3 april 2017

/

Security

Na aanleiding van de vorige Easy WiFi Hacking post heb ik besloten om een post te maken die wat dieper ingaat op WiFi hacken. Het doel van deze 2-delige reeks is om nogmaals te laten zien hoe gevaarlijk…

20 maart 2017

/

Security

In dit voorbeeld een kleine demonstratie van een “Rogue Access Point” en de gevolgen die dit kan hebben. In dit voorbeeld maken we gebruik van een “Hak5 WiFi Pineapple”. We gebruiken in dit voorbeeld de default functionaliteiten van…

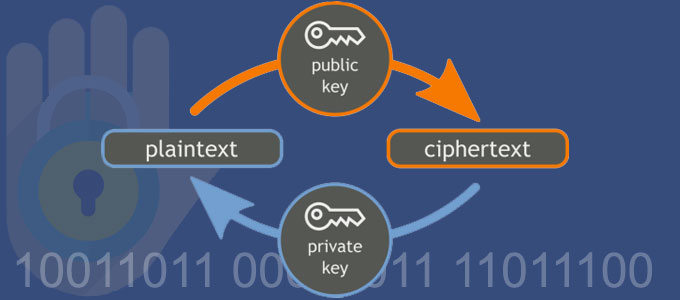

Encryptie is niet meer weg te denken in het hedendaagse dataverkeer. Encryptie zorgt ervoor dat onze data veilig is en zijn integriteit en authenticiteit behoud. Onze hedendaagse communicatiekanalen (denk aan Internet) zijn onveilige kanalen. Andere mensen hebben ook…

6 maart 2017

/

Security

Soms is het leuk om vanuit het oogpunt “fun & glory” een kleine test te doen. Met deze test gaan we kijken hoe gevaarlijk het internet werkelijk is en of het synoniem “Wild Wild West” echt eer doet…

4 maart 2017

/

Security

1 maart verscheen de nieuwste telg uit de familie van penetration testing tools van Hak5, de Bash Bunny. Voor 99,99 USD + 80,00 Euro douanekosten (welke overigens echt belachelijk over-the-top zijn gezien de aanschafprijs van het product) bestelde…

27 februari 2017

/

Security

Tails staat voor “The Amnesia Incognito Live System). Tails is een live OS gebaseerd op Linux Debian en is gemaakt voor mensen die heel zwaar tillen aan hun privacy. Edward Snowden gebruikte dit besturingssysteem ook om zijn privacy…

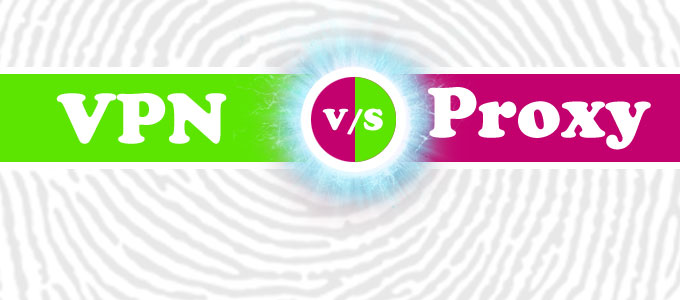

2 veelgehoorde technieken om tegenwoordig je identiteit te verbergen en om anoniem op internet te gaan zijn VPN verbindingen en Proxy servers. Maar wat zijn deze technieken, hoe werken ze en zijn de het waard? In dit artikel…

6 februari 2017

/

Security

“The Onion Router”…wtf is dat nou voor een naam? Eigenlijk een hele goeie… maar het vergt misschien wel een kleine uitleg. In dit artikel ga ik dieper in op TOR, wat het is en hoe het werkt. TOR…

30 januari 2017

/

Security

Het zijn termen die we vaak te horen krijgen, “Deepweb” en “Darkweb”. Hoewel vaak gedacht wordt dat dit dezelfde dingen zijn… dat is niet helemaal waar. Het Deepweb en het Darkweb zijn 2 verschillende dingen. Vooropgesteld, dit zijn…

12 januari 2017

/

Security

Wie gebruikt er Yahoo, Bing of Ask.com? Bijna niemand toch? Nee… tegenwoordig gebruiken we allemaal op vrijwel dagelijkse basis Google. Waarom? Omdat Google snel en overzichtelijk is en ronduit de beste resultaten vindt bij onze zoekopdrachten. Maar wist…

4 januari 2017

/

Security

Linux Kali kent diverse mogelijkheden om WiFi (WEP / WPA / WPA2) wachtwoorden te kraken auditen. Dit voornamelijk met de Aircrack-NG suite. De WPS (WiFi Protected Setup) functie op veel oudere routers (pre 2013) is nog gemakkelijker te…

Al vele jaren is het spoofen van e-mailadressen een koud kunstje. Doordat crackers een e-mail kunnen sturen waarbij het lijkt alsof de e-mail afkomstig is van een ander worden vele phishing aanvallen succesvol uitgevoerd. Een e-mail die afkomstig…

24 december 2016

/

Security

Phishing e-mail beland dagelijks in duizenden postvakken. Veel phishing e-mail wordt door spamfilters verwijderd. Maar de goede phishing e-mails glippen hier gemakkelijk doorheen. Het zal dan wel ontzettend moeilijk zijn om een phishing e-mail te maken toch? Nou…nee!…

Tijdens digitale communicatie tussen 2 computers of op het internet wordt je vaak geconfronteerd met digitale certificaten. Deze digitale certificaten zorgen ervoor dat u een veilige verbinding op kunt zetten met een geautoriseerde partner (server). Maar hoe werken…

5 december 2016

/

Security

Mozilla Firefox (verder simpelweg “Firefox” genoemd) is samen met Google Chrome een van de meest gebruikte browsers. Firefox is snel, overzichtelijk en biedt vele add-ons om de browser precies te laten doen wat je wilt. Mede door de…