Tails staat voor “The Amnesia Incognito Live System). Tails is een live OS gebaseerd op Linux Debian en is gemaakt voor mensen die heel zwaar tillen aan hun privacy. Edward Snowden gebruikte dit besturingssysteem ook om zijn privacy…

Vandaag zijn we aangekomen bij deeltje 5 van de maandelijkse “Linux – Shell enzo” serie. Deze keer gaan we dieper in op het Linux rechtensysteem en hoe we zelf met deze rechten aan de slag kunnen. Daarnaast gaan…

2 veelgehoorde technieken om tegenwoordig je identiteit te verbergen en om anoniem op internet te gaan zijn VPN verbindingen en Proxy servers. Maar wat zijn deze technieken, hoe werken ze en zijn de het waard? In dit artikel…

“The Onion Router”…wtf is dat nou voor een naam? Eigenlijk een hele goeie… maar het vergt misschien wel een kleine uitleg. In dit artikel ga ik dieper in op TOR, wat het is en hoe het werkt. TOR…

Het zijn termen die we vaak te horen krijgen, “Deepweb” en “Darkweb”. Hoewel vaak gedacht wordt dat dit dezelfde dingen zijn… dat is niet helemaal waar. Het Deepweb en het Darkweb zijn 2 verschillende dingen. Vooropgesteld, dit zijn…

Aangekomen bij deel 4 zijn we al lekker op weg in de serie en kunnen we al aardig uit de voeten. Deel 4 gaat verder waar we gebleven waren want nu gaan we werken met gebruikers en groepen.…

Wie gebruikt er Yahoo, Bing of Ask.com? Bijna niemand toch? Nee… tegenwoordig gebruiken we allemaal op vrijwel dagelijkse basis Google. Waarom? Omdat Google snel en overzichtelijk is en ronduit de beste resultaten vindt bij onze zoekopdrachten. Maar wist…

Linux Kali kent diverse mogelijkheden om WiFi (WEP / WPA / WPA2) wachtwoorden te kraken auditen. Dit voornamelijk met de Aircrack-NG suite. De WPS (WiFi Protected Setup) functie op veel oudere routers (pre 2013) is nog gemakkelijker te…

Al vele jaren is het spoofen van e-mailadressen een koud kunstje. Doordat crackers een e-mail kunnen sturen waarbij het lijkt alsof de e-mail afkomstig is van een ander worden vele phishing aanvallen succesvol uitgevoerd. Een e-mail die afkomstig…

Phishing e-mail beland dagelijks in duizenden postvakken. Veel phishing e-mail wordt door spamfilters verwijderd. Maar de goede phishing e-mails glippen hier gemakkelijk doorheen. Het zal dan wel ontzettend moeilijk zijn om een phishing e-mail te maken toch? Nou…nee!…

In deel 3 van Linux Shell Enzo gaan we kijken naar een paar simpele maar o zo essentiële zaken. In dit deel gaan we kijken naar directory browsing en overige directory werkzaamheden zoals het aanmaken en verwijderen van…

Tijdens digitale communicatie tussen 2 computers of op het internet wordt je vaak geconfronteerd met digitale certificaten. Deze digitale certificaten zorgen ervoor dat u een veilige verbinding op kunt zetten met een geautoriseerde partner (server). Maar hoe werken…

Mozilla Firefox (verder simpelweg “Firefox” genoemd) is samen met Google Chrome een van de meest gebruikte browsers. Firefox is snel, overzichtelijk en biedt vele add-ons om de browser precies te laten doen wat je wilt. Mede door de…

Zo, na het eerste deel van Linux – Shell enzo kunnen we eindelijk beginnen aan het echte werk. Het werken met de shell! In deel 1 hebben we in vogelvlucht gekeken naar de opbouw van Linux, kennis die…

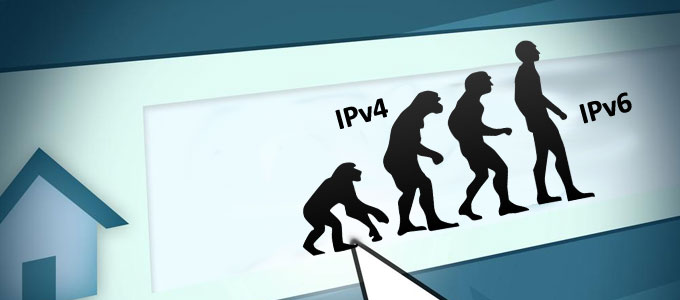

Nu we in deel 1 een korte intro van IPv6 gehad hebben wordt het pas echt interessant. Nu gaan we kijken hoe IPv6 werkt! Converteren naar binair en decimaal Het voorbeeld IPv6 adres (2001:db81:85a3:08d3:1319:8a2e:0370:7344) heeft de volgende binaire…