Recentelijk heb ik een nieuw Arduino project (on-stream) gedaan, namelijk het maken van een LCD thermometer. Hiermee bedoel ik dan het aansturen van een temperatuursensor waarbij de temperatuur weergegeven wordt op een LCD display. Later in het proces…

Happy New Year!! In deze post gaan we kijken naar “Telefoon Spoofing”, ofwel… het uitbellen met een vervalst nummer. Om eerlijk te zijn is dit een hele nieuwe tak van sport voor me. Ik heb niks met telefoons.…

In deze post gaan we kijken naar een poisoner die wat minder bekend maar zeker niet minder effectief is, de LLMNR Poisoner, Responder. De LLMNR Responder is een poisoner voor het LLMNR, NBT-NS en MDNS protocol en doet…

Marktplaats, wie kent deze oer-Hollandsche verkoop website niet? In Nederland maken we weinig gebruik van het degelijke eBay en ook niet van het krachtige Amazon. Mondjesmaat gebruiken we AliExpress maar wat we vooral veel gebruiken is ons eigen…

Binnen elektronica en vooral bij het werken met computers en met name met verschillende PCB’s (Printed Circuit Boards) komen we vaak verschillende interfaces tegen. Interfaces waarmee we kunnen communiceren met het board. Soms geeft een interface direct toegang…

Mijn toolkit bestaat voor het grootste gedeelte uit Hak5 tools en tools van Great Scott Gadgets. Deze review gaat over een (op mijn blog) nog onbesproken tool uit die laatste categorie, de Ubertooth One. De Ubertooth One van…

E-mail is niet meer weg te denken uit de hedendaagse wereld. Dagelijks worden er wereldwijd ongeveer 250 biljoen e-mails verzonden waarvan ongeveer 60% zakelijke e-mails zijn en 40% privé e-mails. Dat betekend zo’n 2.5 miljoen e-mails per seconde.…

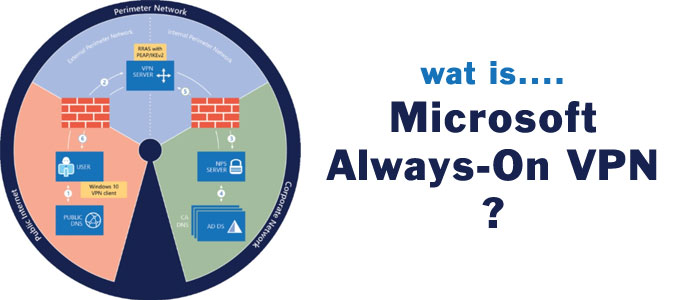

“Always On VPN” is de opvolger van Microsoft’s “DirectAccess VPN”. DirectAccess bestaat nog steeds maar wordt niet actief verder ontwikkeld. DirectAccess is ook een stuk gecompliceerder dan Microsoft’s nieuwe “Always On VPN” technologie. DirectAccess zal voorlopig nog vele…

Welkom terug bij het 2e deel van deze Scapy post. In het eerste deel hebben we al erg veel geleerd over Scapy. We weten wat de applicatie kan en hoe deze globaal is opgebouwd. In deze post gaan…

We hebben het vaak over “netwerken”, “TCP”, “IP” en bijbehorende pakketten. Informatie welke over het netwerk van punt A naar punt B gestuurd wordt over het TCP / IP protocol wordt namelijk verzend met pakketten. Ik heb diverse…

Vaak sta ik er niet bij stil hoe vaak ik mijn eigen rescue USB drive gebruik. Wil ik snel een machine virtueel opstarten, een programma installeren of een scan uitvoeren dan gebruik ik mijn bootable USB drive. Deze…

We hebben al heel wat over Kali Linux geschreven. Kali Linux is de security tool bij uitstek voor security experts en hackers. Maar er zijn nog een aantal invloedrijke OS systemen op de markt die de concurrentie aangaan…

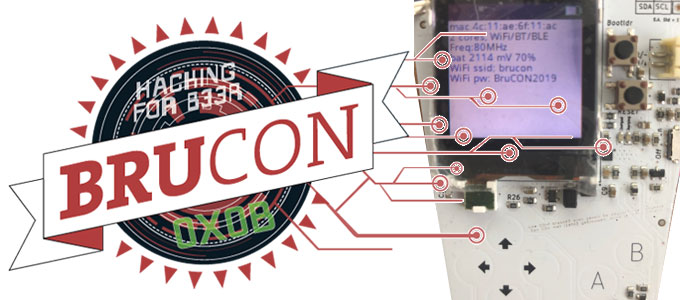

BruCON 0x0B! Jawel, 10 en 11 oktober was de 11e editie van BruCON (0x0B is de hexadecimale waarde voor 11). Dit was mijn eerste keer op BruCON en ik moet toegeven dat het een hele mooie ervaring was.…

Het verbaast me soms een klein beetje hoeveel vragen ik krijg over DNS (Dynamic Name Server). Wat vooral lastig is voor veel mensen is het inrichten van DNS. DNS is de basis van het internet. Vergelijk het met…

In deze post wil ik je kennis laten maken met een jonge telg binnen de DFIR (Digital Forensics Incident Response) distributies, namelijk Tsurugi Linux. Tsurugi is zoals de naam al doet vermoeden gebaseerd op Linux Debian maar is…