OSForensics v5 Review

Ik ben al geruime tijd nieuwsgierig naar de forensische software van Passmark Software, namelijk OSForensics. Zoals elk goed forensisch pakket betaamd kunnen er veel taken uitgevoerd worden om bestanden, content en gebeurtenissen te achterhalen die kunnen dienen als bewijslast in een juridische zaak. OSForensics kost 899 USD wat momenteel neerkomt op ongeveer 725 euro. Een flink bedrag maar toch iets goedkoper dan de concurrenten zoals X-Ways, AccessData & EnCase. OSForensics heeft een duidelijke grafische interface met vele interessante opties die ik graag nader ga bekijken. Let’s go!

Na een leuke mailwisseling met Passmark Software ontvang ik een full-featured licentie voor OSForensics V5. Uiteraard blijft deze review volledig onpartijdig maar het is wel heel gaaf om een full-featured licentie te krijgen. Vragen op mijn e-mails worden snel en adequaat beantwoord dus qua pre-sale service lijkt het allemaal dik in orde te zijn.

De huidige versie is OSForensics V5.2, we gaan dus ook met deze versie aan de slag. De software is Windows-based en gemakkelijk te downloaden vanaf https://www.osforensics.com/osforensics.html.

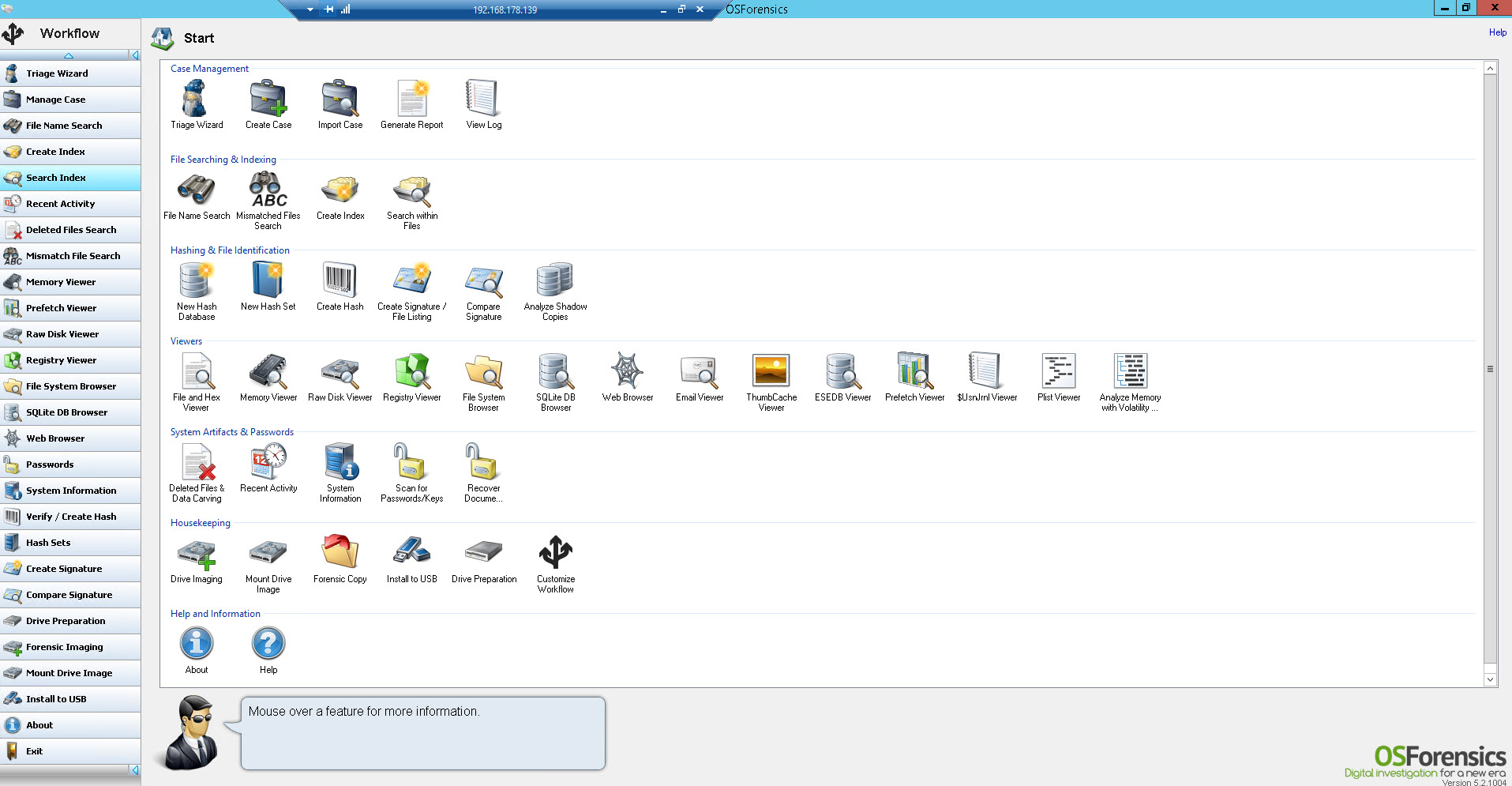

De installatie van OSForensics is straightforward en na een paar keer op “volgende” klikken wordt er gevraagd of we willen registreren of dat we door willen gaan met de beperkte demo versie. Uiteraard registreren we de software waarna we toegang krijgen tot alle functionaliteiten die het pakket ons te bieden heeft. Dat ziet er dan als volgt uit:

De beloftes van OSForensics

OSForensics onderscheid zich op een aantal vlakken. De belangrijkste zijn:

- De prijs

De prijs is absoluut scherper dan die van zijn concurrenten. Passmark Software kan deze prijs hanteren doordat ze met weinig overhead werken. Alle medewerkers zijn ervaren programmeurs of forensische experts. Passmark heeft geen traditionele marketing en sales afdeling en kan hierdoor de prijs laag houden en hun service professioneel en gericht. Daarnaast hanteert OSForensics geen dongels om de software te registreren maar gewoon een licentiesleutel. Dit is goedkoper en kan niet worden verloren. - Portability

Het is mogelijk om een bootable USB drive te maken met OSForensics vanuit het gelicenseerd product. Deze USB drive biedt volledige functionaliteit en wordt niet als los product verkocht. Deze functie gaan we in deze post ook bekijken. - Simpele GUI

Volgens eigen zeggen is de GUI van OSForensics extreem overzichtelijk en duidelijk. Ik denk dat het een kwestie is van wennen. Alles wat je gewent bent is makkelijk. - Snelheid

OSForensics is een van de snellere forensische pakketten op de markt. - Rapporten, de software geeft de mogelijkheid om op maat gemaakte rapporten te maken middels een ingebouwde HTML editor. Beknopte rapporten, robuuste rapporten het is allemaal mogelijk en volledig op maat te maken. Zelfs rapportages van andere leveranciers kunnen worden ingevoegd om een complete rapportage te genereren waardoor OSForensics een complete Case Management solution wordt.

- Lab & Live analyse

OSForensics ontwikkeld actief verder aan hun software en brengt de laatste tijd veel “live analysis” tools uit voor het live analyseren van data en met name het intern geheugen. De vraag hiernaar wordt ook groter met al de toename van ransomeware. De software is dus gestoeld op offline (lab) en op live analyse. - Gerespecteerd in de community

OSForensics is een gerespecteerd product en is afgelopen jaar in de top 3 geëindigd van “computer forensic tools” op de Forensic 4:cast Awards ceremony tijdens het SANS DFIR event in Austin, Texas. Daarnaast worden er gratis open-source tools ontwikkeld. Passmark Software heeft momenteel 4 gratis communicty tools, namelijk: Volatility memory analysis toolkit, ImageUSB, OSFMount, en OSFClone.

OSForensics Insterface

De interface van OSForensics geeft met 1 klik toegang tot de volgende onderdelen van het hoofdmenu:

- Triage Wizard – De Triage Wizard is een feature voor niet-forensische personen die snel en gemakkelijk data willen achterhalen. De Triage Wizard is een automatische wizard waarmee zonder interventie interessante data gevonden kan worden.

- Manage Case – Via deze opties kun je nieuwe cases aanmaken, cases openen en cases verwijderen. Via dit item kun je ook rapporten maken van je cases, details bekijken en rapportages toevoegen.

- File Name Search – Doorzoek alle media van je project naar specifieke bestandsnamen.

- Create Index – Deze module stelt de onderzoeker in staat om een zoekindex te maken. Deze zoekindex bestaat uit patronen zoals ZIP bestanden, images etc die de onderzoeker extra aandacht wilt geven. Wanneer deze gevonden zijn worden ze opgeslagen in de zoekindex.

- Search Index – De hiervoor gemaakte zoekindex kan hier doorzocht worden via verschillende methodes.

- Recent Activity – Deze module kan een onderzoeker helpen om meer inzicht te krijgen in de recente activiteit van het device. Denk aan bezochte websites, draadloze netwerken, verwisselbare media, recente downloads etc.

- Deleted Files Search – Zoek en herstel bestanden die recentelijk verwijderd zijn.

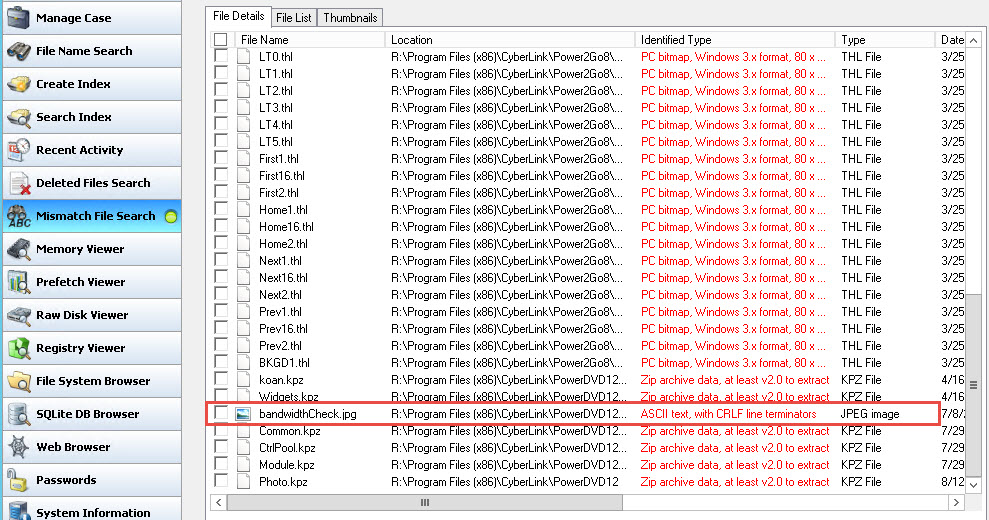

- Mismatch File Search – Deze module spoort de bestanden op die een andere inhoud hebben dan de extensie doet vermoeden. Denk hierbij aan een JPG bestand welke eigenlijk een hernoemd tekstbestand is.

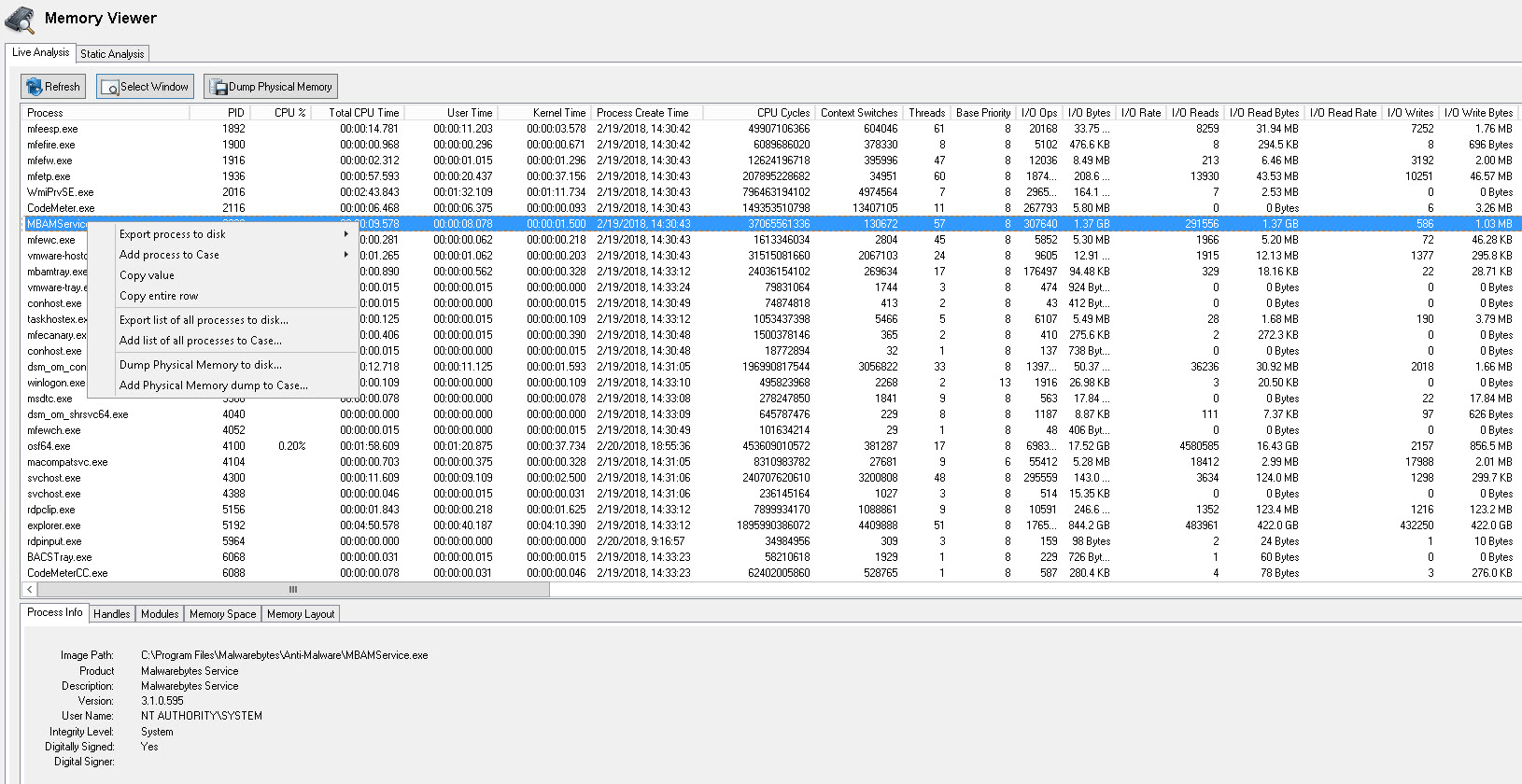

- Memory Viewer – Met de Memory Viewer kan digitaal bewijs verzamelt en geanalyseerd worden van het tijdelijke (volatile) geheugen zoals het RAM. Vanwege de niet-persistente aard van dit geheugen, zijn sommige digitale gegevens mogelijk alleen beschikbaar op het live systeem.

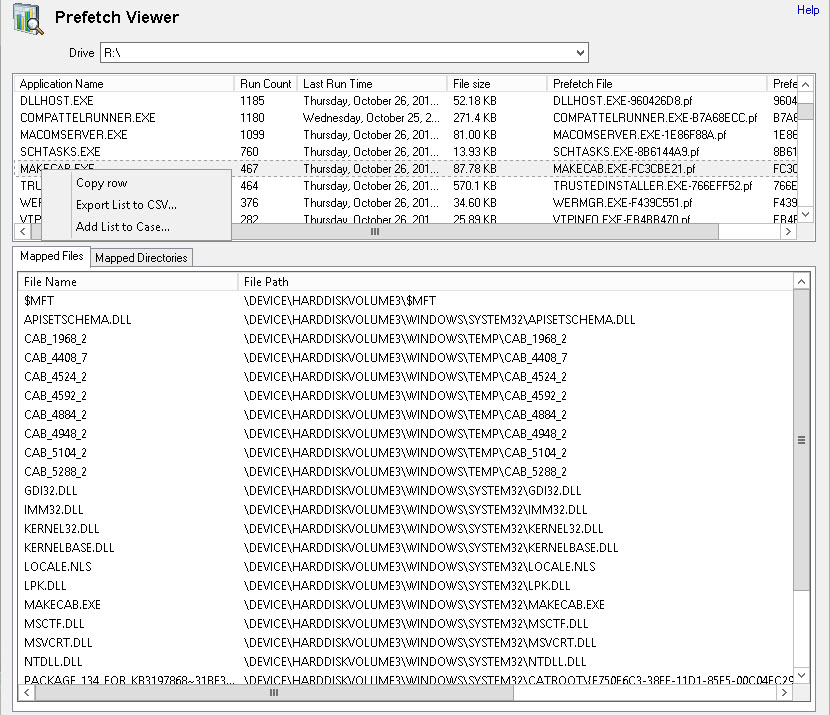

- Prefetch Viewer – Een service die ook interessante data vergaart is de operating system Prefetcher. Deze OSForensics module leest de prefetcher uit waarmee je bijvoorbeeld kunt zien hoe vaak en wanneer een bepaalde applicatie is geopend.

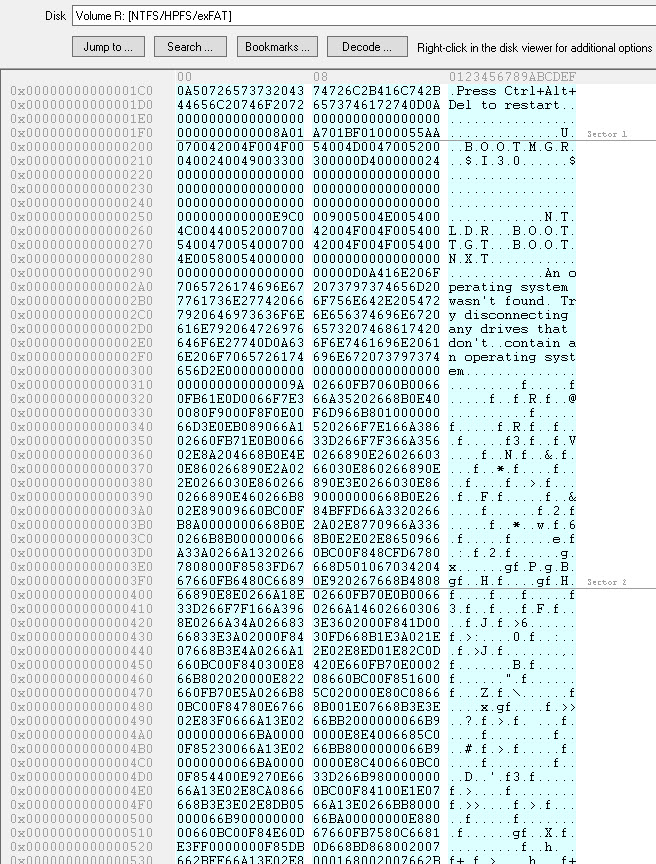

- Raw Disk Viewer – De Raw Disk Viewer is een viewer die de disk op sectorniveau analyseert. Data die verborgen zit in sectoren buiten het bestandssysteem kunnen hiermee opgespoord worden.

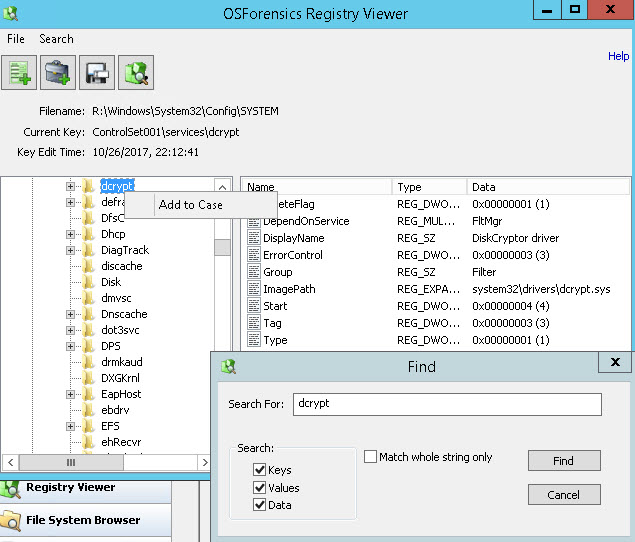

- Registry Viewer – Met deze viewer kunnen verschillende registry hives gevonden en geopend worden. Dit kan met gevonden hives uit het project of met de hives van het host OS.

- File System Browser – Met deze browser kun je door alle filestructuren browsen die toegevoegd zijn aan het project. Je kunt zoeken op fysieke schijven, images, folders, het netwerk, Volume Shadow Copies, Bitlocker versleutelde drives etc. Je kunt zoeken in “Standard mode” waarmee je zoekt op de normale manier, dus op de Windows file system layer. Maar je kunt ook zoeken in “Forensics mode” waarmee je zoekt op de file system layer van OSForensics.

- SQLite DB Browser – Deze database browser laat de inhoud van SQLite databases op een overzichtelijke manier en biedt een krachtige zoekfunctie.

- Web Browser – Dit is een basis webbrowser met verschillende forensische eigenschappen zoals het maken van screenshots welke direct aan het project kunnen worden toegevoegd.

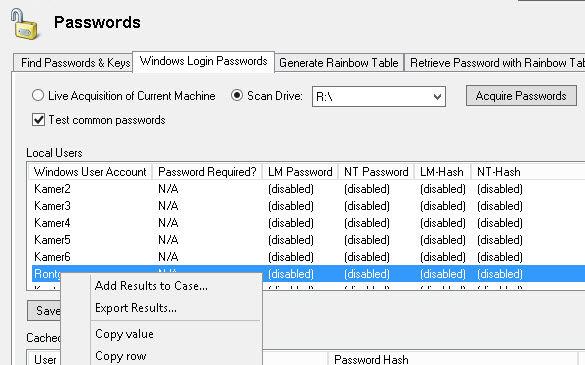

- Passwords – Met deze functie kun je wachtwoorden vanuit verschillende bronnen achterhalen en decrypten. Met deze functie kan een compleet systeem gescand worden op wachtwoorden, zie je waar de wachtwoorden gevonden zijn en hoe sterk de wachtwoorden zijn. Ook kun je rainbow tables aanmaken waarmee wachtwoorden vervolgens ge-decrypt kunnen worden.

- System Information – Deze tool helpt je met het verzamelen van allerhande systeeminformatie. Voer voorgeprogrammeerde DOS opdrachten uit of verkrijg allerhande systeeminformatie zoals OS, volume informatie, hardware informatie, geheugen informatie etc.

- Verify / Create Hash – Met deze tool kun je hashes maken van bestanden, tekst of volumes tegen verschillende algoritmes zoals MD5, SHA1, CRC32 en SHA-256

- Hash Sets – Dit is een database waarin hashes bewaard kunnen worden. Zo kunnen gevonden hashes gemakkelijk ontsluitend worden en weer leesbaar gemaakt worden.

- Create Signature – Een signature is een snapshot van de directorystructuur over een bepaalde periode. Via deze functie maak je een signature.

- Compare Signature – Vergelijk verschillende signatures (directorystructuren) met elkaar.

- Drive Preparation – Voer een disk actie uit zoals het testen van een drive of het volledig formateren of overschrijven (zero) van de drive.

- Forensic Imaging – Voer een disk-image-based actie uit zoals het maken van een image, het terugzetten van een image, het bekijken van hidden area’s op de schijf of een RAID disk opnieuw opbouwen.

- Mount Drive Image – Mount een drive image (IMG / DD / ISO / BIN / 000 / 001 / NRG / SDI / AFF / AFD / AFM / VMDK / E01 / S01 / VHD)

- Install to USB – Installeer de software als een bootable full-featured USB drive.

- About – Informatie over de software en de actieve licentie.

- Exit – Hiermee sluit je de applicatie.

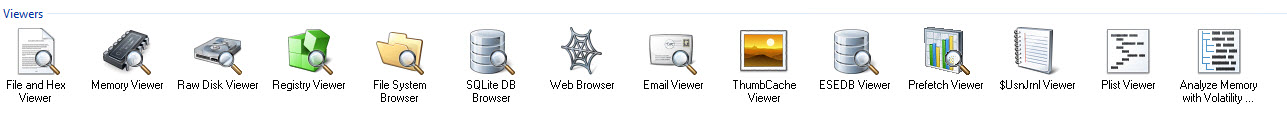

OSForensics biedt dus een enorm pakket van tools om data te zoeken, achterhalen en om een case op te bouwen. De interface bestaat uit 1 groot hoofdmenu. Het ontbreken van de submenu’s maakt alles overzichtelijk en duidelijk. Navigeren door de menu’s gaat soepel en snel en van elk item is duidelijk wat de bedoeling is. Echter zijn er via de “Start” link nog wel een aantal andere applicaties te starten en dan met name een aantal viewers zoals de e-mail viewer, thumbnail cache viewer, ESE DB viewer, Plist viewer en $UsnJrnl viewer (handig om verdachte bestanden op te sporen die niet meer op het OS aanwezig zijn.

Triage Wizard

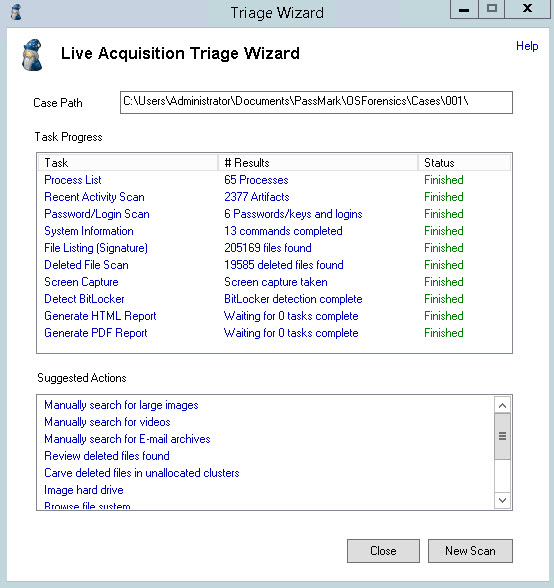

Een van OSForensics paradepaartjes is de Triage Wizard. Deze wizard is speciaal om gemakkelijk een case aan te maken en de eerste data te verzamelen. De wizard is ideaal voor b.v. wetsdienaren (politieagenten) of systeembeheerders zonder forensische specialiteiten om snel data te verzamelen voordat de forensisch specialist ter plaatse is. De Triage Wizard is voor live systemen en voert bepaalde functionaliteiten uit die niet logisch zijn op een forensische image zoals een RAM dump, process list etc.

In dit voorbeeld gaan we de Triage Wizard uitvoeren op ons live systeem.

Als de juiste partitie is ingevuld starten we de scan.

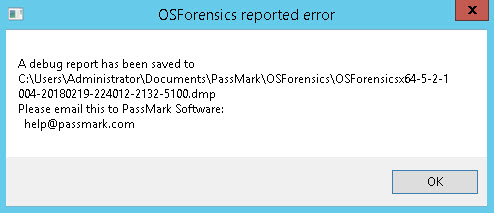

Helaas is dit het moment dat ik tegen een probleem aanloop. De volgende popup komt in beeld en de applicatie wordt abrupt afgebroken.

Ook een 2e keer geeft hetzelfde resultaat. Binnen 6 uur heb ik bericht terug van support dat het probleem zich waarschijnlijk bevind in het feit dat een printer een null description retourneert. OSForensics stuurt meteen een nieuwe built van de software mee waarna de Triage Wizard wel succesvol doorgaat.

Nadat de Triage Wizard doorlopen is (wat werkelijk ontzettend snel gaat en nog geen 5 minuten in beslag neemt) is er een nieuwe case aangemaakt waarin alle rapportages aanwezig zijn die we aangevinkt hebben. Dus na het draaien van de Triage Wizard zijn o.a. een volledige memory dump, recent activity, deleted file cache, cached passwords en een directory signature beschikbaar. Uiteraard kun je zelf additionele acties uitvoeren zoals het draaien van een “Search Index” of het maken van een forensische image. Deze acties zijn niet mogelijk vanuit de Triage Wizard.

OSForensics Case van een Image File

De basis van elk onderzoek is natuurlijk je case. In je case bewaar je alle gevonden informatie. Een case vormt ook de basis voor je rapportages. De Triage Wizard maakte automatisch een case aan met interessante data van een live systeem. Maar stel voor dat we data willen analyseren van een forensische image? Hiervoor kunnen we handmatig een case aanmaken.

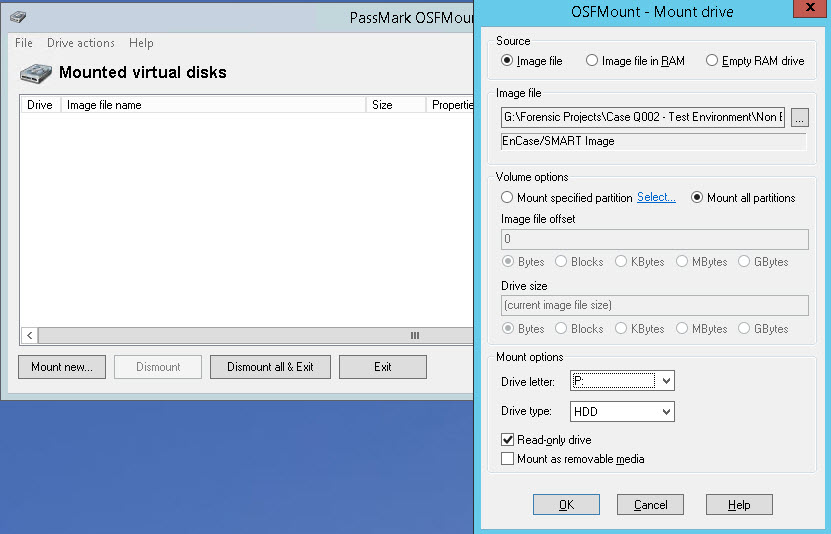

Voor deze demo hebben we al een forensische image gemaakt. Deze kunnen we gebruiken zonder hem te mounten. Door een image te mounten worden ook de NTFS permissies van kracht en dat kan een nadeel zijn. De enige reden om een image te mounten is als je andere applicaties toegang tot de image wilt geven. Ben hier voorzichtig mee. Laten we voor dit voorbeeld de image mounten. Het mounten van de image doen we via “Mount Drive Image”.

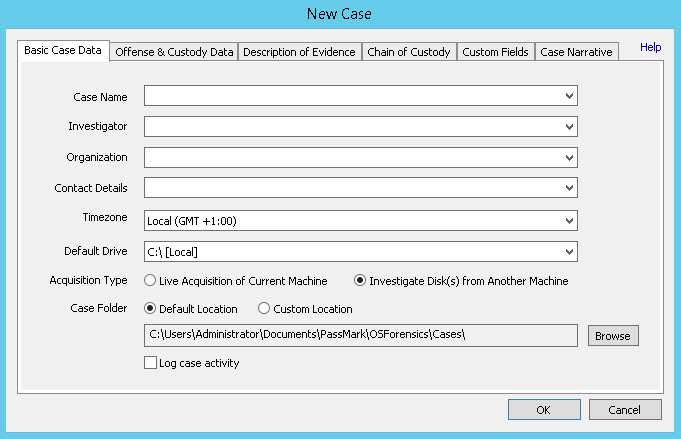

Nadat we de image (bestaande uit 4 partities) gemount hebben klikken op “Manage Case” om een nieuwe case aan te maken. Wanneer we een nieuwe case aanmaken krijgen we volgende velden om de case te voorzien van initiële data.

Na het invullen van de gewenste gegevens (en onthoud, hoe meer informatie des te beter) kan de case via “Load Case” gestart worden.

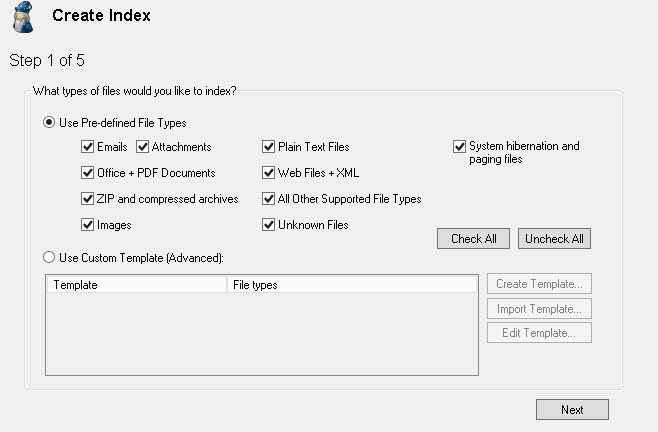

Om goed te kunnen zoeken naar interessante informatie moet een zogenaamde “zoek index” worden aangemaakt. Via “Create Index” eerst een zoekindex aanleggen die we later kunnen gebruiken.

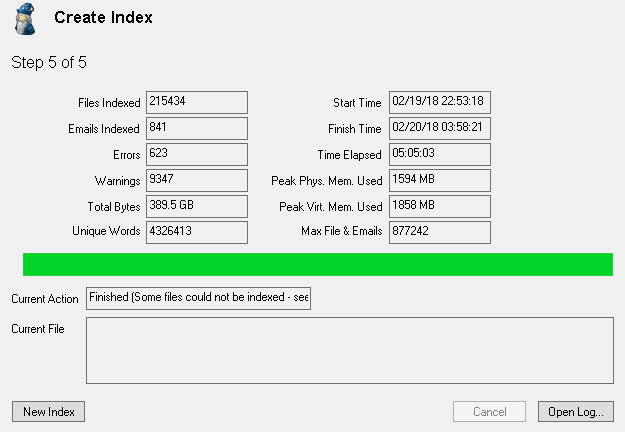

Het indexeren van deze 453 GB drive (volledig incl. unallocated ruimte) duurt ongeveer een 5 uur. Dat is redelijk snel. OSForensics gebruikt voor indexing en zoektaken de Wrensoft Zoom search engine.

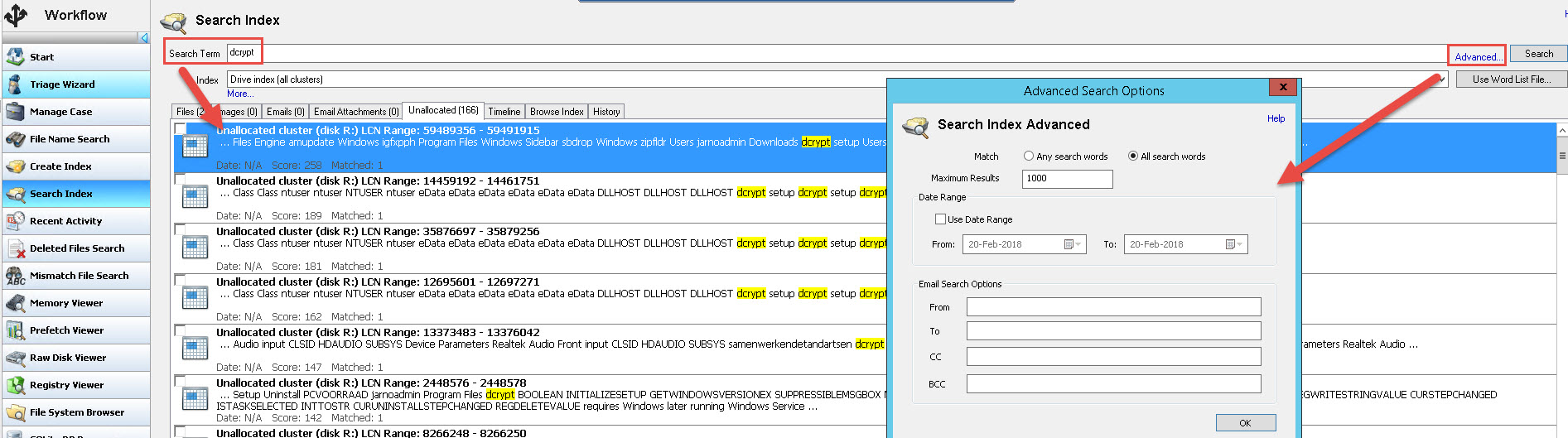

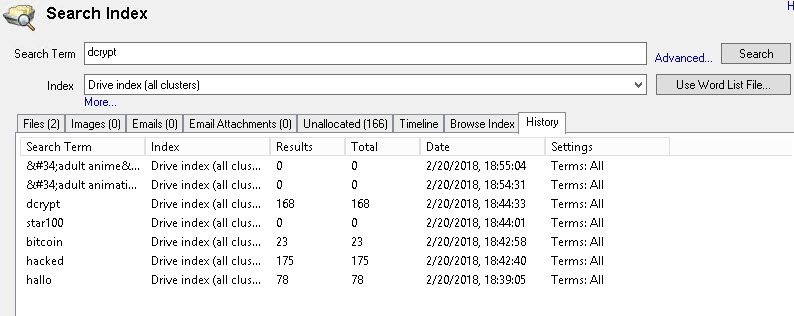

Nadat de zoekindex is aangelegd kunnen we door alle geïndexeerde items zoeken (ook in de content van het item). Via “Search Index” kunnen we gemakkelijk diverse zoektaken uitvoeren. Zo kunnen we door de geïndexeerde items zoeken met een vooraf gedefinieerde woordenlijst en met wildcards om ons zoekoppervlak zo breed mogelijk te houden. Ook kunnen we zoekopdrachten verkleinen door er b.v. een datumbereik aan mee te geven:

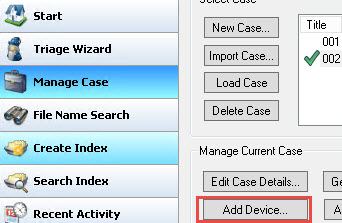

Laten we nu een extra drive gaan toevoeren. Via de Manage Case selecteren we de “Add Device” button.

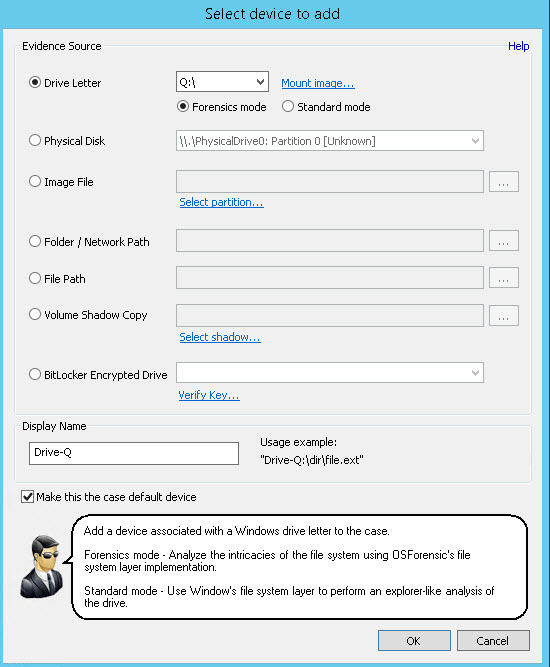

Onderstaande scherm verschijnt en hier gaan we de Q partitie toevoegen (uiteraard kunnen we ook hier kiezen voor een image file, fysieke drive of een specifieke folder of bestand). De volgende bestandssystemen worden hierbij ondersteund.

- NTFS (ook Windows 10 CompactOS wordt ondersteund voor het XPRESS format en foor het LZX format).

- FAT32 / FAT16

- exFAT

- Ext2 / Ext3 / Ext4

- HSF+ / HFSX

Vooral de ondersteuning van de HSF* formaten (Mac) zijn een mooie toevoeging want de meeste pakketten ondersteunen deze formaten niet.

De volgende partitie indelingen worden ondersteund:

- MBR – Master Boot Record

- GPT – GUID Partition Table

- APM – Apple Partition Map

We voegen in dit voorbeeld de Q partitie in forensic mode toe.

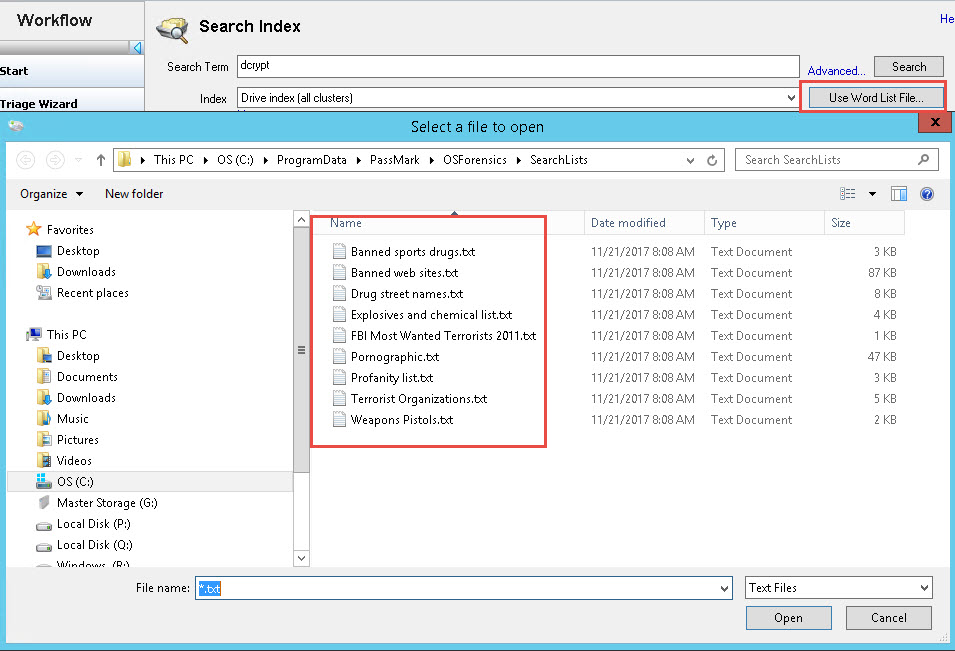

Nu deze partitie toegevoegd is kunnen we ook hier een zoekindex van laten maken. Als we alle mediums hebben geïndexeerd die we willen doorzoeken kunnen we gebruik maken van een vooraf gedefinieerde woordenlijst. OSForensics komt zelf met een aantal voor gedefinieerde woordenlijsten maar deze kun je natuurlijk ook zelf gemakkelijk aanmaken.

Oude zoekresultaten kunnen met de “History” tab gemakkelijk bekeken en opgevraagd worden.

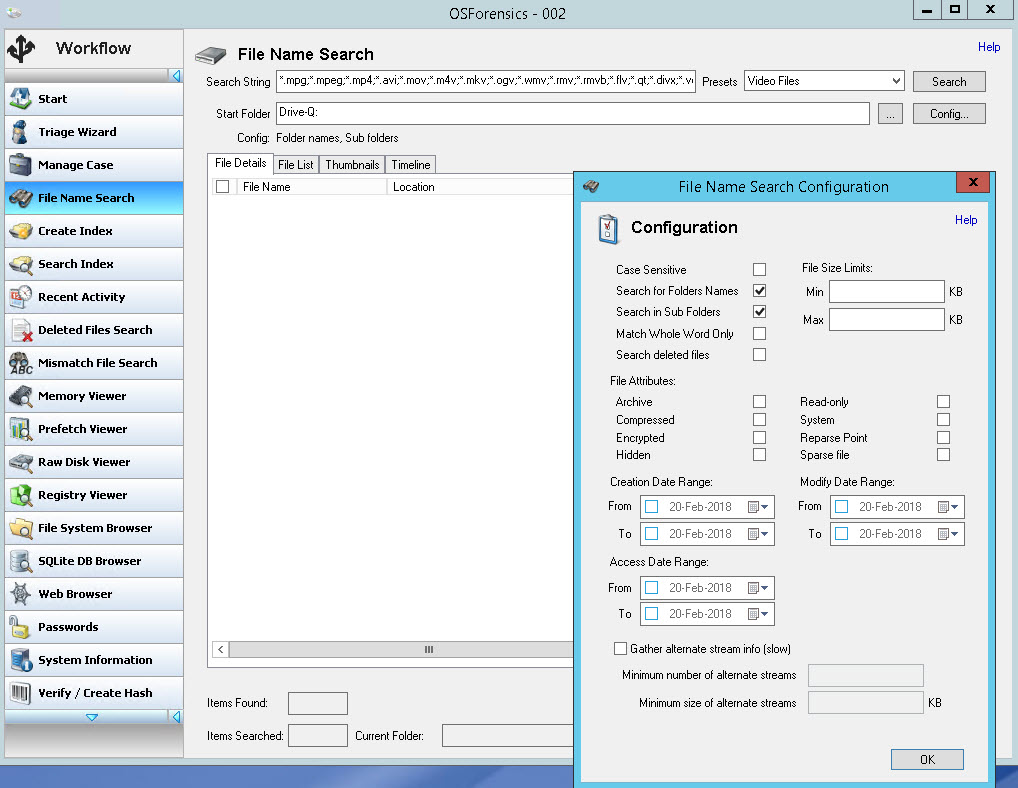

Op eenzelfde manier kun je ook naar bestandsnamen zoeken (dus niet in de inhoud) van de “File Name Search” module. Ook hier kun je weer gebruik maken van bepaalde presets zoals het zoeken naar afbeeldingen of video bestanden en kun je je zoekopdracht verkleinen door bepaalde zoekopties in te schakelen.

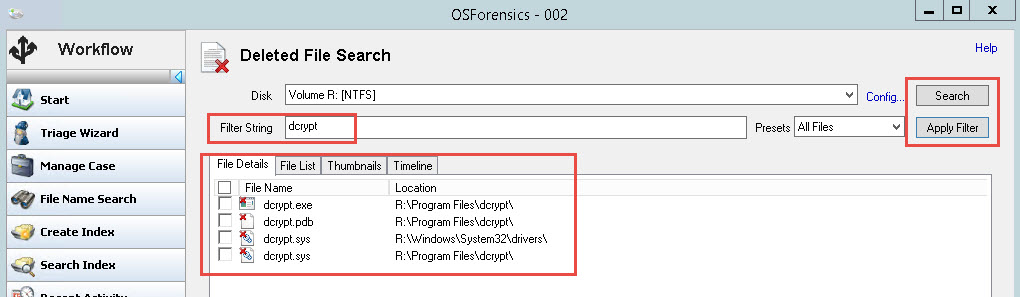

Ook het opsporen van verwijderde bestanden is een eitje met de “Deleted Files Search” optie. Deze module zoekt naar bestanden die verwijderd zijn maar waarvan de sectoren nog niet overschreven zijn. Deze bestanden zijn dus terug te halen.

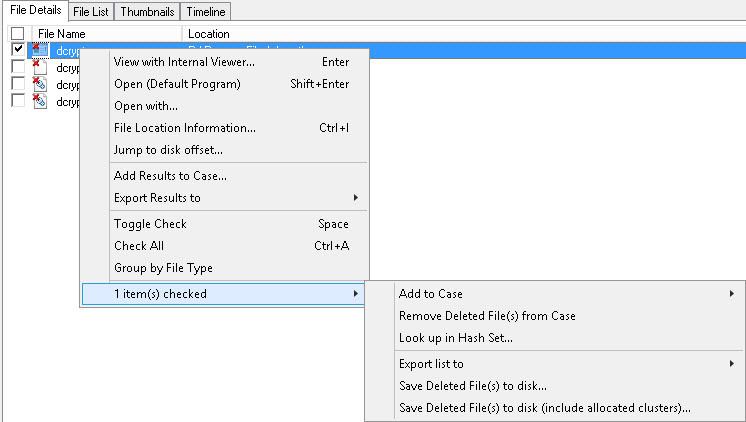

Met verwijderde bestanden kun je verschillende dingen doen. Je kunt ze uiteraard openen of bekijken. Maar je kunt hem ook toevoegen aan de case waardoor hij later gemakkelijk terug te vinden is. Voor verdere analyse kan het bestand geanalyseerd worden met de OSForensics Internal Viewer of kan het bestand worden opgeslagen op de harde schijf. Je zou zelfs alle resultaten van de zoekopdracht toe kunnen voegen aan de case.

Bovenstaande eigenschappen zijn kenmerkend voor de software en eigenlijk van toepassing voor alle bestanden. Dus ook bestanden die gevonden worden in de “Search Index” of de “File Name Search” kunnen gemakkelijk aan de case worden toegevoegd of later worden geanalyseerd.

OSForensics maakt dossieropbouw wel erg gemakkelijk. Zo is het ook een eitje om inzichtelijk te krijgen welke bestanden inhoudelijk een andere opmaak hebben dan hun extensie doet vermoeden. Dit zoekt de “Mismatch File Search” module haarfijn voor je uit.

Een andere waardevolle module is de “Prefetch Viewer”. Met deze module kan de onderzoeker potentieel waardevolle forensische informatie bekijken die is opgeslagen door de Prefetcher van het besturingssysteem. De Prefetcher is een speciaal component die de prestaties van het OS verbetert door toepassingen te pre-cachen in het RAM. Hierdoor wordt de toegang tot de schijf verminderd. Om te kunnen pre-cachen onthoud de prefetcher gebruiksgegevens van de toepassing, zoals het aantal keer dat de toepassing is uitgevoerd, de laatste keer dat het is uitgevoerd en alle bestanden die de toepassing gebruikt wanneer deze is gestart. Met deze informatie kunnen forensisch onderzoekers bepaalde (verdachte) gebruikspatronen ontdekken zoals bijvoorbeeld een recent gebruikte cleaner.

De “Raw Disk Viewer” laat de RAW data zien van de disk (of image). Hierdoor kan gemakkelijk de inhoud per sector bekeken en geanalyseerd worden. Met de Raw Disk Viewer wordt het dus mogelijk om alle sectoren te onderzoeken en om dus data te zoeken buiten de directories en bestanden van het operating system. Denk hierbij aan analyse van vrije clusters en file slack pace. De viewer is duidelijk overzichtelijk met kleurtjes en onderverdeeld in sectoren. Sectoren en data kunnen uiteraard ook geëxporteerd worden of toegevoegd worden aan de case.

De Registry Viewer maakt het mogelijk om het register van het OS te bekijken en te analyseren. De Registry Viewer is overzichtelijk, er kunnen zoekopdrachten worden uitgevoerd en sleutels kunnen toegevoegd worden aan de case. Wat opvalt is dat de zoekopdrachten razendsnel en accuraat zijn.

De File System Browser is precies zoals het klinkt. Een module om door de folderstructuur te gaan zoals in Windows Verkenner.

Wat wel ontzettend handig kan zijn is de “Passwords” module. Hiermee kan gezocht worden naar bepaalde (login)wachtwoorden, hashes en licentiesleutels. Als de wachtwoorden niet door OSForensics te achterhalen zijn kun je hier een rainbow table aanmaken of inlezen om vervolgens het wachtwoord te achterhalen. Zelfs versleutelde bestanden kunnen hier getest worden tegen verschillende wachtwoorden.

Live Analyse

Bovenstaande tools kunnen worden gebruikt tijdens non-live aquisitions (zoals gekoppelde disks en forensische images) als tijdens live aquisitions. Er zitten echter ook tools in de OSForensics suite die alleen nuttig zijn op live systemen. Deze tools worden dan ook primair ingezet bij een live aquisition, dus wanneer een forensisch onderzoeker aan de slag gaat met een malafide systeem welke nog voorzien is van stroom en dus “aan” staat. Deze tools worden ook gebruikt tijdens het uitvoeren van de Triage Wizard. Een 2-tal onmisbare live-aquisition tools zijn:

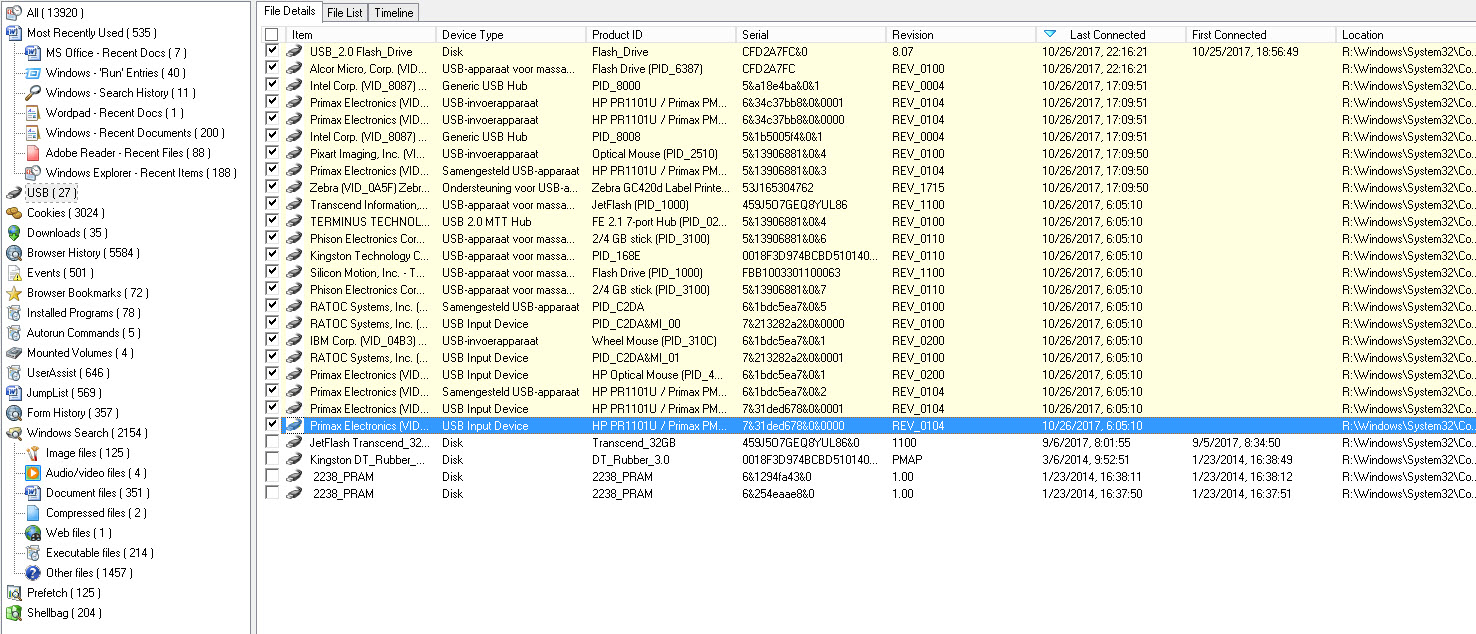

De “Recent Activity” module. Deze module maakt inzichtelijk welke taken recentelijk zijn uitgevoerd op het OS. Denk hierbij aan gebruikte USB sticks, downloads, Windows Run commando’s enz. De Recent Activity module kan ook uitgevoerd worden op een image maar zal dan waarschijnlijk veel minder relevante zaken ontdekken omdat er minder gegevens toegankelijk zijn.

De “Memory Viewer” module kan gebruikt worden in “live analysis” mode om het geheugen van het draaiende systeem te onderzoeken. Elk proces kan nader onderzocht worden met de build-in viewer. Ook kan een memory dump onderzocht worden in de “static analysis” mode.

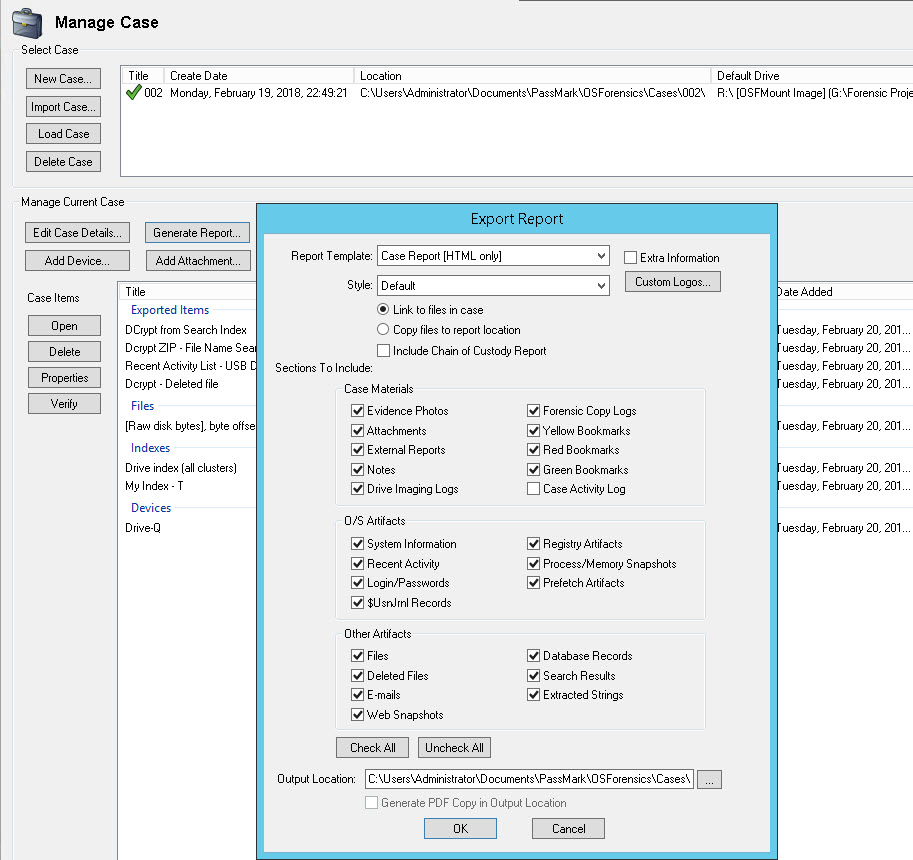

Case Rapportage Maken

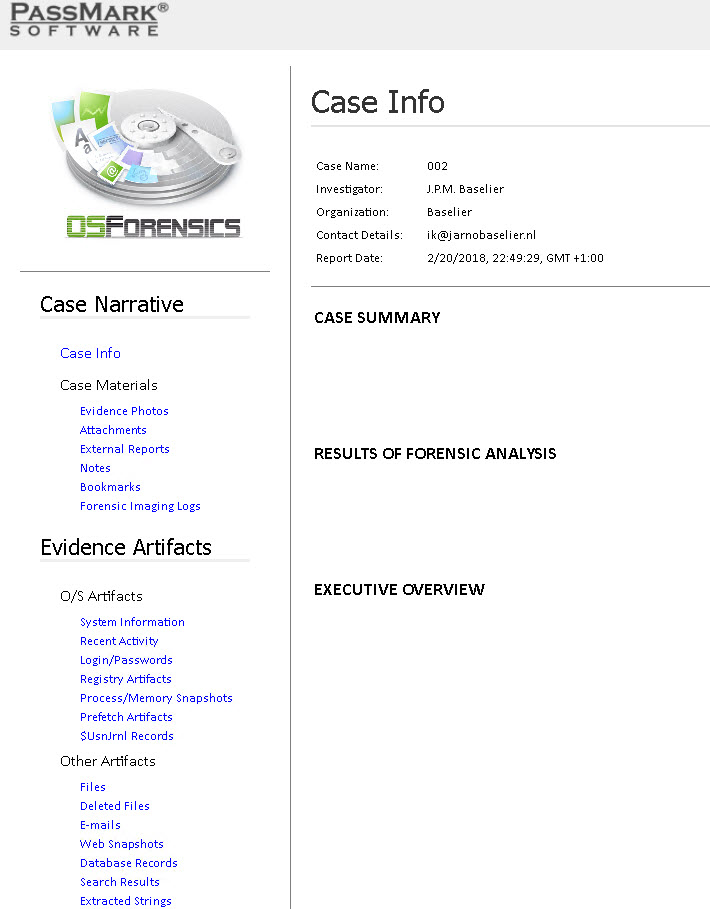

Een rapportage van een case maken we vanuit de case manager. Hier klikken we op de button “Renerate Report” om een rapportage te maken. Er zijn verschillende rapport templates om uit te kiezen.

Als we kiezen voor een default rapportage dan genereert OSForensics een HTML rapportage die er als volgt uitziet:

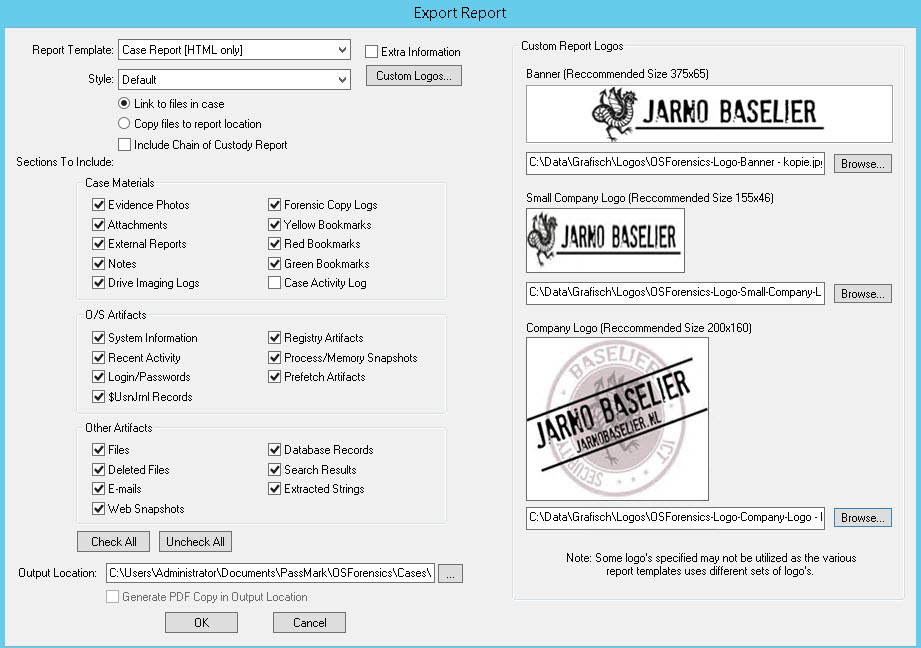

We kunnen echter de rapportage volledig customizen met eigen logo’s, andere layout en additionele informatie.

Via de buttons “Add Attachment”, “Add External Report”, “Add Note” en “Add Evidence Photo” kunnen we extra informatie toevoegen. Bij wijze van test voeg ik een foto en een notitie toe.

Als ik vervolgens de rapportage generator dan gebruik ik de button “Custom Logos” om mijn eigen logo’s toe te voegen.

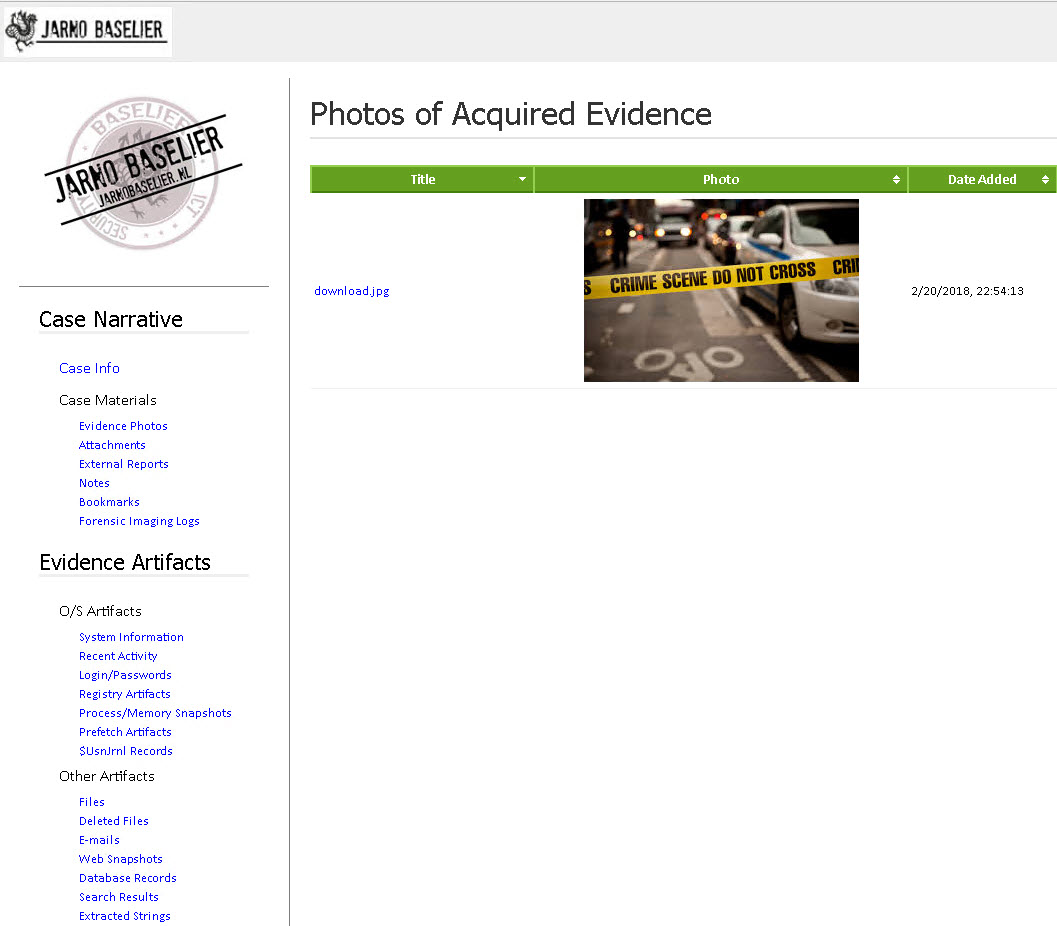

Nu ziet de rapportage er al een stuk leuker uit:

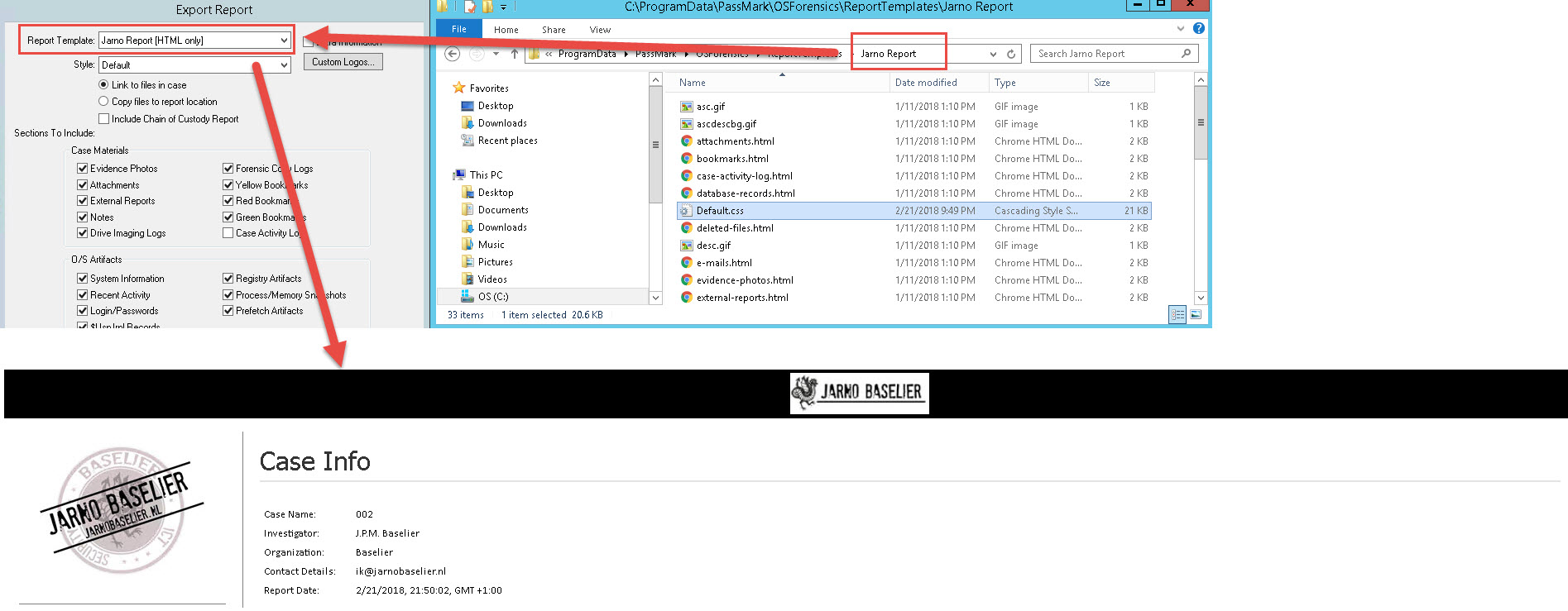

Om de rapportages verder te finetunen is enige HTML kennis vereist. De templates zijn terug te vinden in de “C:\ProgramData\PassMark\OSForensics\ReportTemplates” folder.

Om zelf een rapport te maken kun je een basis template kopiëren en de bestanden die je wilt aanpassen edditen. Een template bestaat uit verschillende HTML bestanden alsmede CSS en JavaScript bestanden.

Rapportages kunnen opgeslagen worden als HTML, PDF en beide. Kortom: OSForensics geeft je alle vrijheid om rapportages te genereren met precies de juiste informatie in de gewenste layout.

Bootable OSForensics USB Drive Maken

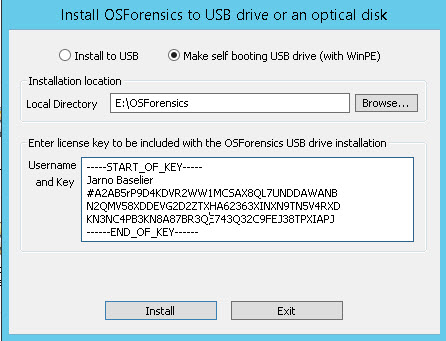

De laatste feature die ik graag wil testen is het maken van een bootable OSForensics USB drive. Laten we eens een lege USB stick in de OSForensics machine doen en klikken op “Install to USB”. Vervolgens wordt ons gevraagd om de locatie van de USB drive en met welke licentiesleutel de OSForensics Bootable USB drive moet worden uitgerust. Let op, de getoonde licentiesleutel is alleen ter illustratie en is nep (scheelt veel overtyp werk voor nop).

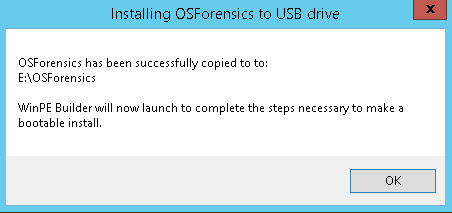

Binnen 2 minuten verschijnt de volgende melding en is het kopiëren van de OSForensic files klaar is.

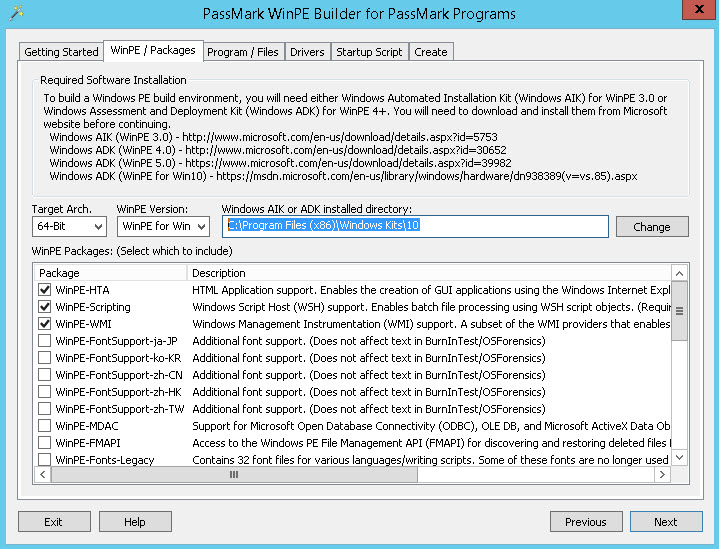

Vervolgens start WinPE om de USB drive bootable te maken. We kiezen voor WinPE for Win10 en moeten hiervoor eerst de ADK (Assesment and Deployment Kit) voor Windows 10 installeren. Als dat gebeurt is kiezen we de eerste 3 opties (default):

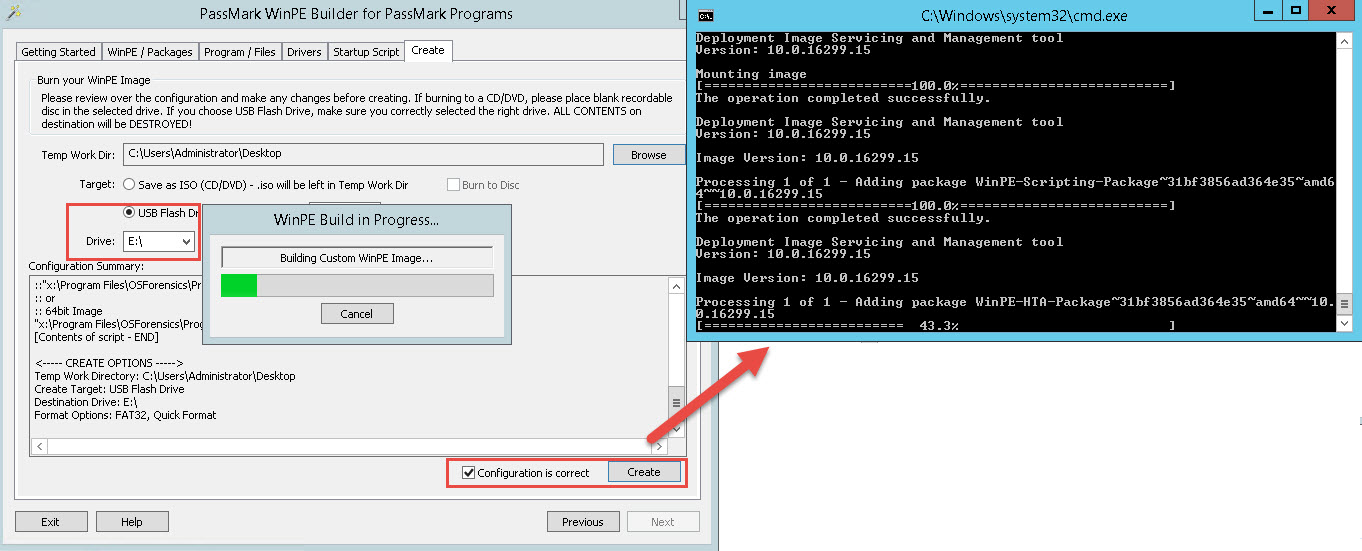

Alle vervolgstappen zijn allemaal default. Selecteer in de laatste stap (create) je USB drive en

Nadat de USB drive volledig operationeel is kan hij gebruikt worden om een computer te booten. Als de computer geboot is vanaf USB krijgen we dezelfde vertrouwde omgeving te zien die we gewend zijn. Alle opties zijn beschikbaar en klaar voor gebruik!

Conclusie

OSForensics heeft me oprecht verbaasd op een aantal fronten. OSForensics biedt een complete suite met tools (die ze zelf modules noemen) voor zowel live-aquisition forensics als voor non-live forensics aquisition. Er zijn vele viewers aanwezig en de case opbouw is uniek. Vanuit elke positie is het toevoegen van data aan je case zo gemakkelijk als een simpele druk op de knop. Ook de rapportages zijn erg uitgebreid en volledig naar eigen inzicht in te regelen. Als we dan kijken naar zoeksnelheid dan is OSForensics ook een hele goede keuze. De prijs en de mogelijk om een full-featured USB stick te maken zijn fantastisch. Er zijn eigenlijk geen tools die ik in deze suite gemist heb. Viewers, Register tools, Mounting mogelijkheden en de vele automatische discovery tools maken OSForensics tot een waardig, compleet en zeer overzichtelijk forensisch pakket.

Support heb ik als zeer prettig en snel ervaren. Er was altijd binnen 12 uur een vriendelijke en behulpzame reactie.

Tenslotte eindig in deze review met de enige 2 minpunten van de applicatie. De eerste is dat de tool tijdens mijn tests een aantal keer gecrasht is. Uiteraard heeft dit een reden en was support extreem behulpzaam waardoor problemen snel en professioneel verholpen werden. Het is en blijft vervelend als je applicatie crasht. Gelukkig blijven je cases en alle vergaarde informatie in tact en kan OSForensics na een crash weer gemakkelijk opnieuw gestart worden.

Het tweede punt is de Triage Wizard zelf. Ik mis de functies om een forensische kopie te maken en om alvast een search index aan te maken. Het zou ideaal zijn om de case compleet te maken met deze 2 functies nadat de Triage Wizard doorlopen is. Ondersteunend personeel kan zo een complete case aanmaken in de periode dat de forensisch onderzoeker nog niet ter plaatste is. Dit kan veel tijd besparen en de uitdrukking “hoe eerder hoe beter” is ook hier van toepassing.

OSForensics is een fantastisch pakket welke me verbaast heeft met alle modules, functies en finetuning die onder deze robuuste motorkap aanwezig zijn. OSForensics kan zich meten met de grote jongens onder de forensische applicaties en is prijs/technisch gezien een absolute aanrader voor de professional.

Tenslotte nog een aantal handige documenten voor als je interesse hebt, of al aan de slag gaat met OSForensics: