Gevaarlijk en heel persoonlijk. Maktub Locker Ransomware

Malware wordt steeds gevaarlijker, geavanceerder en ook persoonlijker. Trap niet in de snode truckendoos van de makers want deze Malware speelt het wel erg persoonlijk.

Sinds enige dagen is er een nieuwe Phishing campagne gelanceerd. Deze campagne kenmerkt zich door een wel erg persoonlijke opzet waardoor je het bijna zou geloven. In deze e-mails staat naast je naam ook je huisadres vermeld…!

De e-mail

De e-mail die verstuurd wordt is erg professioneel en doet zelfs bij oplettende gebruikers weinig alarmbellen rinkelen. De e-mail bevat weinig spelfouten en is afkomstig van een legitiem domein en een bestaand bedrijf. In de e-mail wordt er verwezen naar een bepaalde service met een link om de achterstallige factuur voor deze service te voldoen. Als je op de link klikt wordt een bestand geopend dat op een gewoon Word bestand lijkt (een RTF bestand). Op dat moment wordt de schadelijke code geactiveerd en wordt je computer geïnfecteerd. Dit is meteen het meest bijzondere aan deze malware. Normaliter moet je online zijn om geïnfecteerd te worden. Omdat de malware zich in het RTF bestand verschuild kun je overal geïnfecteerd worden, dus ook als je niet online bent.

De infectie

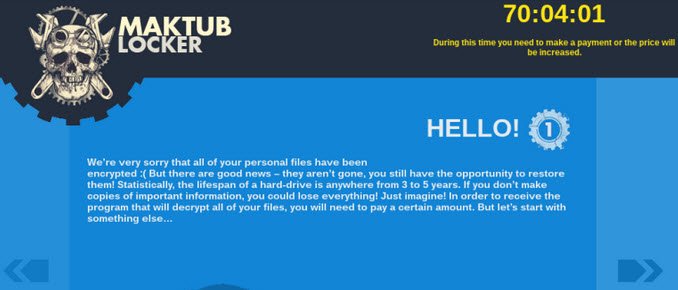

Op het moment dat je PC geïnfecteerd is ben je slachtoffer geworden van de zowel mooie als schadelijke “Maktub locker” ransomware. Maktub is een Arabisch woord en betekend “dit is het noodlot”. Maktub locker versleuteld bestanden op je PC en vraagt je geld om deze te ontsleutelen. De beproefde methode dus. Des te langer je wacht met betalen (aanvankelijk +/- 500 euro aan bitcoins) des te hoger het te betalen bedrag wordt. Nog een uniek feit aan deze infectie is dat de versleutelde bestanden kleiner zijn dan de originele bestanden. Het lijkt erop dat de infectie ze niet alleen versleuteld maar ook comprimeert. De gecomprimeerde extensies hebben een willekeurig format. Meestal 4 tot 6 letters in de range van a-z (b.v. .jkhnhu). Waarschijnlijk worden de bestanden eerst gecomprimeerd om het encryptieproces te versnellen.

Technisch

Omdat dezelfde bestanden na encryptie (Windows Crypto API) dezelfde bytecount hebben kunnen onderzoekers concluderen dat er alleen tijdens de start van het programma een unieke encryptiesleutel gebruikt wordt en geen unieke sleutel voor elk bestand. Als je de instructies volgt kom je op een mooi ontworpen website uit welke je 2 files gratis laat decrypten zodat je kunt zien dat je niet voor niets betaald. De makers jagen nog meer angst aan door te vertellen dat de website ieder moment offline gehaald kan worden waarna er geen mogelijkheid meer is om je bestanden nog te herstellen.

De volgende folders zijn uitgesloten van encryptie:

- internet explorer

- history

- mozilla

- chrome

- temp

- program files

- program files (x86)

- microsoft

- chache

- chaches

- appdata

Alle overige data op de lokale schijven en netwerkschijven kan encrypted worden.

En wij in Nederland?

Momenteel lijken vooral personen en bedrijven in de UK het doelwit te zijn. Onderzoekers verwachten dat de hackers een database gebruiken waarin NAW gegevens van personen opgenomen zijn. Deze database bevat dus voldoende informatie voor dit type Phishing e-mail, namelijk je naam, adres en e-mailadres.

Kijk uit want de verwachting is dat het niet lang meer duurt voor er in Nederland eenzelfde campagne gelanceerd wordt. Kijk, denk en vraag bij twijfel altijd na of het wel klopt. Bel bij voorkeur liever met het vermelde bedrijf of de e-mail klopt dan dat je op een link klikt waar je niet helemaal zeker van bent. Deze malware is geschreven door een professioneel team en het zal nog een tijd duren alvorens anti malware applicaties deze Maktub Locker kunnen tegenhouden.