Tails OS – Super Anoniem Online

Tails staat voor “The Amnesia Incognito Live System). Tails is een live OS gebaseerd op Linux Debian en is gemaakt voor mensen die heel zwaar tillen aan hun privacy. Edward Snowden gebruikte dit besturingssysteem ook om zijn privacy te waarborgen.

Wat is er zo veilig aan Tails?

Tails is gemaakt om geen enkel spoor na te laten. Alles wat je verwijderd wordt met Nautilus Wipe definitief en grondig verwijderd zodat het niet meer te reconstrueren is. Je MAC adres wordt standaard “gespoofd” en het internetverkeer gaat via het TOR netwerk en al het internetverkeer is versleuteld middels HTTPS (HTTPS Everywhere). E-mails worden standaard voorzien van PGP (Pretty Good Privacy) encryptie en de harde schijf is in zijn geheel versleuteld met Linux LUKS. Andere (onveilige) zaken zijn niet aanwezig in Tails. Denk aan Java en Adobe Flash. Custom settings worden niet opgeslagen wanneer Tails gesloten wordt en de timezone van alle Tails gebruikers is standaard ingesteld op UTC (Greenwitch tijd).

Installatie:

Om Tails te installeren heb je 2 USB sticks nodig (ieder 4 GB of meer). Je hebt er 2 nodig omdat Tails alleen vanuit de Tails installatieomgeving geïnstalleerd kan worden. De installatie duurt gemiddeld 30 min tot 1 uur.

- Ga naar de website van Tails en kies vanaf welk medium je Tails gaat installeren. Je kunt dit doen vanuit Windows, MacOS en Linux. Aangeraden wordt om Tails vanuit Linux te installeren dus we nemen Linux in dit voorbeeld.

- Download de nieuwste ISO en open de Tails handleiding op een 2e apparaat (b.v. je smartphone) zodat je de handleiding tijdens de installatie kunt volgen.

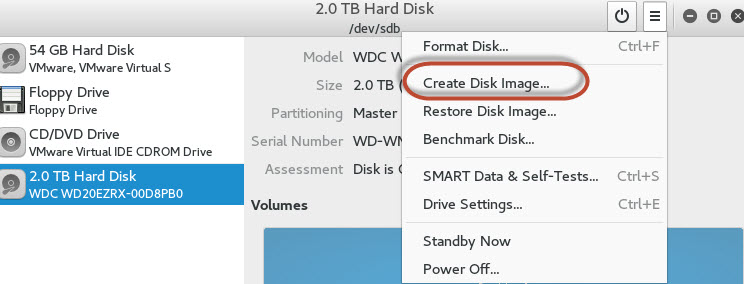

- Installeer GNOME Disks en start de applicatie (de applicatie is voor geïnstalleerd in de meeste distributies en bevindt zich onder de “system tools”.

- Stop je USB drive erin en kies voor “Restore Disk Image”

- Selecteer vervolgend de Tails ISO om de ISO op de 1e USB stick weg te schrijven

- Nadat de ISO erop geschreven is reboot je de PC

- Zorg ervoor dat je BIOS ingesteld is USB in de bootvolgorde voor de HDD komt

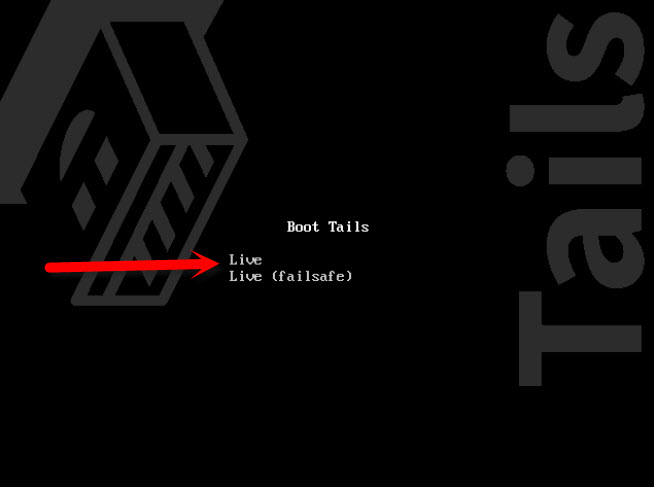

- De Tails installatie wordt gestart. Kies voor de “Live” installatie:

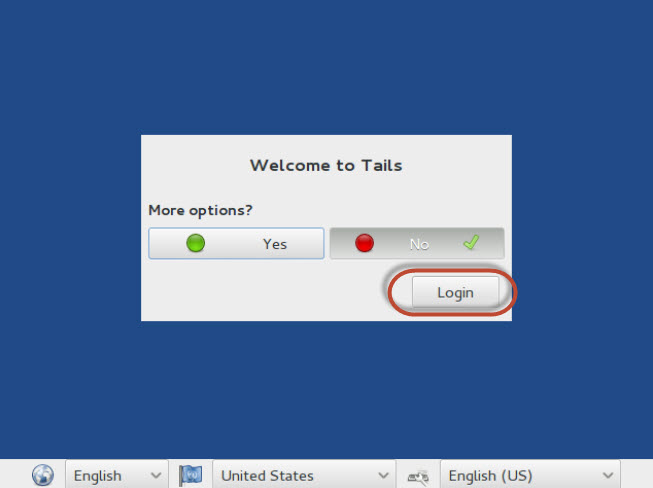

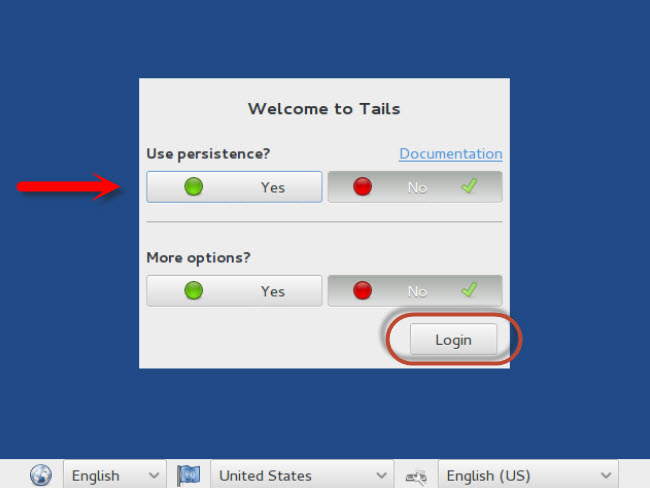

- Kies in het volgende scherm voor “Login” (het is niet nodig om in deze stap opties aan te passen)

- Als de Tails desktop wordt getoond plug je de 2e USB stick erin.v

- Ga naar “Applications” – “Tails” – “Tails Installer”

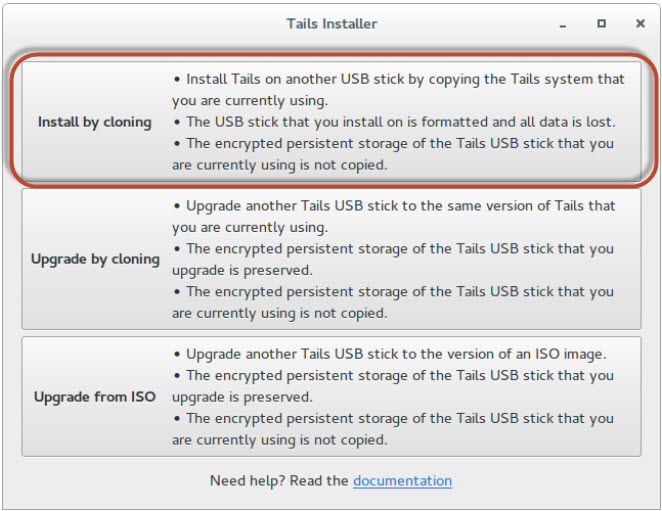

- Kies hier voor de optie “Install by cloning”

- Klik op “Install Tails” en de installatie wordt gestart. Dit proces duurt +/- 10 minuten

- Nadat Tails op de 2e USB stick is geïnstalleerd reboot je de PC en verwijder je de 1e USB stick (de Tails installatie USB)

- Start nu Tails vanaf de 2e USB stick en kies ook hier weer voor “Live”

- Pas de opties aan naar je wensen en klik op “Login”. Binnen 15-30 seconde is Tails gestart en zie je de desktop.

De installatie van Tails is klaar!

Een Encrypted Persistent Storage aanmaken

De overige ruimte op de USB stick kan benut worden om documenten in op te slaan en mee te nemen in iedere sessie (deze worden dus niet verwijderd bij het rebooten van Tails). Hou er echter wel rekening mee dat deze storage niet verborgen is en dat iedereen in bezit van de USB stick de bestanden kan decrypten (alleen met jou wachtwoord). Om de Persistent Storage te maken start je Tails en ga je als volgt te werk:

- Ga naar “Application” – “Tails” – “Configure Persistent Volume”

- Kies een wachtwoord om de bestanden te decrypten

- Klik op “Create”. Dit proces duurt 10 tot 30 minuten (afhankelijk van het formaat USB stick)

- Doorloop vervolgens de Wizard die vraagt welke “Persistent Features” er geactiveerd moeten worden. Tails raad aan om alleen “Personal Data” te activeren. Uiteraard mag je zelf (op dit moment of later) meer opties activeren

- Reboot de PC en als Tails is gestart kies je bij “Use Persistence” ervoor om deze te activeren (klik op yes en vul je wachtwoord in) en log vervolgens in

- Je kunt nu je persoonlijke documenten e.d. in de “persistent folder” bewaren. Om de “persistent folder” te openen ga je naar “Places” – “Persistent”

VPN

Het is niet mogelijk om een VPN in te stellen binnen Tails. Dit is omdat Tails geen custom settings onthoud maar ook omdat men de anonimiteit van een goede VPN niet afdoende vindt (denk b.v. aan je betaalgegevens). Als we de VPN starten alvorens TOR opgestart wordt dan heb je altijd eenzelfde “entry point” en als je VPN pas gestart wordt nadat je TOR gestart hebt dan is je “exit point” altijd hetzelfde / de VPN. Tor zorgt voor wisselende routes en dus voor een hogere mate van “anonimiteit”. Echter kan het gebruik van VPN in sommige gevallen makkelijk en onmisbaar zijn. Het Tails ontwikkelteam is hiermee bezig (momenteel kun je al een SSH connectie met “DynamicForeward” optie gebruiken) maar het wordt nog niet geïntegreerd ondersteund.

En verder

In Tails kun je naast veilig online zijn ook prima werken (hetzij het allemaal niet super snel is). Office tools (LibeOffice) zijn geïnstalleerd, een e-mail cliënt (Icedove), fotobewerker (Gimp) en audiorecorder (Audacity) zijn naast vele andere tools allemaal aanwezig.

Final toughts

Is Tails perfect en foutloos? Nee! Naast security flaws (in het verleden) is het goed om erover na te denken welke indruk je achter laat door het gebruik van Tails. Als er iemand “verdacht gedrag” in de gaten houdt dan zijn gebruikers van Tails altijd een goede doelgroep. Deze gebruikers hebben immers (vaak) iets te verbergen. Denk o.a. aan journalisten, “whistleblowers” en criminelen.

Theoretisch zou het best mogelijk zijn om een “Evil-Twin” van Tails op de markt te brengen. Dus het Tails OS maar dan met security holes waardoor het systeem niet meer veilig is. Vervolgens kan met bij de bekende Tails gebruikers hun router te hacken en gebruikers naar de alternatieve website door te sturen waar men i.p.v. een legitieme Tails de “Evil-Twin” download. Ik weet niet of er een Tails “Evil-Twin” bestaat, maar dit zijn wel relatief gemakkelijke valkuilen om Tails gebruikers goed in de gaten te houden. Controleer dus altijd of je werkelijk je Tails copy van de Tails website haalt welke beschik over het juiste SSL certificaat. Controleer ook altijd de ISO hash nadat je de ISO gedownload heeft.

Verder is Tails een perfecte tool voor iedereen die waarde hecht aan zijn privacy. Persoonlijk vindt ik het voor “normale” werkzaamheden te traag en te “outdated” eruit zien maar tijdens pentests is het gebruik van Tails soms een goede methode om zonder teveel moeite weinig of geen sporen na te laten.