Phishing mail

Phishing e-mail beland dagelijks in duizenden postvakken. Veel phishing e-mail wordt door spamfilters verwijderd. Maar de goede phishing e-mails glippen hier gemakkelijk doorheen. Het zal dan wel ontzettend moeilijk zijn om een phishing e-mail te maken toch? Nou…nee! Dat valt alles mee. Ik laat zien hoe een goede phishing e-mail gemaakt wordt zodat jij weet waarop je bij twijfel kunt letten. Laat je niet in de maling nemen!

In deze post vertel ik hoe je een phishing e-mail maakt en wat de gevolgen waren bij het bedrijf waar de phishing e-mail naartoe gestuurd is. Deze phishing e-mail was onderdeel van een pentest bij een medische instelling waarvan de medewerkers al 6 maanden een digitale awareness training hebben gevolgd. Er is geen schade of diefstal gepleegd d.m.v. deze e-mail. Het proces en de respons is echter identiek en had net zo goed schadelijke gevolgen kunnen hebben.

Wat is Phishing?

Phishing is het Engelse woord voor “vissen” of “hengelen”. Phishing is een vorm van internetfraude waarbij op een sluikse manier geprobeerd wordt om gegevens te achterhalen. Phishing e-mail is dus e-mail waarin gevraagd wordt om (vaak via een frauduleuze website) persoonlijke gegevens zoals BSN nummers, bank- en creditkaartgegevens in te vullen. Deze gegevens vallen dan in handen van de cracker die deze op zijn beurt zal misbruiken.

Phishing e-mail maken, waar moet je op letten?

Een Phishing e-mail maken is niet zo moeilijk. Het is feitelijk gewoon een “goede” e-mail opstellen zodat er niet snel argwaan gewekt wordt. Neem de volgende punten in overweging:

1. Focus op de doelgroep:

Een algemene e-mail sturen naar iedereen werkt meestal niet zo goed. Een bekend spreekwoord is:

————-

Als het eruit ziet als een drol,

en het ruikt als een drol…

Dan is het naar alle waarschijnlijkheid een drol!

————-

De tijd dat mensen dus massaal in de volgende berichten trapte is al even geleden (hoewel het uiteraard nog steeds voorkomt):

- U bent de 1000e bezoeker dus u heeft de hoofdprijs

- Verre oom overleden en u erft…

- Verdien duizend euro per week met 1 dag werken

- Etc…

Beter is om gericht een e-mail te sturen die gefocust is op een doelgroep. Dit type e-mail komt net wat persoonlijker en geloofwaardiger over. Medewerkers van bedrijven trappen hier gemakkelijk in.

Nog beter is om een gepersonaliseerde e-mail te sturen. Ook dit is momenteel erg hip en wordt gedaan doordat crackers / oplichters de beschikking hebben over specifieke e-mail lijsten.

2. Kies de juiste opmaak en onderwerp:

Ook de juiste opmaak en het onderwerp van je e-mailbericht is erg belangrijk. Maak een e-mail zoals je die zakelijk gezien ook naar je collega’s en relaties zou sturen. Een paar belangrijke tips:

- Maak geen taalfouten. De juiste spelling is belangrijk.

- Maak geen overmatig gebruik van leestekens. Veel phishing e-mails staan vol met uitroeptekens. Dit komt schreeuwerig en ongeloofwaardig over.

- Gebruik een (nette) aanhef

- Gebruik een handtekening. Ieder bedrijf gebruikt een handtekening onderaan de e-mail.

- Plaats eventueel een disclaimer onderaan de e-mail

- Hou het zakelijk en probeer geen gevoelige onderwerpen aan te snijden over racisme en godsdienst.

- Gebruik een normale lettergrote en gebruik geen gekleurde letters

De volgende e-mail is als voorbeeld gebruikt in deze test:

Een paar dagen geleden hebben we met u of uw collega gesproken. Nogmaals dank voor het fijne gesprek!

Zoals beloofd stuur ik u hierbij onze prijslijst en aanvullende informatie. Deze informatie staat vermeld op uw speciale pagina (wij sturen geen bijlages meer i.v.m. uw veiligheid).

Uw Medische Inkoopcombinatie persoonlijke aanbiedingspagina:

Bitly URL naar phishing site

Wilt u deze e-mail s.v.p. doorsturen aan uw leidinggevende? Wij willen erg graag een persoonlijke afspraak maken om de kracht van ons bedrijf en daarmee uw voordeel te benadrukken.

Hartelijk dank.

Met vriendelijke groet,

Pim de Vries

Dental Accountant

Medische Inkoopcombinatie

Molenstraat 21

7512 DJ Enschede

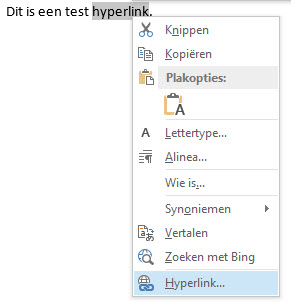

3. Verberg je hyperlinks

Hyperlinks worden vaak gebruikt in spoofing e-mails. Als een cracker naar een malafide website wilt linken is het plaatsen van deze URL in de tekst niet uitnodigend om erop te klikken. Zorg er daarom altijd voor dat je een woord (of nep hyperlink) klikbaar maakt.

Het nadeel daarvan is dat de echte hyperlink nog altijd zichtbaar is als men met de muis over de hyperlink beweegt:

Om de echte link te verbergen kun je ervoor kiezen gebruik te maken van een URL shortner zoals bitly.com. Een URL shorner zorgt ervoor dat de echte URL wordt omgezet in een verkorte en onherkenbare versie.

Spoof je e-mailadres

Het spoofen van een e-mailadres is feitelijk het vervalsen van iemand zijn e-mailadres. Als je een e-mailadres spooft maak je ongeautoriseerd gebruik van een e-mailadres welke niet in jou bezit is. Een e-mailadres kan zelfs zo gespoofed worden dat het lijkt alsof de e-mail van de ontvanger zelf afkomstig is. Om een e-mail te spoofen heeft een cracker de juiste software en een werkende e-mailserver nodig. Er zijn diverse manieren om een e-mailadres te spoofen. Spoofing wordt zelfs online aangeboden (tegen een kleine vergoeding).

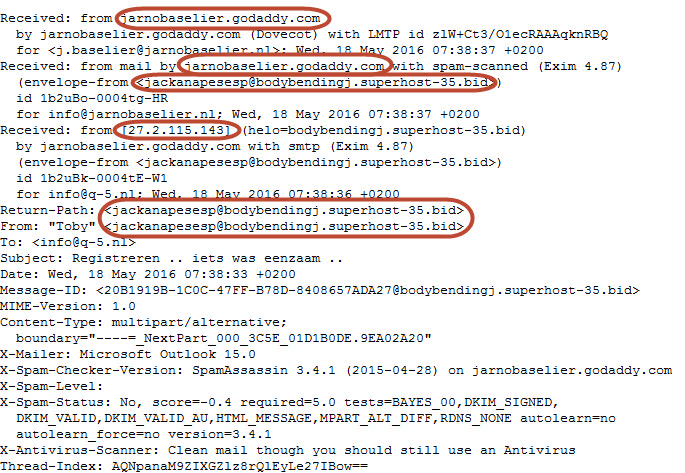

Tijdens het spoofen moet je ervoor zorgen dat je alle waardes in de header zoals “from”, “Return-Path” en “Reply-To” worden aangepast zodat het lijkt alsof de e-mail van iemand anders afkomstig is dan de werkelijke verzender, zelfs als men de header van het e-mailbericht bekijkt. Een spoofed header kan er als volgt uitzien:

De makkelijkste methode om een e-mail te spoofen is om een open relay server te gebruiken waarbij geen authenticatie nodig is. Zo kun je via command based applicatie snel en simpel een anonieme e-mail sturen. Via de SendEmail applicatie in Linux zou je het volgende commando kunnen gebruiken:

sendEmail –t ontvanger@email.nl –f verzender@email.nl –u onderwerp –m bericht –s smtp.mailserver.com |

-t = e-mailadres van de ontvanger

-f = e-mailadres van de verzender

-u = onderwerp

-m = bericht/body

-s = e-mailserver

Om geautoriseerd te versturen kun je de xu en xp switches toevoegen:

-xu = gebruikersnaam

-xp = wachtwoord

Als je de –m optie niet gebruikt kunt je na het geven van een enter de hele body opmaken (over meerdere regels). Via CTRL+D verlaat je de body opmaak en verstuur je de gehele e-mail. Het weghalen van de –m switch is dus vereist als je een grotere body wilt opmaken / versturen.

Er zijn ook verschillende Ruby en Python scripts in de omloop om dit proces in Kali nog beter en geavanceerder uit te voeren.

De 2e optie is om een .php script te uploaden naar een webserver. In dit .php script geef je de waardes mee welke een webformulier ook post. Denk hierbij aan de volgende basisopmaak:

<?php $to = "ontvanger@email.nl"; $subject = "e-mail subject"; $message = "je bericht"; $from = "verzender@email.nl"; $headers = "From:" . $from; $mail = mail($to,$subject,$message,$headers,$from); if($mail) { echo "Email verzonden naar ".$to; } ?> |

Zorg er wel voor dat het domein waarvan je de spoofed e-mail verstuurd niet op jou naam geregistreerd is. De domeinnaam komt namelijk wel terug in de e-mail headers (b.v. return-path). Het voordeel van een PHP script is dat er geen autorisatie nodig is. De server verstuurd de e-mail automatisch via zijn interne mailserver. Webformulieren vereisen immers ook geen authenticatie. Doordat ze op de host staan is de actie al geautoriseerd.

De 3e en meest gemakkelijke manier is wel om het via een online tool te doen. Het gevaar hiervan is dat deze e-mails vaak automatisch gezien worden als spam. Een van de bekendere tools is de emkei tool.

Conclusie

Het opzetten van een goede e-mail en het vervalsen van de afzender zijn dus relatief gemakkelijk en snel te regelen. De hyperlink in de hierboven vermelde e-mail linkt naar een simpele splashpagina. Maar liefst 17,5% van alle ontvangers hebben na ontvangst op de link geklikt. Hieruit blijkt dat phishing nog steeds een gevaarlijk principe is waar veel training en informatieverstrekking voor nodig is om dit in de kiem te smoren. Voor de digitale awareness training zou echter nog meer dan 65% op de link geklikt hebben dus er is absoluut vooruitgang en bewustwording! De reden dat deze fake phishing e-mail zo goed werkt was omdat hij er netjes uitzag, branche gerelateerd is en goed gespoofed was. Denk de volgende keer dus 2x na alvorens je op een hyperlink klikt of een bijlage opent van een ogenschijnlijk valide e-mail!