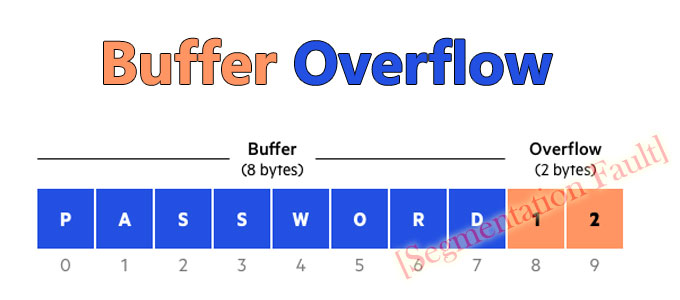

In deze post ga ik het hebben over een belangrijke “hacker” techniek waar ik het nog nooit eerder over gehad heb, namelijk “Buffer Overflows”. Waarom ik het nog nooit over buffer overflows gehad heb heeft meerdere redenen. Allereerst…

MouseJacking, een term die je misschien al weleens gehoord hebt? In deze post wil ik je uitleggen en laten zien wat MouseJacking is en waarom de MouseJack attack tot op de dag van vandaag een prachtige attack vector…

Vandaag wil ik een andere tool bespreken die zijn inspiratie qua naam en functionaliteit heeft geput uit NetCat en NCat (https://jarnobaselier.nl/ncat-voorbeelden-en-gebruik). PwnCat is een NetCat implementatie maar dan een stuk uitgebreider en krachtiger. Denk hierbij aan firewall en…

LoRa is een term die ik steeds vaker te horen krijg. Zowel zakelijk als prive en altijd in combinatie met IoT devices. Als we het over “LoRa” hebben dan bedoelen we meestal niet het LoRa protocol maar het…

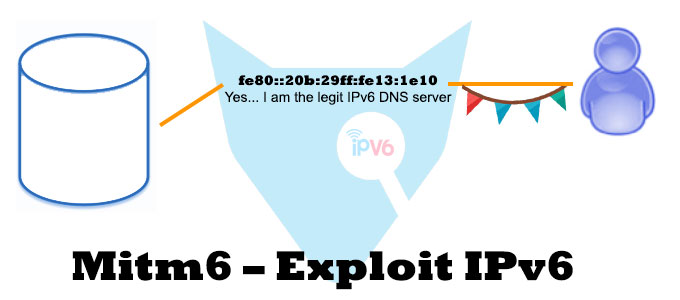

IPv6 staat by-default aan v.a. Windows Vista en meestal wordt het niet gebruikt. Hmmmm, een onbeheerd netwerkprotocol zullen ze gedacht hebben. Een non-monitored datastream zullen ze gedacht hebben. Een non-firewalled netwerk zullen ze gedacht hebben. Met “ze” refereer…

In deze post wil ik jullie graag vertellen over “DNS Tunneling” ofwel verkeer verpakken in DNS pakketjes om op die manier bepaalde security boundaries te omzeilen. DNS Tunneling is een zeer gevaarlijke techniek die toegepast wordt om malware…

In deze post wil ik kort kijken naar het begrip “containerisatie” ofwel het werken met containers. Als we het hebben over containers ontkomen we ook niet aan de termen “Docker” en “Kubernetes”. In de basis zijn containers volledige…

WiFi Hacking is leuk. We hebben er al veel over geschreven en er zijn verschillende tools op de markt om je te helpen bij het hacken. Vandaag gaan we het echter hebben over een hele bijzondere tool namelijk…

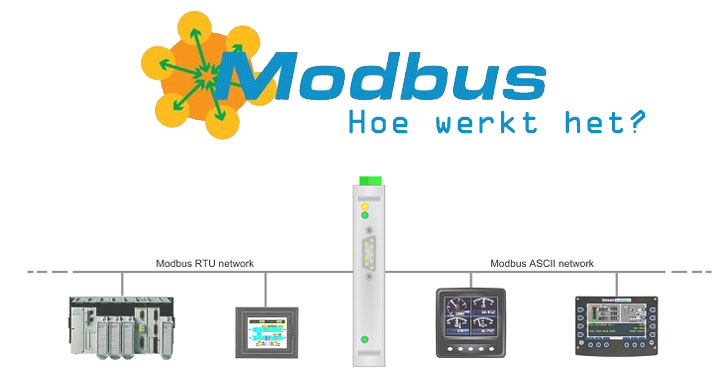

Het ModBus communicatie protocol is net zoals het Profinet protocol een oerdegelijk maar verouderd protocol. Deze protocollen zijn ontzettend goed in hun basistaak maar nooit gebouwd met security in-mind. Omdat we ModBus erg vaak tegenkomen binnen de PA…

Ik ben met Donut in aanraking gekomen via Evil-WinRM. Evil-WinRM (post volgt later) geeft namelijk de mogelijkheid om Donut Shellcode in te laden. Toen ik dat voor het eerst zag had ik eigenlijk geen idee wat Donut exact…

Dit is niet de eerste keer dat we een post schrijven over OSForensics. Sterker nog, OSForensics is ondertussen het meest beschreven product op mijn blog. En dat is niet voor niets. OSForensics blijft me elke upgrade verbazen met…

Hak5 heeft weer een nieuwe tool aan zijn arsenaal toegevoegd genaamd de “Key Croc”. Aangezien ik dol ben op tools en zeker op die van Hak5 heb ik deze op dag 1 besteld om de Key Croc zo…

Malware Hunting is niet makkelijk. Het vereist veel kennis, de juiste apparatuur en de juiste mindset. Er zijn uiteraard wat tools om je te helpen bij dit proces. Een van deze tools is het interactieve Malware Hunter platform…

In onze post van vorige week “Securing LDAPSecuring LDAP” hebben we het voornamelijk gehad over LDAP Signing en Channel Binding. Ook hebben we heel even het topic LDAPS ofwel LDAP over Secure SSL aangeraakt. LDAPS is een prima…

LDAP staat voor Lightweight Directory Access Protocol. LDAP is een open protocol en wordt gebruikt binnen diverse toepassingen. Het meest bekend is LDAP vanwege zijn integratie met Active Directory. Het LDAP protocol wordt meestal ingezet om informatie over…