Incident Response + Incident Response Plan

Incident Response is een term die veel gehoord is binnen de digitale security & forensic branche. Nu cybersecurity niet meer een “ver van ons bed show” is en elke CIO (Chief Information Officer) weleens een incident meegemaakt heeft is het zaak dat er bij een incident adequaat gereageerd wordt. In feite is “Incident Respons” de methodiek die gebruikt wordt voor het oppakken en vervolgen van een storing en dan met name van een cyberaanval of een datalek. In theorie kan deze term dus toegepast worden op elk type storingsdienst maar zien we het vooral terug binnen de ICT branche.

Nu we dat weten kan de term als volgt vertaald worden: Incident Response beschrijft het proces waarmee een organisatie omgaat met een datalek of cyberaanval, inclusief de manier waarop de organisatie probeert de gevolgen te beheren. Het uiteindelijke doel is om de schade tot een minimum te beperken in zowel de hersteltijd als de kosten. Meegerekend wordt ook bijkomende schade zoals reputatieschade.

Om dit te organiseren moeten organisaties beschikken over een duidelijk Incident Response Plan. Dit plan zal verschillende soorten incidenten definiëren en vervolgens het proces beschrijven als een incident zich voordoet. Daarnaast is het altijd raadzaam om de teams, werknemers en leiders te specificeren die verantwoordelijk zijn voor de uitvoer van, alsmede het beheer en de controle van het Incident Response Plan.

Ook bedrijven die diensten verlenen aan derde op het gebied van cybersecurity / forensics is het raadzaam om een Incident Response Plan te hebben. Dit plan is dan gericht op het zo effectief mogelijk helpen en ondersteunen van de klant als er zich een incident voordoet.

Incident Response Plan

Zoals je al kon lezen in goede “incident response” afhankelijk van een “Incident Response Plan”. Dit plan vormt de procedures die gevolgd moeten worden, alsmede door welke personen deze genomen moeten worden bij een incident. Hoe zorg je ervoor dat de werkzaamheden weer als vanouds kunnen gebeuren, hoe beperk je de financiële als organische schade en welke stappen onderneem je om dit incident in de toekomst nog verder te beperken.

Het hebben van een goed Incident Response Plan is voor bedrijven die veel met gevoelige data werken een “must” en is in elk bedrijf een nuttig document om op te stellen. Maar hoe bouw je nu zo effectief mogelijk een Incident Response Plan? Hierbij een 9-tal tips:

1. Stel een Computer Incident Response Team (CIRT) samen

Binnen het computer incident response team worden teamleden verantwoordelijk gesteld om diverse taken te controleren. Denk aan het analyseren van datalekken of de dreiging hiervan. Ook worden mensen aangesteld die in geval van een incident zaken coördineren en ervoor zorgen dat de juiste mensen aan de slag gaan. Incident respons teams kunnen bestaan uit volledig interne medewerkers, volledig externe medewerkers of een combinatie van beide. Die laatste is een model welke veel gebruikt wordt om dat interne medewerkers veel meer weten over procedures en werkzaamheden en om dat externe specialisten vaak beter op de hoogte zijn van specialistische taken die moeten gebeuren ten tijde van een incident. Zorg ervoor dat elk lid van het CIRT weet welke rol ze dragen en dat ze hier training in krijgen.

De omvang van het team hangt af van het geografische bereik, de omvang van het bedrijf en de mate van gegevensverwerking. Een CIRT zou bijvoorbeeld de volgende personen kunnen omvatten:

- Security Officer (voor analyse risico’s alsmede analyse incidenten)

- Cybersecurity Specialist (vaak extern, voor beperken schade en analyseren van toedracht)

- Privacy Officer (voor classificatie van persoonlijke gegevens alsmede contact juristen en het maken van meldingen bij het meldloket datalekken)

- ICT Manager (voor aansturing ICT operationele zaken)

- Marketing Manager (voor communicatie en interne als externe berichtgeving)

Zorg ervoor dat duidelijk is wie er rapporteert aan overige managers, teamleden en de directie en welke zaken betrokken personen moeten loggen. Denk hierbij aan datums en tijden waarop bepaalde acties gedaan zijn, het afleggen van interne interviews etc.

2. Maak een incident nulmeting

Mt een incident nulmeting analyseer je de huidige systemen, de incidenten die in het verleden plaatsgevonden hebben alsmede de incidenten die mogelijkerwijs plaats kunnen vinden. Deze incidenten geef je een prioriteit van “meest waarschijnlijk” naar “minst waarschijnlijk”. Vervolgens definieer je hoe een incident gecategoriseerd wordt (critical, medium, low). Is een poging tot inbraak (medium) een incident voor het CIRT of is alleen een succesvolle inbraak (critical) een incident voor het CIRT.

3. Definieer verschillende incident scenario’s

N.a.v. de analyse heb je in kaart welke incidenten het meest voor kunnen komen. Maak voor deze incidenten stuk-voor-stuk een “quick-response-guide”. In dit document omschrijf je het incident en welke stappen er ondernomen moeten worden almede wie er bij dit type incident verantwoordelijk zijn (dit kunnen ook meerdere personen zijn). Op deze manier kun je snel handelen bij een incident en is het meteen duidelijk wat er moet gebeuren.

4. Start het plan met de meldprocedure

Het is goed om je Incident Response Plan te beginnen met een meldprocedure. Medewerkers die een incident constateren hoeven zo niet lang te zoeken naar de manier waarop het incident gemeld moet worden en bij wie. Moet er een formulier ingevuld worden? Moet er gebeld worden? Kan dit ook buiten werktijd? Wie is er verantwoordelijk en wat wordt er van de werknemer verwacht.

5. Communiceer je plan met je medewerkers

Het hebben van een Incident Response Plan is mooi maar de effectiviteit hiervan valt of staat met de oplettendheid van je medewerkers. Medewerkers moeten weten dat het plan bestaat en waar ze het kunnen vinden. Als medewerkers weten waar het gevonden kan worden dan vinden ze snel hoe en bij wie er melding gemaakt moet worden.

6. Stel een communicatiematrix op voor externe partijen

Bij veel incidenten is communicatie met externe partijen van essentieel belang. Denk aan cybersecurity specialisten, forensisch onderzoekers, juristen, ICT specialisten en marketing specialisten. Zorg ervoor dat procedures over contact met deze partijen duidelijk uitgeschreven is. Welke partijen zijn geautoriseerd om iets te doen? Wanneer mogen deze partijen ingeschakeld worden? Wat zijn hun contactgegevens en contactpersonen en wie mag deze partijen inschakelen?

7. Oefenen en herhalen

Reageren op een incident werkt net als ieder ander proces. Dit gaat beter en sneller als medewerkers hierop getraind worden. Probeert eens een datalek te simuleren om te kijken hoe erop gereageerd wordt. Wat kan er beter? Door vaak te oefenen en bij te sturen zorg je ervoor dat medewerkers incidenten snel en adequaat zullen melden.

8. Leer van incidenten

Je kunt onmogelijk anticiperen op elk mogelijk incident. Zelfs als een incident zich voordoet welke beschreven is in de incident quick-guide dan kan het zijn dat sommige zaken achteraf beter of sneller hadden gekund. Leer van deze fouten en pas het Incident Response Plan periodiek aan.

9. Bewaar het Incident Response Plan veilig

In het Incident Response Plan staan namen, taken en contactgegevens. Bedenk goed wie dit document in mogen zien. Als niet iedereen hier inzage in heeft zorg dan dat de meldingsprocedure van een incident wel openbaar is waar iedereen deze kan vinden. Bewaar je Incident Response Plan veilig. Stel je ook de vraag of deze buiten het bedrijfsnetwerk bewaard mag worden en zo ja, waar en bij wie? Als het bedrijfsnetwerk volledig plat gaat dan zou het fijn zijn als het Incident Response Plan nog voorhanden is.

Goed en Effectief Incident Response

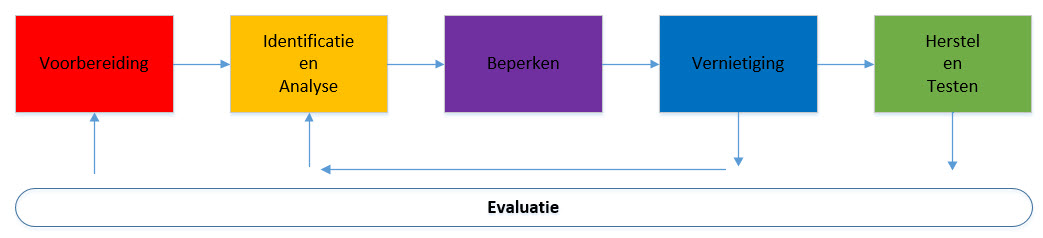

Met een Incident Response Plan ben je al een heel eind in de goede richting. Het plan is de leidraad voor goed incident response, maar daarmee ben je niet helemaal klaar. Het bieden van goed en effectief incident response is afhankelijk van 6 incident response fases:

1. Voorbereiding

De voorbereidingsfase is meteen ook de belangrijkste en grootste fase. Tijdens de voorbereiding zorg je ervoor dat de CIRT samengesteld wordt en dat er een Incident Response Plan komt. Je bereid je voor op een onvermijdelijk cybersecurity incident en zorgt dus ook voor training en het voorbereiden van het CIRT team. Oefenen en documenteren en vastleggen zijn steekwoorden die deze voorbereidingsfase domineren.

2. Identificatie en Analyse

Als een incident zich voordoet is het zaak om deze tijdige de identificeren. Wat is er gebeurt? Wat is de omvang en wie zijn er getroffen? In deze face worden gegevens verzameld die helpen bij de identificatie. Denk aan event logs, IDS logs, foutmeldingen, firewall logs etc. Aangeraden wordt om eveneens forensische images te maken voor latere controle op verdere bewijslast of het terughalen van data. Na deze face is het bewijs verzameld en kun je uitzoeken wat er aan de hand is.

3. Beperken

Nu is het zaak om schade te beperken. Het incident is gedetecteerd en geïdentificeerd en dus kunnen de juiste stappen genomen worden om verdere verspreiding of herhaling te voorkomen. Let erop dat tijdens deze fase (en elke andere face) geen bewijslast vernietigd wordt.

4. Vernietiging

Nu schade tot een minimum is beperkt is het zaak om de getroffen systemen op te schonen. Let erop dat ook nu geen bewijslast verwijderd wordt en er geen gegevensverlies optreed. Schadelijke software op de getroffen systemen zal in deze face effectief verwijderd worden en wanneer dit niet (met 100%) mogelijk is zal het getroffen systeem in zijn geheel verwijderd worden.

5. Herstel en Testen

Verloren data wordt in deze stap hersteld en systemen worden weer in gebruik genomen. Systemen die in gebruik genomen worden moeten gecontroleerd worden op hun werking. Vertonen ze nog abnormaal gedrag. Zorg ervoor dan in het Incident Response Plan een tijdsspanne gedefinieerd is die verduidelijkt hoe lang systemen onder “monitoring” moeten blijven.

6. Vervolg en Evaluatie

Nadat systemen weer up-and-running zijn en het incident is gemitigeerd volgt het vervolgproces. Dit proces is altijd anders. Vervolgprocessen zijn vaak van juridische aard en behoren meestal niet (of slechts gedeeltelijk) tot het CIRT team. Op dit moment is het zaak dat het CIRT team een goede evaluatie doet van het incident en de respons die ze erop gelevers hebben. Wat ging er mis en wat kunnen we leren voor vervolgincidenten. Met deze leerlessen wordt het Incident Response Plan weer bijgewerkt.

Conclusie

Incident Response omvat wellicht meer dan u aanvankelijk dacht? Alles gaat over een effectieve reactie wanneer er zich een incident voordoet. Een duidelijk plan, goede voorbereiding en effectief Computer Incident Response Team zorgen voor een effectieve aanpak bij problemen en kunnen je bedrijf veel geld en tijd besparen.