Europese Privacyverordening (AVG) – Dit is wat u moet weten

25 mei 2018 is een datum die rood gemarkeerd in uw agenda moet staan. Het lezen van deze datum moet een belletje doen rinkelen. Niet? Het zou misschien wel moeten. Want op 25 mei 2018 wordt Europa’s General Data Protection Regulation een feit in (uiteraard) geheel Europa. De General Data Protection Regulation wet (afgekort de GDPR) of in het Nederlands “Algemene Verordening Gegevensbescherming” (AVG) is een wet (regelement) welke specifieke maatregelen voorschrijft voor het veilig verzamelen, opslaan en verwerken van persoonlijke gegevens.

Als u of uw bedrijf ook persoonsgegevens verwerkt maar nog niet begonnen bent met het maken van voorbereidingen op de GDPR dan heeft u niet veel tijd meer over. Dit artikel is om u op weg te helpen. Wat houdt de GDPR exact in en wat zijn de belangrijkste items.

Definitielijst

Laten we allereerst een aantal termen welke we verder in dit artikel gebruiken wat ophelderen:

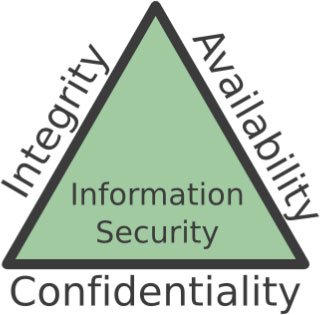

C-I-A Triad

De C-I-A Triad (driehoek) is een model dat is ontworpen om een beleid voor informatiebeveiliging in een organisatie te leiden. De letters C-I-A staan voor Confidentiality (vertrouwelijkheid), Integrity (integriteit) en Availability (beschikbaarheid). Het model wordt ook soms aangeduid als de AIC-triade Availability (beschikbaarheid), Integrity (integriteit) en Confidentiality (vertrouwelijkheid) om verwarring te voorkomen met de Amerikaanse Central Intelligence Agency (CIA). De elementen van de triade worden beschouwd als de drie meest cruciale onderdelen van veiligheid en dus beveiliging.

Datalek

Bij een datalek gaat het om toegang tot of vernietiging, wijziging of vrijkomen van persoonsgegevens bij een organisatie zonder dat dit de bedoeling is van deze organisatie. Onder een datalek valt dus niet alleen het vrijkomen (lekken) van persoonsgegevens, maar ook de onrechtmatige verwerking/wijziging van persoonsgegevens of het kwijt raken / per ongeluk verwijderen van persoonsgegevens (die daarna niet meer terug te halen zijn). We spreken van een datalek als hier een inbreuk op de “beveiliging van persoonsgegevens” aan voorafgaat. Dat kan zowel de organisatorische beveiliging zijn (dus bepaald menselijk handelen, processen of werkwijzen die bescherming moeten bieden) als de technische beveiliging (ICT, maar ook sloten op deuren/kasten etc.).In de meeste gevallen gaat het om uitgelekte computerbestanden, al kan een gestolen papieren klantenlijst evengoed een datalek vormen. Een paar overige voorbeelden van een datalek zijn: cyberaanvallen (incl. DDos), e-mails verzonden naar verkeerde adressen, gestolen laptops, afgedankte niet-schoongemaakte computers en verloren usb-sticks. Illegaal verkregen bedrijfsgegevens over een productieproces of marktstrategie betreffen kostbare informatie, maar vallen niet onder de wettelijke definitie van datalek.

ISMS Informatiebeveiligingsbeheersystemen

Een ISMS is een controlesysteem en een kwaliteitssysteem om informatiebeveiliging te controleren, monitoren en verbeteren. Bij een ISMS systeem horen randvoorwaarden zoals training en security awareness maar is primair een risicoanalyse welke periodiek middels een PDCA cyclus (Plan, Do, Check, Act) gemonitored en verbeterd wordt.

Persoonsgegevens

Elk gegeven dat iets zegt over iemand. Voorbeelden: kenteken, telefoonnummer, foto, video, geboortedatum, BSN, naam, adres, IP-adres, bankrekeningnummer, wachtwoord, e-mailadres, geslacht, medisch dossier etc. Let op: we hebben het pas over persoonsgegevens indien deze te herleiden zijn naar een specifieke identiteit. Echter, dat kan al heel snel het geval zijn. Bijvoorbeeld de combinatie geslacht, leeftijd en woonplaats of sterker nog: alleen geslacht en postcode of alleen een beroep (Minister-President) kan al voldoende zijn om te herleiden over wie iets gaat. In sommige gevallen hebben we het over “bijzondere persoonsgegevens”. Bijzondere persoonsgegevens zijn uiterst gevoelige gegevens zoals gezondheidsgegevens, ras en godsdienst.

Privacy Officer

Er wordt geregeld verwezen naar een “Privacy Officer”. De Privacy Officer is dat een werknemer of consultant (freelance, opdrachtnemer) die zich binnen de organisatie specifiek bezig houdt met privacy (naleving van de GDPR, voorheen: Wet bescherming persoonsgegevens) of met het naleven van wetgeving in het algemeen. Deze taak kan deeltijd worden uitgevoerd (afhankelijk van de omvang van de organisatie) en zal dan vaak toebedeeld worden aan de Compliance Officer of Legal Counsel medewerk(st)er indien deze al binnen de organisatie werkzaam zijn.

Versleutelen / versleutelde data

Onder “versleutelen” verstaan we het versleutelen (encrypten) van digitale data. Na het versleutelen van deze data is data niet meer leesbaar voor een derde (zonder dat deze beschikt over de toegepaste code). Een andere term hiervoor is “encryptie”.

Huidige regelgeving

Momenteel hebben we in Nederland een aantal wetten, normen en certificeringen welke iets zeggen over de digitale veiligheid. Het nadeel is dat gesteld wordt dat bedrijven “iets” aan beveiliging moeten doen, maar niet “wat”. De maatregel moet passend zijn voor de situatie. Maar wat is passend?

Het orgaan dat in Nederland toeziet op beveiliging van persoonsgegevens is CBP (College Bescherming Persoonsgegeven). Vanuit het CBP of in samenwerking met het CBP kennen we in Nederland een aantal richtlijnen om ons te sturen naar die “passende” beveiliging bij een bepaalde situatie. Een aantal belangrijke zijn:

- Wbp – Wet Bescherming Persoonsgegevens

De Wbp werdt op 1 september 2001 van kracht en beschrijft hoe we in Nederland met persoonsgegevens om moeten gaan en dat deze op een passende manier beveiligd moeten worden. - Richtsnoeren Beveiliging Persoonsgegevens

Deze richtsnoeren zijn een norm en leggen uit hoe de beveiliging van persoonsgegevens gecontroleerd en beoordeeld wordt. De richtsnoeren vormen de verbindende schakel het juridisch domein (de eisen uit de Wbp), en anderzijds het domein van de informatiebeveiliging, waarin de noodzakelijke kennis en kunde aanwezig is om daadwerkelijk aan die eisen te voldoen. - ISO/IEC 27002

Deze ISO norm is ontstaan als Shell norm in de jaren 90 en een aantal keer herzien en bijgewerkt. De laatste versie stamt uit 2013. Deze standaard is ontwikkeld door de “International Organization for Standardization” en de “International Electrotechnical Commission” (ISO en IEC) en beschrijft aanbevolen praktijk aanbevelingen voor informatiebeveiligingsbeheer en is speciaal bedoeld voor de personen die verantwoordelijk zijn voor het initiëren, implementeren of onderhouden van informatiebeveiligingsbeheersystemen (ISMS). Informatiebeveiliging is gedefinieerd binnen de standaard in het kader van de C-I-A Triad. Er zijn meerdere belangrijke ISO certificeringen op het gebied van beveiliging zoals ISO 27001 (beschrijving richtlijnen) en ISO 25005 (implementatie) - NEN 7510

De NEN 7510 norm is een belangrijk norm welke ontwikkeld is door het “NEderlands Normalisatie-instituut” welke voornamelijk van toepassing op de zorgsector. Deze norm is wel gebaseerd op de Code voor Informatiebeveiliging waar ook bovengenoemde ISO normen binnen bestaan maar dan uitgebreid met zorg specifieke aspecten zoals toegang tot patiëntgegevens. Vertrouwensbasis voor gegevensuitwisseling, EPD etc. - Meldplicht Datalekken

De wet “Meldplicht Datalekken” is sinds januari 2016 van kracht en beschrijft de procedure voor het melden van datalekken. In theorie betekend dit dat als een datalek geconstateerd wordt dit altijd gemeld moet worden aan de Autoriteit Persoonsgegevens en dat het lek soms ook gemeld moet worden aan alle betrokkenen (personen van wie deze gegevens gelekt zijn). Op het niet melden van datalekken staat een forse geldboete.

Probleem huidige regelgeving

Het probleem met de huidige regelgeving is dat er te veel “vaagheden” bestaan. Wat is precies “afdoende beveiligen”. Wanneer bent u voldoende beveiligd? Doet een ISO gecertificeerd bedrijf werkelijk alles zo goed mogelijk? Is de NEN 7510 norm in de zorg een must, pre of gimmick? Uiteraard is het altijd goed om te voldoen aan de ISO en NEN normen om zodoende aan te kunnen tonen dat uw bedrijf gegevensbeveiliging serieus neemt en dat er aandacht aan besteed wordt. De algemene stelregel is dat een bedrijf de gegeven moet beschermen met alle mogelijkheden die binnen bereik liggen. Maar toch laat dit alles veel ruimte voor speculatie.

Een ander probleem welke vaak vergeten wordt is dat persoonsgegevens niet mogen worden geëxporteerd naar een land waarvan de EU de privacywetten niet officieel heeft goedgekeurd. Deze lijst is erg kort en vormt dan ook een groot probleem voor bedrijven die internationaal zakendoen.

Met de AVG komt er meer duidelijkheid en eenduidigheid.

Wat is de Algemene Verordening Gegevensbescherming (AVG)

De Algemene Verordening Gegevensbescherming is op 25 mei 2016 in werking getreden maar wordt pas afgedwongen v.a. 25 mei 2018. V.a. 25 mei 2018 komt de huidige Wbp dus te vervallen. Omdat de AVG gedetailleerd ingaat op het melden van datalekken vervangt het AVG ook de “Meldplicht Datalekken” en vervangt deze voor zijn eigen procedure welke vrijwel identiek is. Het grote verschil tussen de huidige meldplicht en het AVG is dat een toezichthouder (AP – Autoriteit Persoonsgegevens) nu alleen op de hoogte gebracht hoeft te worden als er een datalek is geconstateerd. De AVG gaat hier wat strenger op in. De toezichthouder moet dan ook op de hoogte gesteld worden bij een vermoedde op een datalek.

De AVG is zoals de naam al impliceert een verordening en geen norm (richtlijn). Dit betekend dat de EU de regels van het AVG niet verlangt van zijn lidstaten maar vereist. De EU legt hiermee dus rechtstreeks verplichtingen op aan de lidstaten. Hierdoor is er sprake van één, uniforme wetgeving.

De toepasbaarheid van de AVG is groot. De AVG is van toepassing op de verantwoordelijke (organisatie die de persoonsgegevens verkrijgt), alle medewerkers en vestigingen van de verantwoordelijke en op alle verwerkers (bedrijven waar de verantwoordelijke deze persoonlijke data aan uitleent voor verwerking) van de verantwoordelijke.

De AVG omvat in grote lijnen een verbetering van de privacy rechten van personen en zorgt ervoor dat organisaties meer verantwoordelijkheden (met bijbehorende sancties) krijgen.

Naast de AVG is er een aparte Richtlijn voor gegevensbescherming bij opsporing en vervolging. Deze richtlijn is alleen bedoeld voor politie en justitie. Het OM en opsporingsinstanties zijn uitgesloten van de AVG.

Wat zijn de 10 belangrijkste punten uit de Algemene Verordening Gegevensbescherming (AVG)

- 1. Omvang van uw organisatie

De Algemene Verordening Gegevensbescherming stelt dat de omvang van uw organisatie geen rol speelt in het beveiligen persoonlijke informatie. Als u persoonlijke gegevens verwerkt dan moeten deze naar het volste vermogen worden beveiligd. Dit wil zeggen dat ook kleine organisaties een boete opgelegd kunnen krijgen als blijkt dat data niet afdoende beveiligd is. Deze boete kan in sommige gevallen wel lager uitvallen omdat de AVG rekening houdt met de financiële middelen van kleinere bedrijven. Omdat kleine bedrijven minder middelen hebben worden deze “wat spoeler” gekeurd. Maar nogmaals, ook kleine bedrijven moeten data naar het volste vermogen beveiligen! - 2. Privacy Officer

Nieuw is de regel dat als bedrijven tijdens het uitvoeren van hun kerntaken persoonsgegevens verwerken (zoals patiënt- en gezondheidsgegevens) een Privacy Officer (ofwel “Functionaris Gegevensbescherming” of “Protection Officer”) in dienst moeten hebben welke zich bezighoud met de veiligheid van deze persoonsgegevens en de verbetering hiervan. Deze taak mag ook ondergebracht worden bij een jurist indien deze in vaste dienst is. De verplichting voor kleine bedrijven is wat minder streng omdat bedrijven met minder dan 250 werknemers geen Privacy Officer in vast dienst hoeven aan te nemen. Echter zijn ook kleinere bedrijven nog wel verplicht hun processen te laten monitoren en toetsen. Dit kan dan door deze taken te laten uitvoeren door een extern persoon zoals een juridisch consultant. - 3. Datalekken

Zoals al eerder aangegeven vervalt met de intreding van de Algemene Verordening Gegevensbescherming de Meldplicht Datalekken. Nederland loopt met de Meldplicht Datalekken voorop op de AVG. Binnen de AVG tellen dezelfde regels. Namelijk dat een datalek gemeld moet worden bij de toezichthouder en in sommige gevallen aan alle betrokkenen. Het lek moet binnen 72 uur gemeld worden maar bij voorkeur eerder. Binnen de AVG is er 1 afwijking op de Meldplicht Datalekken en dat is de zelfs een vermoeden op een datalek gemeld moet worden. - 4. Verwerkersovereenkomst

Indien uw organisatie (de verantwoordelijke) samenwerkt met een andere organisatie welke namens u persoonlijke gegevens verwerkt (verwerker) dan mag deze verwerker deze gegevens niet nogmaals uit handen geven aan een andere verwerker mits dit uitsluitend door de verantwoordelijke is goedgekeurd. De regels waaraan verantwoordelijke partijen en hun verwerkers zich aan moeten houden worden vastgelegd in een verwerkersovereenkomst (voorheen, bewerkersovereenkomst). Deze verwerkersovereenkomst moet de verantwoordelijke dus afsluiten met alle externe verwerkers van persoonlijke gegevens. De regels voor deze overeenkomst worden toegelicht in de Algemene Verordening Gegevensbescherming. - 5. PIA – Privacy Impact Assessment

Een PIA is als het ware een soort risicoanalyse op het gebied van privacy en persoonsgegevens. Een PIA wordt ook wel een privacy-effect-beoordeling” genoemd en is een tool om vroegtijdig bepaalde privacy risico’s in kaart te brengen zodat deze ook vroegtijdig gemitigeerd kunnen worden. Binnen de AVG is een PIA periodiek verplicht. Een PIA is verplicht als persoonsgegevens middels nieuwe technologieën verwerkt wordt, bij profiling, monitoring van openbare ruimtes en bij de verwerking van bijzondere persoonsgegevens (o.a. in de healthcare). In sommige gevallen moet de PIA zelfs met de betrokkenen gedeeld worden. - 6. Beveiliging Persoonsgegevens Register

Verantwoordelijke en al haar bewerkers zijn verplicht om een register bij te houden waarin alle activiteiten en processen omschreven dienen te worden waarbij persoonlijke gegevens verwerkt worden. Zo moeten uiteraard de eigen contactgegevens worden opgenomen maar ook welke persoonlijke gegevens verwerkt worden en waarom. Wie er betrokken zijn (afdelingen) bij de verwerking en wie de ontvangers zijn van de gegeven. Ook moet omschreven worden welke veiligheidsmaatregelen genomen zijn om de processen zo goed mogelijk te beveiligen en hoe lang de persoonsgegevens bewaard blijven. - 7. Expliciete Toestemming

Als u als bedrijf persoonsgegevens van personen wilt verwerken dan heeft u hier voortaan expliciete toestemming voor nodig. De persoon (klant / patiënt) moet dus nadrukkelijk akkoord geven op het feit dat zijn/haar gegevens door uw organisatie verwerkt worden. Daarnaast moet de aanvraag in duidelijke (Sesamstraat) taal worden aangevraagd en toegelicht. Ook moet voor iedere handeling toestemming worden gevraagd. Een algemene toestemming bestaat niet meer. Voor elke vorm van gegevensverwerking die uw bedrijf gebruikt moet toestemming worden gegeven. Zorg dus dat u hier tijdig mee begint! - 8. Minimale Data Opslag

U wordt verplicht om als bedrijf zo min mogelijk persoonlijke data op te slaan. U mag voortaan alleen nog maar data opslaan die u nodig heeft om de persoon naar wens te helpen. Zo mag u als arts geen klachten vastleggen die niet benodigd zijn om de patiënt te helpen en als webshop mag u niet meer informatie vragen dan voldoende is om de bestelling te kunnen verwerken en leveren. - 9. Recht op Vergetelheid

Het “recht op vergetelheid” kan ook vrij vertaald worden als “recht op gegevensvernietiging”. Dit recht zorgt ervoor dat gegevens niet oneindig in de databases van een organisatie blijven. Personen kunnen dus vragen aan de organisatie om alle (persoons)gegevens van hem/haar te wissen uit alle bestanden! De verwerkingsverantwoordelijk is dan verplicht hier gehoor aan te geven en om dit ook te regelen bij alle gegevensverwerkers welke namens hem eveneens persoonlijke gegevens van deze persoon verwerken. Uiteraard zijn er uitzonderingen. Zo mogen gegevens bijvoorbeeld niet verwijderd worden als bekend is dat een juridisch onderzoek loopt naar de persoon waar deze gegevens mogelijkerwijs een factor in spelen. Tevens worden bedrijven verplicht ook gegevens te verwijderen indien deze niet meer nodig zijn om deze persoon te helpen. Zo moeten bijvoorbeeld gegevens van een patiënt verwijderd worden indien deze bewust en aangekondigd overstapt naar een andere arts. Ook als de patiënt al een tijd (meerdere jaren) niet meer geweest is dan moeten deze gegevens verwijderd worden. Let op: gegevens die u nodig heeft voor de boekhouding moeten wel bewaard blijven. Deze wettelijke bewaartermijn is alleen voor relevante gegevens en vaak niet voor (bijzondere) persoonsgegevens. - 10. Verbod vastleggen special gegevens vervalt

Binnen de Wbp is het verboden om specifieke identificatienummers vast te leggen in het systeem. Denk hierbij aan b.v. een BSN nummer. Dit verbod vervalt waardoor organisaties in principe alle soorten persoonsgegevens verzameld mogen worden. Uiteraard alleen indien deze noodzakelijk zijn voor de dienstverlening. Het is ook zo dat lokale overheden (Nederlandse overheid) aanvullende regels mag stellen aan het verzamelen van speciale persoonsgegevens.

Sancties

Het niet naleven van de AVG kan ernstige gevolgen hebben voor uw bedrijf. Door het niet volgen van deze verordening loopt u het risico op hoge geldboetes. Denk hierbij aan boetes tot 20 miljoen euro of 4% van de wereldwijde jaaromzet indien deze 4% hoger uitvalt dan 20 miljoen euro. Let wel dat we het hier over de maximale boetes hebben welke bedoeld zijn om af te schrikken. Boetes tussen de 100.000 en 500.000 euro zijn echter wel zeer reëel.

In de praktijk zal vaak (maar niet altijd) eerst een waarschuwing en/of bindende aanwijzing gegeven worden alvorens er een boete uitgedeeld wordt.

Oude Wetten en Normen

In dit artikel zeg ik een aantal keer dat oude wetten zoals Wbp en de Meldplicht Datalekken komen te vervallen. Formeel gezien is dit niet helemaal juist. Deze wetten bestaan nog wel maar worden overruled door de Europese AVG wetgeving. Europese wetten zijn namelijk superrechten welke gelden bovenop alle andere individuele wetten van de lidstaten. Dit betekend echter ook dat verplichtingen uit oude wetten komen te vervallen. Zo was het binnen de Wbp verplicht om aan het AP te melden wanneer u als organisatie persoonsgegevens verwerkte. Dat is niet meer nodig. Hier is het Beveiliging Persoonsgegevens Register voor in de plaats gekomen.

Het is wel zo dat op punten waar de AVG wet ruimte laat voor interpretatie door de Nederlandse wetgever de regels uit de Wbp zo veel mogelijk worden toegepast.

Oude normen zoals de ISO 2700x en de NEN7510 zullen bijgewerkt worden naar eisen van het AVG waardoor deze normen wel blijven bestaan en nog altijd een meerwaarde bieden voor uw organisatie. Door norm compliant te zijn toont u in ieder geval als organisatie aan dat u de beveiliging van persoonsgegevens zeer serieus neemt.

En nu? Waar moet ik beginnen om als organisatie te voldoen aan de AVG?

Het zou best zo kunnen zijn dat na het lezen van bovenstaande informatie de moed u aardig in de schoenen gezonken is. Maar vrees niet! Er is nog tijd om tijdig klaar te zijn voor de nieuwe regelgeving maar u moet wel snel actie ondernemen. Maar waar moet ik dan beginnen hoor ik u vragen? Gewoon bij het begin (zou mijn moeder zeggen). De volgende punten vormen een goed startpunt:

- 1. Inventariseer welke gegevens u verzameld.

Door goed en duidelijk in kaart te brengen welke persoonsgegevens u verzameld en voor welk doel maakt u eigenlijk een startpunt voor alle vervolgacties. Inventariseer meteen waarom en op welke manier deze persoonsgegevens verzameld en bewaard worden en hoe lang de gegevens bewaard blijven (wat, hoe, waarom, hoe lang) zodat ook deze procedures en systemen later in kaart gebracht kunnen worden. - 2. Start met het security awareness programma

Het is belangrijk dat medewerkers goed op de hoogte zijn van de potentiele gevaren welke de digitale wereld met zich meebrengt en hoe ze deze gevaren kunnen herkennen en mitigeren. Door medewerkers deze awareness te geven beveiligd u de belangrijkste schakel van alle processen, namelijk de medewerkers. Laat medewerkers ook weten dat de AVG eraan komt en wat de AVG werkelijk inhoudt. Door dit duidelijk te maken zullen medewerkers makkelijk met u meedenken en ook proactief met oplossingen komen. Een goed awareness programma is essentieel en voorkomt veel problemen. - 3. Review logging systemen

Logging systemen zijn er om te bewijzen wie, wat wanneer gemodificeerd heeft. Zorg ervoor dat deze logging systemen operationeel zijn en de juiste gegevens loggen. - 4. Zorg voor goedkeuring van de personen waarvan u persoonlijke data verwerkt en bewaard

Omdat goedkeuring van alle persoonlijke data expliciet verkregen moet worden is het zaak de goedkeuringen op orde te hebben alvorens de AVG in werking treed. Zorg dus dat u duidelijk verteld welke persoonlijke gegevens verwerkt worden en binnen welke processen deze gegevens exact gebruikt worden. Als alles netjes is uitgelegd kunt u ervoor kiezen om men in 1 keer een instemmingovereenkomst voor alle processen te laten tekenen of separaat per proces. Let op, als er later een ander proces gebruikt gaat worden waarin eveneens persoonlijke gegevens verwerkt worden dan dient ook daar weer expliciet toestemming voor verkregen te worden. - 5. Werk de verwerkersovereenkomsten bij

Omdat de eisen van een verwerkersovereenkomst binnen de AVG een stuk uitgebreider zijn dan in de oude bewerkersovereenkomsten zult u deze bij moeten laten werken en wederom moeten laten tekenen. Zo moet de verwerkersovereenkomst de volgende onderdelen bevatten. Het doel van de gegevensverwerking, welke persoonlijke gegevens verwerkt worden en hoe de verwerker deze gegevens moet beveiligen. Ook periodieke audits moeten aan bod komen en wat er met de gegevens gebeurt als de overeenkomst tussen verantwoordelijke en verwerker beëindigd wordt. - 6. Controleer of u een PIA (Privacy Impact Assessment) moet uitvoeren

Zoals al eerder gezegd moeten sommige organisaties een (periodieke) Privacy Impact Assessment (PIA) uit laten voeren op de methodes en processen die gebruikt worden om persoonsgegevens te verwerken. Indien uw organisatie dit verplicht is dan is het belangrijk om de eerste PIA in te plannen. Zorg dat deze gedaan is voor 25 mei 2018. - 7. Maak een procedure om persoonsgegevens te verwijderen uit uw systemen

Omdat het recht op vergetelheid een belangrijke factor is geworden moet uw bedrijf klaar zijn om ook werkelijk persoonlijke gegevens van individuen te verwijderen uit de systemen als en individu hier om vraagt. Zorg dat uw systemen hier klaar voor zijn. - 8. Privacy officer nodig?

Onderzoek of uw bedrijf een PO (Privacy Officer) nodig heeft of dat juridische controle door een externe partij mag geschieden. Als u een Privacy Officer nodig heeft dan is het zaak om alvast intern iemand op te leiden voor deze functie of om deze persoon te rekruteren. Ook moet de functie nog gecreëerd en ingericht worden binnen uw bedrijf en bedrijfsprocessen. Zorg dat u dit alles geregeld heeft voor 25 mei 2018. - 9. Procedure datalekken op orde

Omdat we in Nederland reeds bekend zijn met de procedure voor datalekken zullen de meeste bedrijven deze procedure al op orde hebben. Zorg dat deze procedure AVG compliant gemaakt word en dat werknemers toegang hebben tot deze procedure. Werknemers moeten namelijk weten wat er van hen verwacht wordt als men het vermoeden heeft dat er een datalek is ontstaan. - 10. Zorg dat procedures zo worden aangepast dat minimale data wordt opgeslagen

We werken allemaal middels bepaalde procedures. Tijdens deze procedures verkrijgen we onze data. Toch zullen deze procedures nogmaals nagelopen moeten worden zodat deze blijven functioneren met een minimale vergaring van persoonlijke gegevens. Indien sommige procedures en processen aangepast kunnen worden (omdat er bepaalde gegevens echt feitelijk overbodig zijn) zorg er dan ook voor dat uw systemen hier klaar voor zijn. Verwijder bijvoorbeeld “verplichte velden” binnen interne formulieren die nu nog om data vragen die na aanscherping van de procedure niet meer gevraagd gaan worden.

Het Technische Aspect

Zoals u hierboven kunt lezen omvat de Algemene Verordening Gegevensbescherming veel procedures die vooral schriftelijke werkzaamheden met zich meebrengen. Veel zaken moeten vastgelegd, gecontroleerd en gemonitored worden. Awareness creatie is een belangrijk onderdeel. Er is echter een onderdeel welke nog niet toegelicht is maar wel zeer belangrijk is en dat is het technische aspect.

Aan het technische aspect zal door de AVG niet heel veel veranderen t.o.v. nu. De wet stelt namelijk dat gegevens volgens maximale inzet beveiligd dienen te worden waardoor zowel kleine als grote organisaties de verplichting krijgen om deze gegevens ook zo goed mogelijk technisch te beveiligen. Een kleine organisatie zal geen firewall van 20.000 euro kunnen aanschaffen maar dat wil niet zeggen dat er niets aan beveiliging gedaan moet worden. Een goede firewall van 1000 euro is namelijk vaak prima mogelijk.

Denk aan de volgende technische maatregelen om de persoonlijke gegevens te beveiligen:

- Versleutelen (encrypten) van gegevens

Zeker al er met persoonlijke gegevens gewerkt wordt dan moeten deze gegevens altijd versleuteld zijn wanneer deze het interne netwerk verlaten (b.v. per e-mail of op een laptop van een medewerk(st)er). - 2-Factor Authentication

Het toepassen van 2-factor authenticatie begint al aardig in te burgen en zorgt voor een veel grotere veiligheid van het netwerk. Probeer waar mogelijk altijd 2-Factor Authentication toe te passen. - Stop met generieke computeraccounts

Logging wordt steeds belangrijker. D.m.v. logging kunt u aantonen wie, wat wanneer heeft gemodificeerd. Het inrichten van de juiste logging systemen is een hele stap. Maar eerst moeten we af van generieke computeraccounts. Veel bedrijven hanteren deze nog waardoor gebruikers in kunnen loggen met accounts als “kantoor1” of “receptie-beneden”. Als deze accounts gelogd worden dan is het onmogelijk om de persoon aan te wijzen welke een modificatie aan bepaalde gegevens heeft doorgevoerd. Uiteraard kunt u gezien de timestamp gokken wie het geweest is maar bewijs is er niet. Stap hier dus heel snel vanaf (dit is momenteel ook niet ISO / NEN compliant) en ga gebruikers voorzien van een eigen inlognaam en wachtwoord eventueel meteen in combinatie met 2-factor authenticatie. - Updatecontrole

Updates zijn super belangrijk. Door tijdig alle updates door te voeren voorkomt u veiligheidsrisico’s zoals de kans om gehackt te worden of de kans om slachtoffer te worden van ransomware. Zorg er dus voor dat updates goed bijgehouden en gemonitored worden. Zowel Windows updates als die van andere OS systemen, security systemen, telefoons en laptops etc. - Internetcontrole

Controleer en beperk het gebruik van het internet. Door de juiste sites af te schermen worden al veel problemen voorkomen. Maar ook door toepassingen als DLP (Data Leak Prevention) en real-time scanning op de internetcontrole kan nog meer ellende vroegtijdig worden afgevangen. Voor een goede internetcontrole moet u eerst SSL inspectie realiseren binnen uw bedrijf zodat ook HTTPS website waar nodig afgeschermd kunnen worden. - Goede firewalls

Een shot voor open doel toch? Een goede firewall welke professioneel is geconfigureerd is als het ware de waakhond bij uw voordeur. Een goede firewall vangt vroegtijdig problemen af. En als deze niet op uw netwerk komen hoeft u hier verder ook niet meer naar om te kijken. - Goede anti-virus software

Naast een goede firewall is een goede (up-to-date) basis beveiliging een absolute must. Investeer in een gerenommeerde anti-virus (en malware) scanner zodat al uw servers en cliënts in het geval van problemen voorzien zijn van een eigen schild. Deze beveiliging wordt gezien als de “achterwacht” of wel “last resort….if all else fails”. Dit wilt u niet missen in uw netwerk! - Separate WiFi’s

Veel bedrijven faciliteren een WiFi (draadloos netwerk) voor internettoegang aan hun personeel en/of klanten. Helaas is het vaak zo dat het WiFi een afsplitsing is van het interne netwerk waardoor WiFi hackers relatief simpel via het WiFi naar uw interne netwerk kunnen om daar bedrijfsdata te stelen. Het faciliteren van een WiFi netwerk is erg mooi maar doe dit dan goed. Zorg dat deze volledig separaat loopt en nergens verbonden is met uw interne netwerk. Gebruik separate apparatuur en bij voorkeur een separate internetaansluiting of in ieder geval separate VLAN’s. - Pseudonimisering

Pseudonimisering is een techniek die vaak wordt toegepast om de samenhang van gegevens te verbreken waardoor een database allemaal “losse” gegevens lijkt te bevatten die niet bij elkaar lijken te passen en waar een hacker dus niets aan heeft. Bij pseudonimisering wordt een BSN nummer bijvoorbeeld gehashed en de relatie tussen deze hash en de persoon wordt opgeslagen in een aparte tabel of database. Pas waar mogelijk ook pseudonimisering toe.

Bovenstaande technische gegevens zijn slechts een kleine greep uit alle zaken die u kunt doen om uw gegevens beter te beveiligen. Breng daarom eerst uw processen in kaart en verbeter dan de technische beveiliging van deze processen waar mogelijk.

Conclusie

Zoals u kunt lezen zal de Algemene Verordening Gegevensbescherming nogal wat stof doen opwaaien en moet u als organisatie aan heel veel zaken voldoen om AVG compliant te zijn. U heeft nu nog een heel jaar om compliant te worden dus er is nog tijd. Maar begin er wel nu aan want voor u het weet is het 25 mei 2018.

Was dit artikel interessant… stick up that thumb 🙂 Like en deel s.v.p. It’s much appreciated!