Een Hackers Laptop

Zoek op Google naar plaatjes van hackers en je vindt altijd plaatjes waarbij een hacker achter een laptop zit. De zogenaamd magische laptop waarmee alle digitale geheimen achterhaald kunnen worden. Maar wat is nu eigenlijk die “Hacker Laptop”? In essentie is de hacker laptop een laptop met een berg tools erop. Tools die de hacker, of laten we hem in de juiste context plaatsen, security researcher helpen om gaten in een netwerk te ontdekken. In deze post laat ik zien hoe ik een hacker laptop installeer.

Er is geen guideline voor het samenstellen van een hacker laptop. De ideale hacker laptop is voor iedereen anders. Welke taken voer je uit? Hoe anoniem moeten de taken uitgevoerd worden? Welke tools hebben de voorkeur? Welk formaat heeft de voorkeur etc. De laptop die ik in deze post ga samenstellen is slechts een voorbeeld. De meeste hackers kunnen vrijwel alle werkzaamheden uitvoeren op een middelmatige laptop waar Kali Linux op geïnstalleerd is. In deze post gaan we echter gebruik maken van een Windows laptop.

Windows? Hoor ik je nu denken. Jazeker wel. Gewoon Windows. Sinds Kali Linux aanwezig is in de Windows Store en ik een mooie Surface Pro 4 op de plank heb liggen leek het me ideaal om gewoon deze Surface te gebruiken. De Surface heeft namelijk een aantal voordelen.

- Klein en compact (292.10mm x 201.42mm x 8.45mm – 786 gram)

- Touchscreen monitor

- Fijn toetsenbord

- Als tablet te gebruiken

Hoewel de meeste hackers hun laptops zelf samenstellen en op die manier in-control willen zijn over de hardware vind ik het voor een laptop wat minder interessant. Een desktop daarentegen wordt een ander verhaal. De Surface 4 Pro is voorzien van:

- Intel Core i6 2.5 GHz CPU

- 8GB RAM

- Windows 10 Pro

- 12.3 inch PixelSense Display

- 802.11ac Wi-Fi IEEE 802.11a/b/g/n compatible

- 256 GB SSD

- Intel HD graphics 520 (Intel Gen. 9 Skylake – 300 – 1050 (Boost) MHz)

- Ambient light sensor, Accelerometer, Gyroscope

- 8MP Rear en 5MP Front camera 1080p HD video

- Microfoon, stereo speakers, USB3, MicroSD kaart

Al met al een prima laptop om veel taken op uit te voeren. Een gaming laptop zou nog beter zijn door zijn snellere GPU en 16GB RAM heeft de voorkeur maar zolang we geen brute-forcing taken gaan uitvoeren is de Microsoft Surface prima om te gebruiken.

De eerste stappen

De eerste stappen die ik uitvoer op de Surface is het updaten van Windows 10. Zorg er altijd voor helemaal up-to-date te zijn. De vervolgstap is de installatie van Kali Linux. Kali Linux is sinds begin 2018 verkrijgbaar op Windows 10 apparaten via de Windows Store.

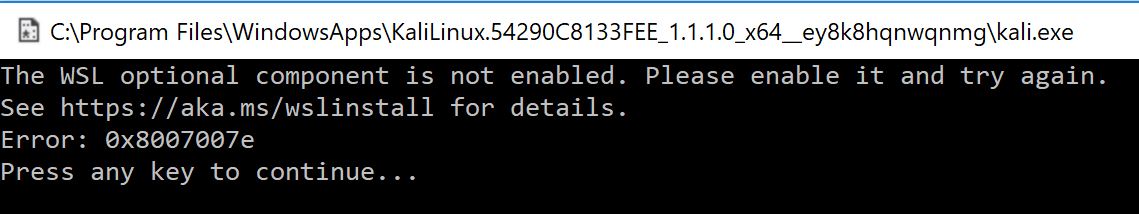

Na de installatie van Kali moet het “Windows Subsystem for Linux” geïnstalleerd worden.

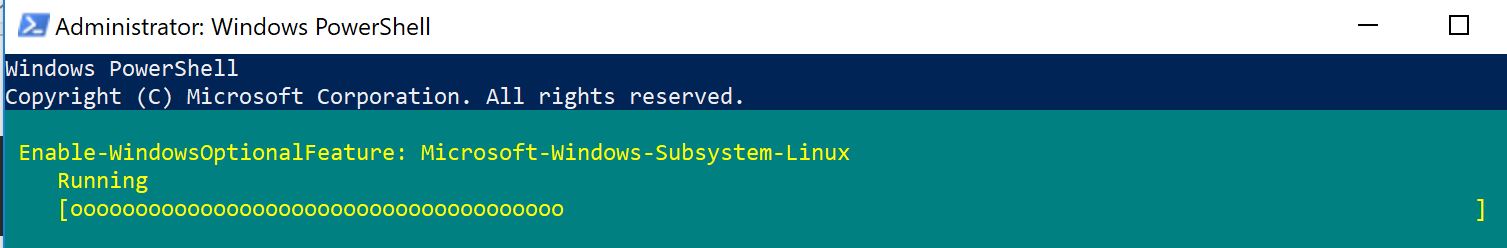

Installatie is heel simpel. Start een Powershell in admin mode en voer de volgende regel uit:

Enable-WindowsOptionalFeature -Online -FeatureName Microsoft-Windows-Subsystem-Linux |

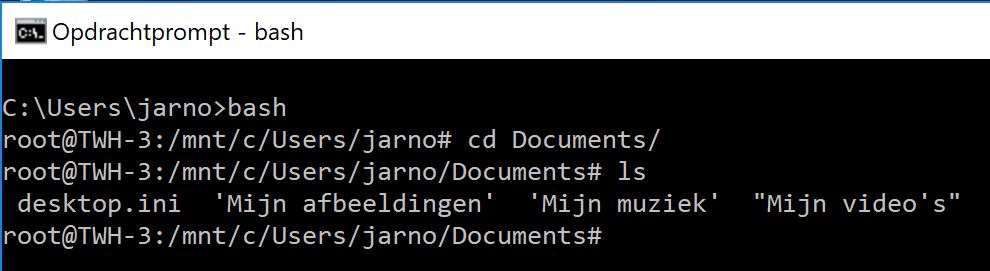

WSL word nu geïnstalleerd. Vervolgens kunnen we nu Kali Linux benaderen door het volgende commando te gebruiken:

kali |

Bash kunnen we gebruiken via het commando:

bash |

En wat doen we met een nieuw besturingssysteem? Juist! Updaten:

apt-get update && apt-get upgrade && apt-get dist-upgrade |

Kali word standard geïnstalleerd zonder GUI en zonder de bekende tools. Op de command-line kun je dus prima met Kali werken maar je mist de grafische interface. Als je toch graag een grafische interface krijgt voer je de volgende commando’s uit. Let op: je Kali Linux installatie wordt hiermee wel een heel stuk groter en neemt dus meer diskspace in beslag.

kali |

Nu Windows up-to-date is en Kali Linux geïnstalleerd is gaan we een paar settings finetunen:

Windows Finetunen

We willen natuurlijk met de hacker laptop iemand kunnen hacken. Maar we willen liever zelf onder de radar blijven. Voor elke nieuwe klus / hack is het zaak je environment / laptop opnieuw te installeren zodat alle historische gegevens verwijderd worden en je geen patroon achterlaat.

Om nog minder sporen achter te laten en om gewoon fijner te kunnen werken hierbij een paar tweaks alvorens we verder gaan met de inrichting.

Windows instellen voor de beste performance

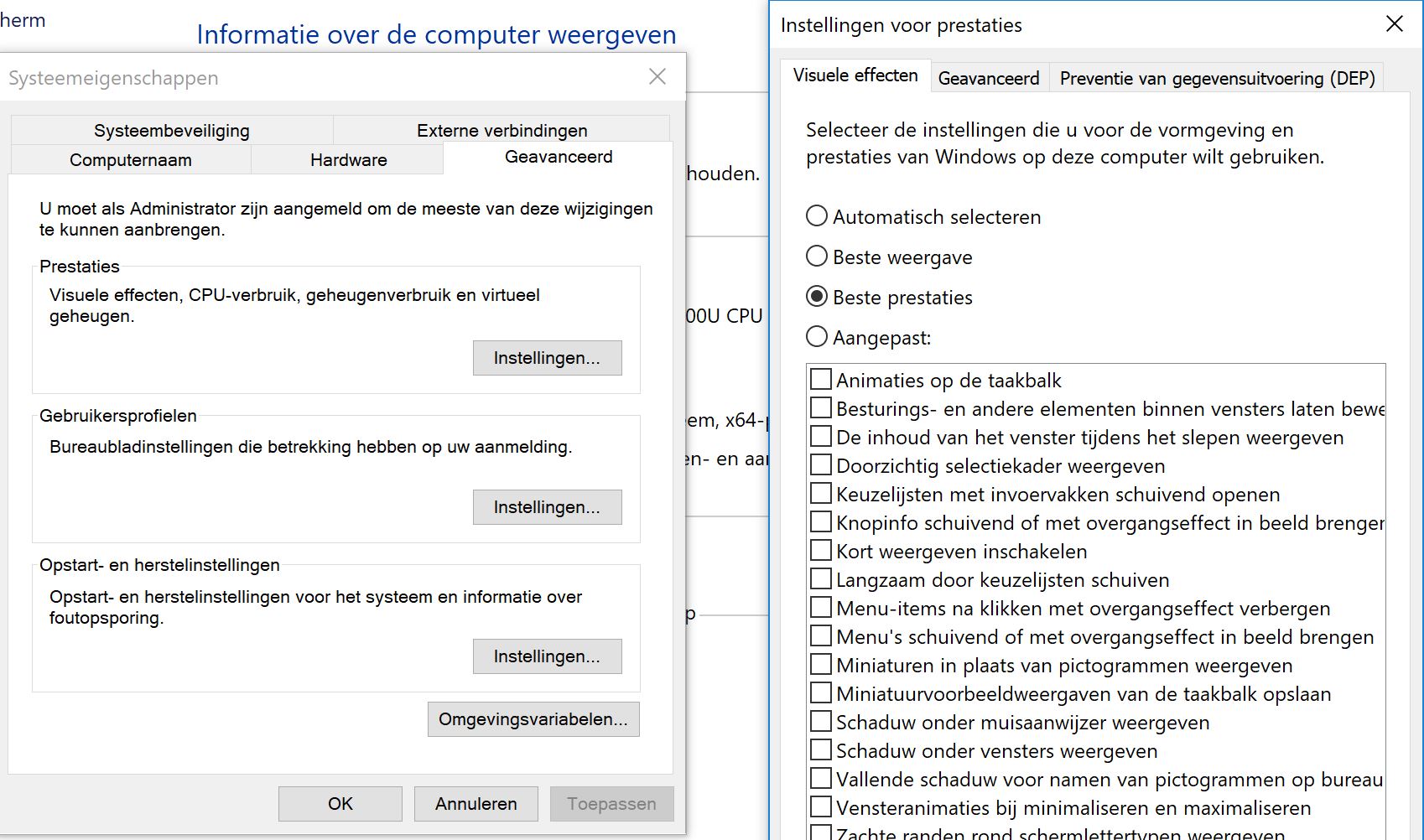

Tijdens het hacken is performance harder nodig dan nette visuals. Daarom gaan we via “Configuratiescherm” – “Systeem” – “systeemeigenschappen” de visuele effecten uitschakelen en kiezen we voor “Beste Prestaties”.

Aanpassen computernaam

Als je de Surface uit de doos hebt gehaald dan is de computernaam waarschijnlijk nog zo veelzeggend. Dat is goed. Mocht je je computernaam wel veranderd hebben, zorg er dan voor dat het een vreemde, niet herleidbare naam is. Mocht men sporen vinden, laat ze dan niet naar jou leiden:

Mac Changer

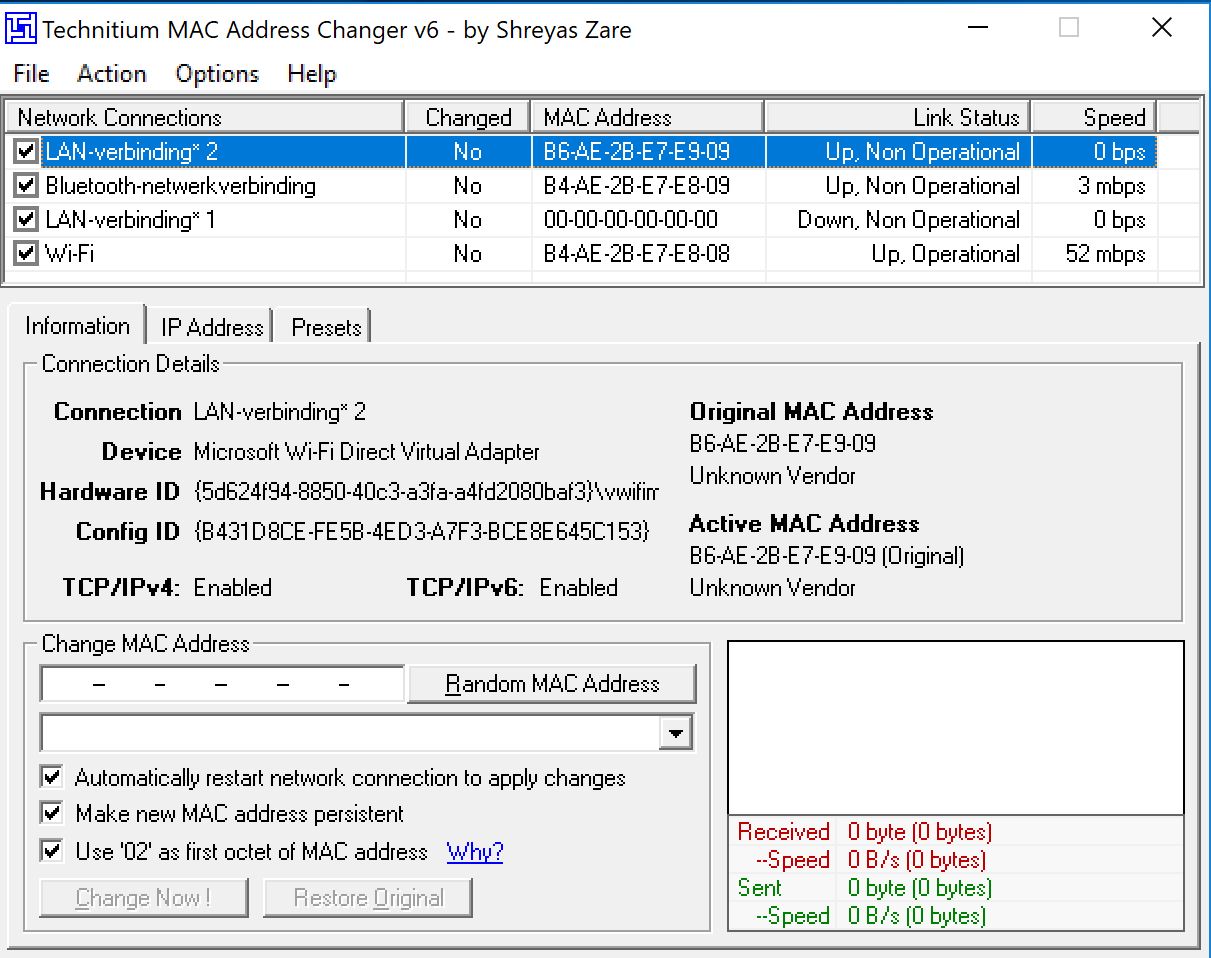

Het MAC adres van je netwerkkaart is een spoor dat al snel achterblijft. Je MAC adres verraad o.a. wat voor soort device op het netwerk is geweest, is een identificeerbaar nummer en is volgbaar over het gehele netwerk. Zorg ervoor dat je MAC adres regelmatig veranderd. Dit kun je doen met de Technitium Mac Changer of middels een script welke een Mac adres naar het register schrijft.

Browsers verwijderen

Verwijder alle browsers. Veel browsers laten sporen achter. De enige browser die hiervoor terug geïnstalleerd moet worden is de TOR browser. Mocht je TOR toch te traag vinden is Comodo IceDragon een goede tweede keuze. IceDragon beschermt je gegevens niet zoals TOR maar slaat wel minder data op en heeft standaard diverse plugins om de veiligheid te vergroten. TOR is trager maar wel een stuk veiliger.

Zorg ervoor dat Windows zo weinig mogelijk loggegevens opslaat

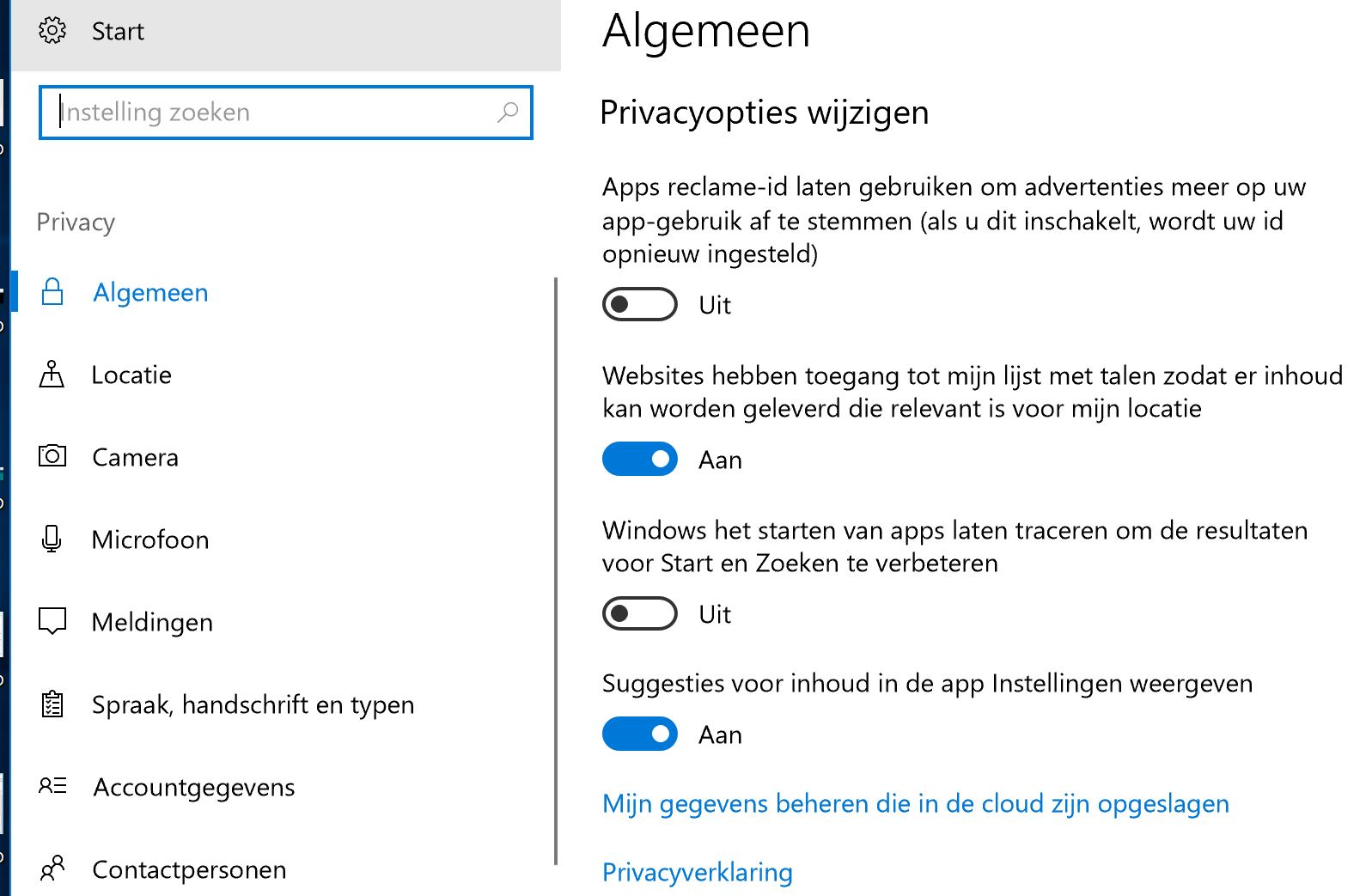

Pas de volgende instellingen aan zodat er zo min mogelijk informatie door Microsoft gelogd / doorgestuurd wordt.

- Instellingen – Privacy – Algemeen:

Apps reclame-ID = uit

Windows het starten van apps laten traceren = uit - Instellingen – Privacy – Locatie:

Locatieservice = Uit

Standaardlocatie = wissen als ingesteld - Instellingen – Privacy – Spraak, handschrift en typen:

Alles uitschakelen - Instellingen – Privacy – Overige Apparaten:

Schakel uit dat apps informatie mogen delen en synchroniseren met apparaten die niet gekoppeld zijn. - Instellingen – Privacy – Feedback en diagnose:

Laat Microsoft diagnostische gegevens gebruiken = aan (de “uit” functie is ingeschakeld)

Laat Windows vragen om mijn feedback = uit - Instellingen – Privacy – Achtergrond-apps:

Schakel hier alle apps uit die niet in de achtergrond taken mogen uitvoeren. De meeste apps zullen dan ook uit kunnen. - Instellingen – Netwerk en Internet – WiFi:

Betaalde abonnementen zoeken voor voorgestelde open hotspots = uit - Schakel “Telemetry” uit zodat Windows geen data meer doorstuurt mits er uitdrukkelijk toestemming voor gegeven is. Dit doe je als volgt via de command-line:

sc delete DiagTrack

sc delete dmwappushservice

echo “” > C:\ProgramData\Microsoft\Diagnosis\ETLLogs\AutoLogger\AutoLogger-Diagtrack-Listener.etl

reg add “HKLM\SOFTWARE\Policies\Microsoft\Windows\DataCollection” /v AllowTelemetry /t REG_DWORD /d 0 /f

Verander je accountnaam

Ook je accountnaam kan sporen achterlaten. Verander de naam van je gebruikersaccount zodat deze niet herleidbaar is naar jezelf.

Verwijder alle onnodige software

Als er software op het apparaat staat welke je niet gebruikt verwijder deze dan. Deze neemt onnodige ruimte in beslag.

Temp bestanden verwijderen

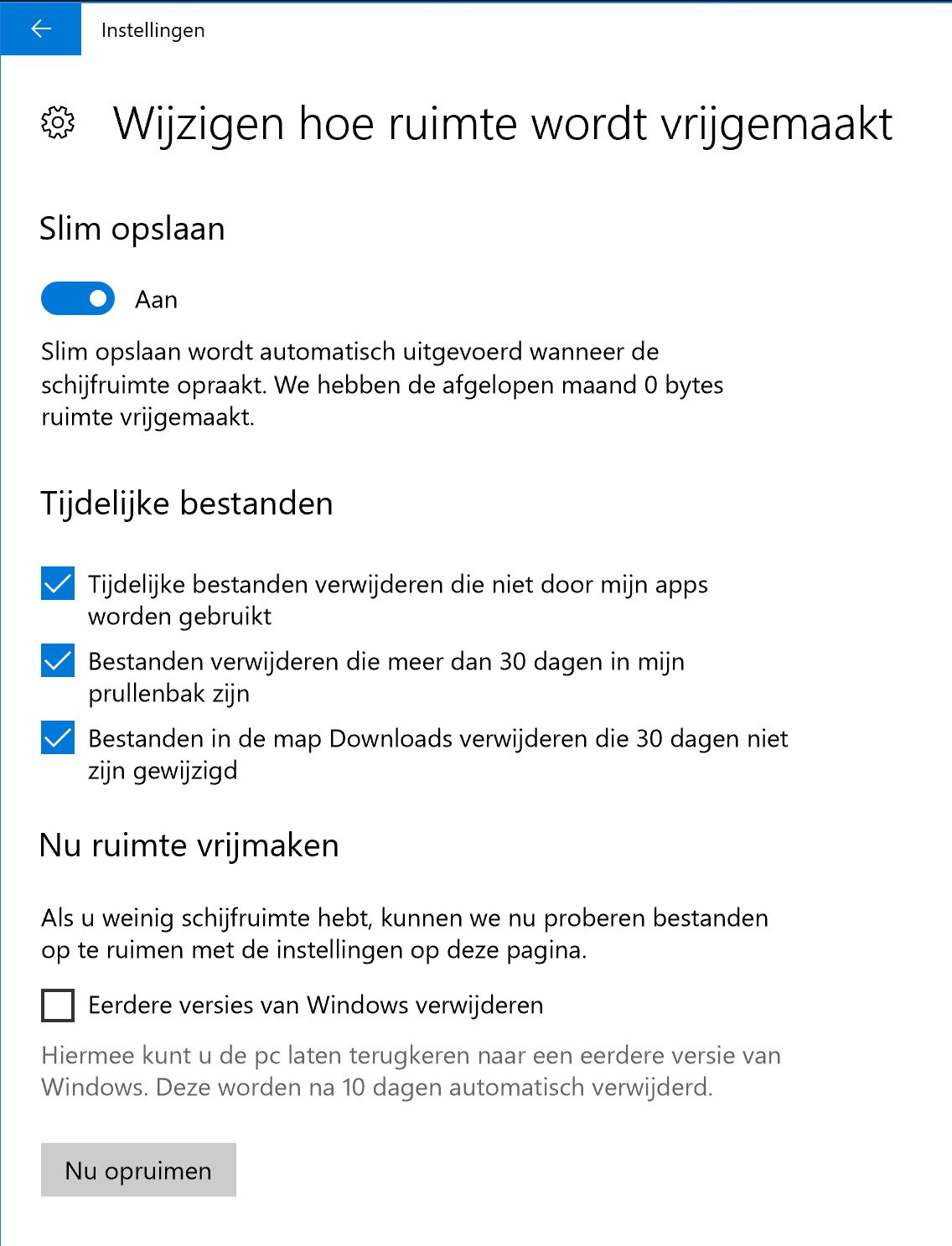

Zorg ervoor dat je zoveel mogelijk tijdelijke bestanden wist. Op die manier wis je mogelijke sporen die op je eigen apparaat achterblijven. Uiteraard gooi je je device een minuutje in de magnetron als het erg spannend wordt, maar het automatisch verwijderen van temp bestanden is geen overbodige luxe en het geeft je de nodige vrije ruimte terug. Om dit in te stellen kun je diverse tools gebruiken maar Windows 10 geeft bij default ook een opruim functie. Ga naar “Instellingen” – “Systeem” – “Opslag” en schakel “Slim Opslaan” in.

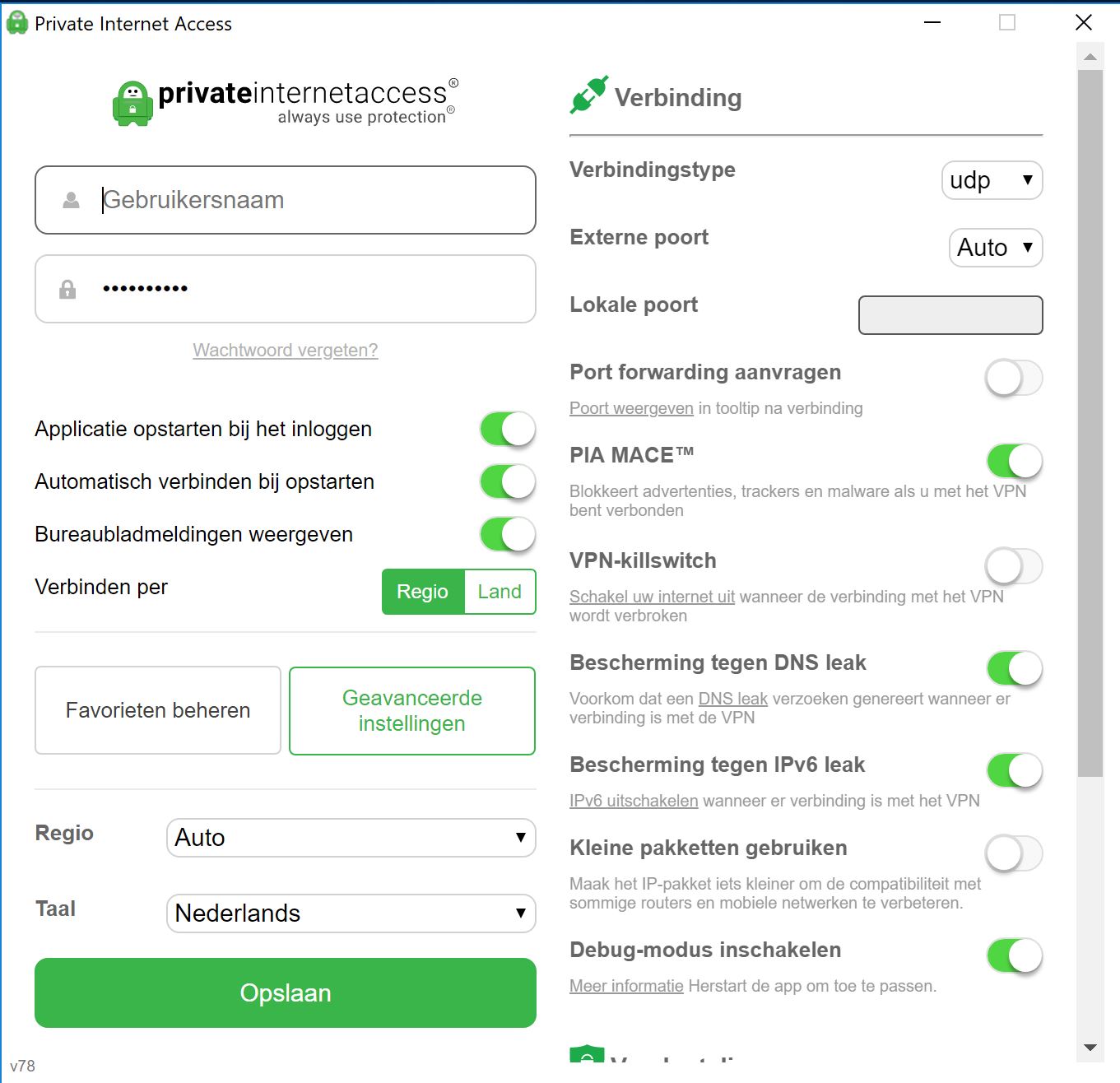

Installeer een VPN cliënt

Een VPN verbinding geeft je hoge mate van anonimiteit. Je houdt je IP adres verborgen en je ISP kan niet zien welke data je verstuurd. Als je cliënt (b.v. OpenVPN) het ondersteund schakel dan de instellingen zo in dat er automatisch een VPN verbinding gemaakt wordt welke periodiek zijn IP adres verandert.

Virusscanner

Dit is volgens eigen inzicht. Virusscanners kunnen je behoeden voor infecties maar kunnen tegelijkertijd je werkzaamheden blokkeren of vertragen. Ik werk altijd maar eenmaal met een installatie en installeer dan ook geen virusscanners. De Windows 10 Defender is altijd actief en uitschakelen is tijdelijk. Ik adviseer om deze ook uit te schakelen. Zeker wanneer je later Metasploit e.d. gaat installeren schakel Windows Defender dan uit omdat dit soort applicaties geblokkeerd worden en niet door het installatieproces heen komen. Windows Defender volledig uitschakelen doe je als volgt:

Ga naar de volgende hive in het register (regedit):

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender |

Plaats hier een nieuwe DWORD waarde genaamd “DisableAntiSpyware” en stel deze in op de waarde “1” om Windows Defender volledig uit te schakelen.

Hou overige privacy gevoelige acties in de gaten

Deze post gaat niet over het zo veilig mogelijk instellen van je laptop. Maar zorg ervoor dat je overige acties ook in de gaten houd. Bezoek b.v. geen sociale netwerken, installeer geen email-cliënt en synchroniseer geen privé apparaten met de laptop. Zorg ervoor dat er op deze laptop niets te vinden is dat herleidbaar is.

Ik weet zeker dat je zelf nog veel meer tips hebt. Instellingen die je kunt verbeteren, persoonlijke features die je aan wilt hebben etc. Doe dit rustig. Loop rustig door alle instellingen heen en pas aan wat je belangrijk vindt. Zo pas ik bijvoorbeeld altijd aan dat alle Windows geluiden uitstaan, Windows verkenner het volledige pad toont en dat de energie settings (zeker op netstroom) maximaal zijn. Kijk er zelf even overheen.

Applicaties

Nu de laptop klaar is om omgetoverd te worden gaan we eerst een aantal applicaties installeren. Laten we beginnen met een aantal default applications omdat deze bepaalde werkprocessen vergemakkelijken. Persoonlijk denk ik dan aan:

- CCleaner – Verwijder temp bestanden en schoon het register op (let op dat je een blanco installatie uitvoert zonder additionele software)

- Eraser – Verwijderd alle data op de harde schijf permanent.

- GIT – Softwarebroncode-managementproject / Versiebeheersysteem.

- Grafische Suite – Voor het maken en bewerken van afbeeldingen

- HxD Hex Editor – Een Hex Editor.

- Notepad++ en/of Geany – Voor het maken en bewerken van tekstbestanden en scripts

- Office Suite – bijvoorbeeld Microsoft Office, voor het maken van documenten

- SysInternals Proces Explorer – Kijken welke processen er draaien en gestart worden.

Dan volgen de applicaties die we gebruiken om te hacken. Deze applicaties gaan we rangschikken. Er zijn honderden applicaties om uit te kiezen. Onderstaande applicaties heb ik gekozen omdat ze voor mij het meest relevant zijn:

Systeem Tools

- Maltego – Forensisch platform voor het in kaart brengen van informatie en vulnerabilities. Brengt ook connecties in kaart tussen personen, bedrijven, websites, IP adressen, documenten etc.

- Nessus – Prachtige systeem vulnerability scanner.

- Putty – Serial, Telnet, SSH tool.

- Python & Pycharm – Voor het uitvoeren en bewerken van Python scripts.

Netwerk Tools

- Autopsy – Forensic data analyse tool

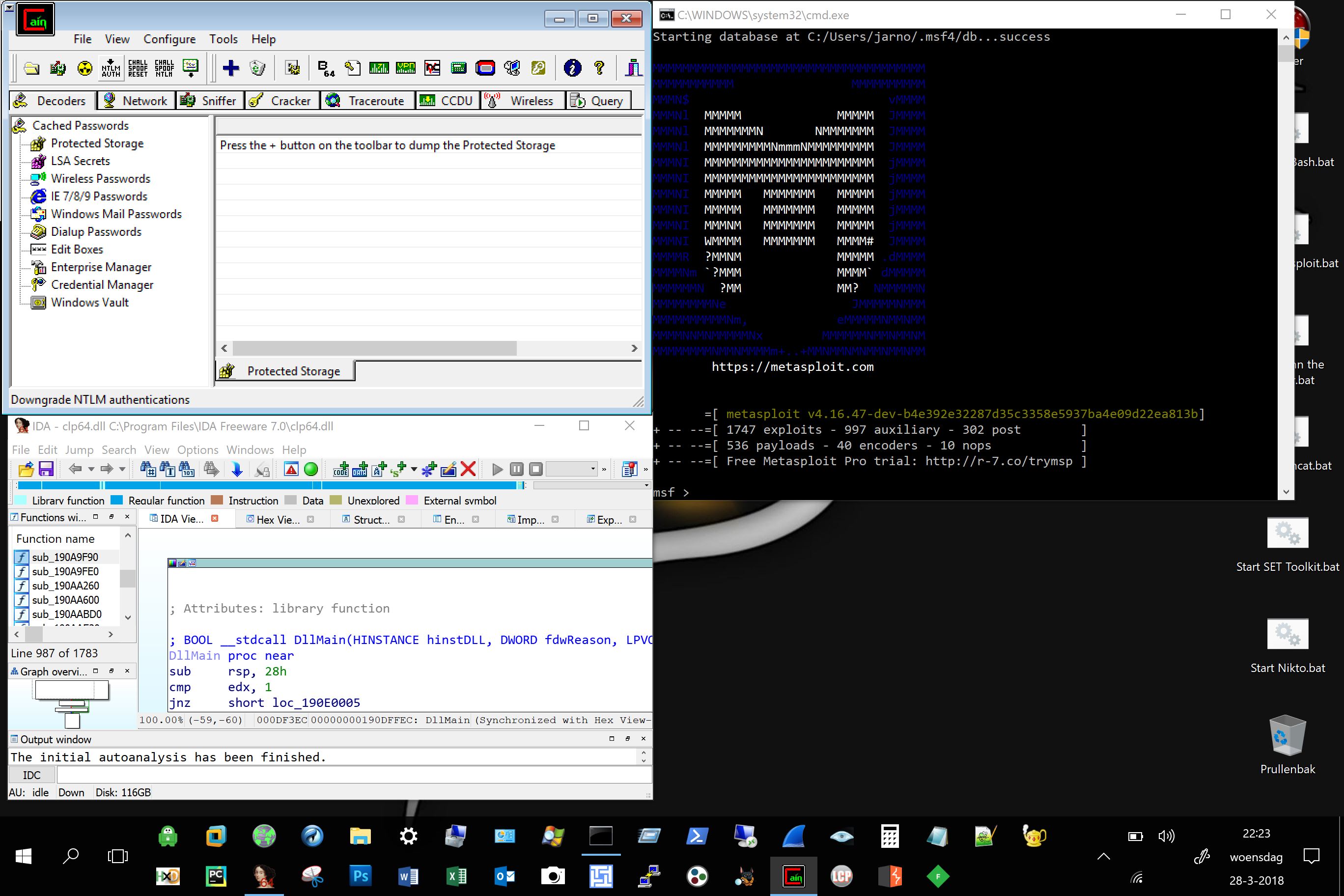

- IDA Pro – Debugging software

- NetStumbler – WiFi discovery tool

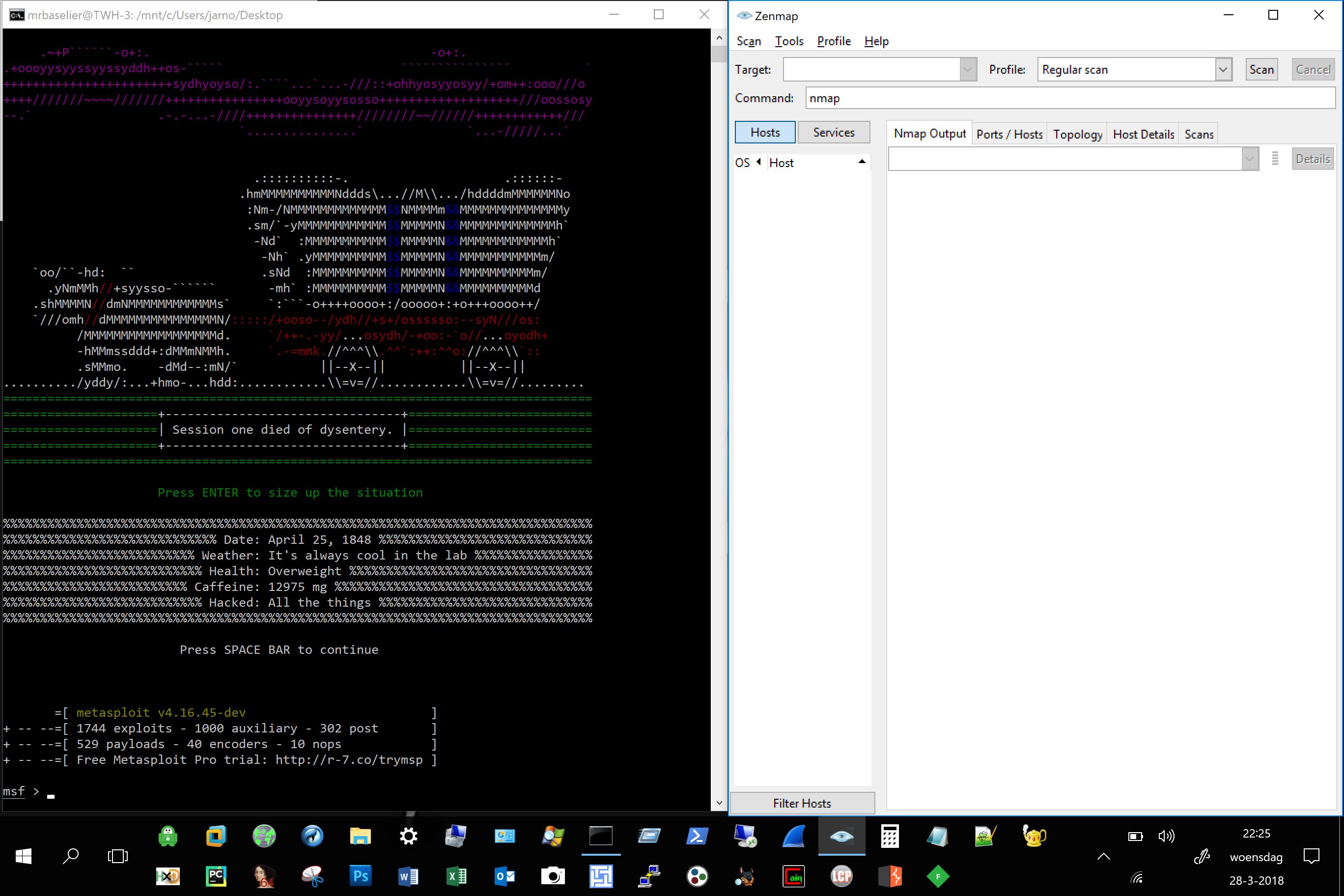

- NMap – Deze prachtige poortscanner kan niet achterblijven en is verkrijgbaar op Windows.

- Unicornscan – Netwerkscanner

- Wireshark – Netwerk protocol analyzer voor het monitoren van netwerkverkeer en capture packets.

Password Cracking

- Cain & Able – Password sniffing tool.

- John the Ripper – Password cracking.

- LCP – Alternatief voor L0pthcrack, Windows password recovery.

- Hashcat – Voor het kraken van hashes.

Exploitation

- Metasploit – Voor het maken en distribueren van exploits en payloads.

- Social-Engineer Toolkit – Uitgebreide toolkit voor het uitvoeren van social engineering aanvallen (phishing / SMS spoofing etc.).

Internet

- Burp Suite – Web Application security testing

- Fiddler – Web Application Debugging

- Nikto – Web vulnerability scanner

Kali Linux installaties

Kali Linux staat ook op de laptop geïnstalleerd. Ook hier is het zaak een aantal applicaties te installeren. Bij voorkeur gebruik ik liever de Linux varianten van de applicaties, maar dat is slechts gewenning. De volgende Linux applicaties zou ik minimaal installeren:

- Aircrack-ng – Wireless network security audit tool.

- Bettercap2 – Netwerk protocol analyser.

- Fluxion – Evil Twin WiFi AP tool.

- John the Ripper – Password cracking.

- Joomscan & WPscan – Scan Joomla en WordPress websites op vulnerabilities.

- MacChanger – Verander je MAC adres.

- Metasploit – Do I need to say more?.

- Netcat – Netwerk utility voor het lezen van en schrijven naar netwerken.

- NMap – Geavanceerde portscanner.

- Social Engineering Toolkit – Maak social engineering attacks zoals b.v. Phishing.

- SQLmap – SQL exploitation.

- w3af (Web Application Attack and Audit Framework) – Web vulnerability Scanner.

Styling

Nu alle essentiële tools geïnstalleerd zijn, Windows en Kali draaien ben je eindelijk klaar om te gaan hacken. Maar als echte hacker wil je misschien ook nog wel je wallpaper veranderen. Of verander je hele theme. Plak een paar stickers op je laptop en maak de nodige snelkoppelingen naar online diensten die van pas kunnen komen. Plaats ook handige scripts op je bureaublad en installeer tools die horen bij hardware welke je regelmatig gebruikt.

Ik maak altijd de volgende basis snelkoppelingen aan:

- CentralOPS (Online DNS Tools)

- NoIP (Dynamic DNS)

- Exploit-DB (Exploit Database)

- YopMail (Disposable e-mail)

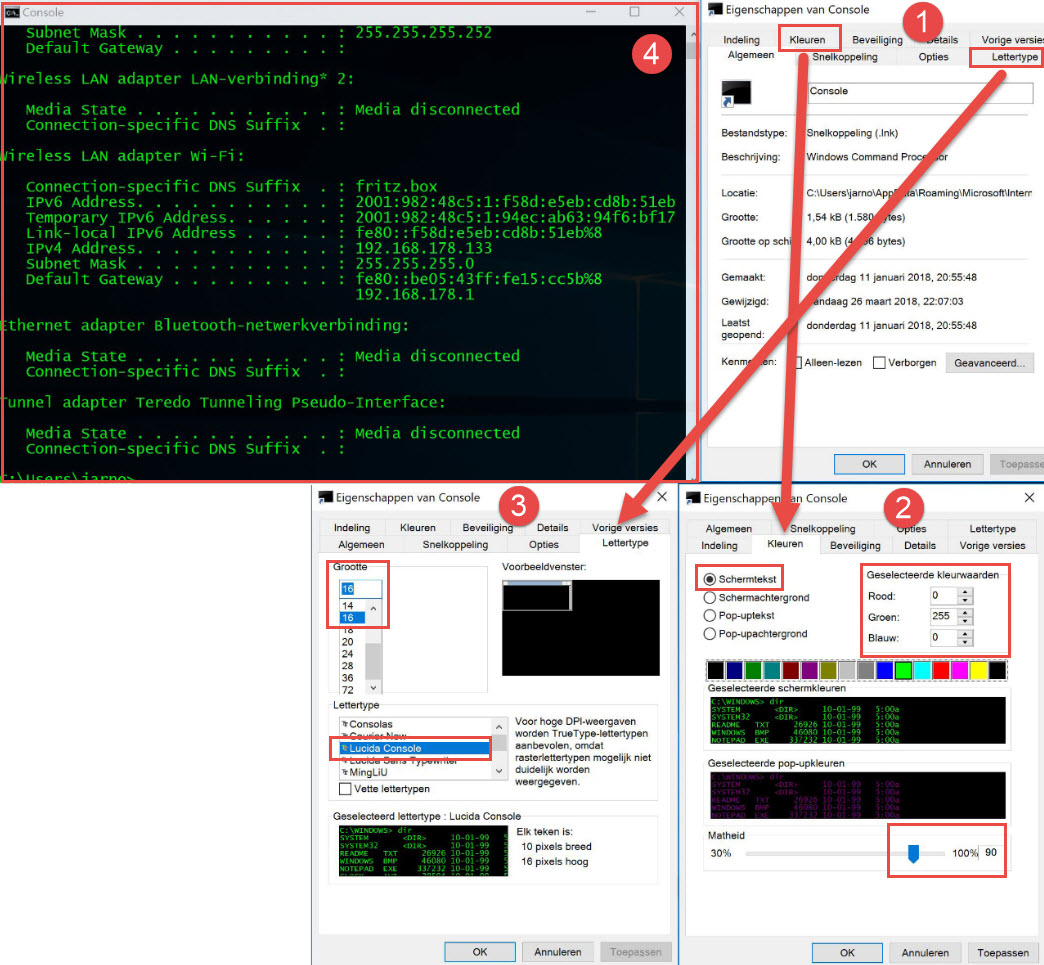

Wat ook leuk is voor het visuele effect is het aanpassen van de command-line (command prompt). Super script-kiddy like… maar het blijft leuk. Pas je command prompt snelkoppeling eens als volgt aan:

Uiteindelijk is het resultaat als volgt en ben je klaar om je hacker laptop mee te nemen naar de McDonald’s, Burger King of andere gelegenheid waar je je eerste security audit wilt gaan uitvoeren.

Nogmaals, Linux Kali installeren is makkelijker en wellicht ook beter maar Windows 10 in combinatie met Linux Kali is ook een krachtige combinatie met heel veel mogelijkheden.

Heel veel plezier!