De Loopback Group Policy

Afgelopen week had ik een mooie uitdaging in een groot AD domein. Nou ja, uitdaging. Zeg maar gerust een digitale puzzel van 1000 stukjes. Het AD domein had nog enige structuur maar de group policies waren een stuk minder gestructureerd. Na wat uitzoekwerk toch wat meer structuur gebracht. Dit betekend meer globale policies en veel minder losse policies. De ruim 200 group policies hadden we teruggebracht naar 120 group policies. Echter werkte alles nog niet naar behoren. Het probleem zat hem in de loopback policies welke op diverse locaties waren toegepast. Het globale idee van de loopback policy is me wel duidelijk maar omdat dit wat meer verdieping vereiste heb ik exact uitgezocht hoe de loopback policy te werk gaat. En dat wil ik jullie uiteraard niet onthouden.

De loopback policy zorgt vaak voor verwarring. Wat doet het exact en hoe beïnvloedt dat de andere policies? Hier komen we zo aan toe. Laten we eerst eens kijken waar we de loopback policy kunnen vinden.

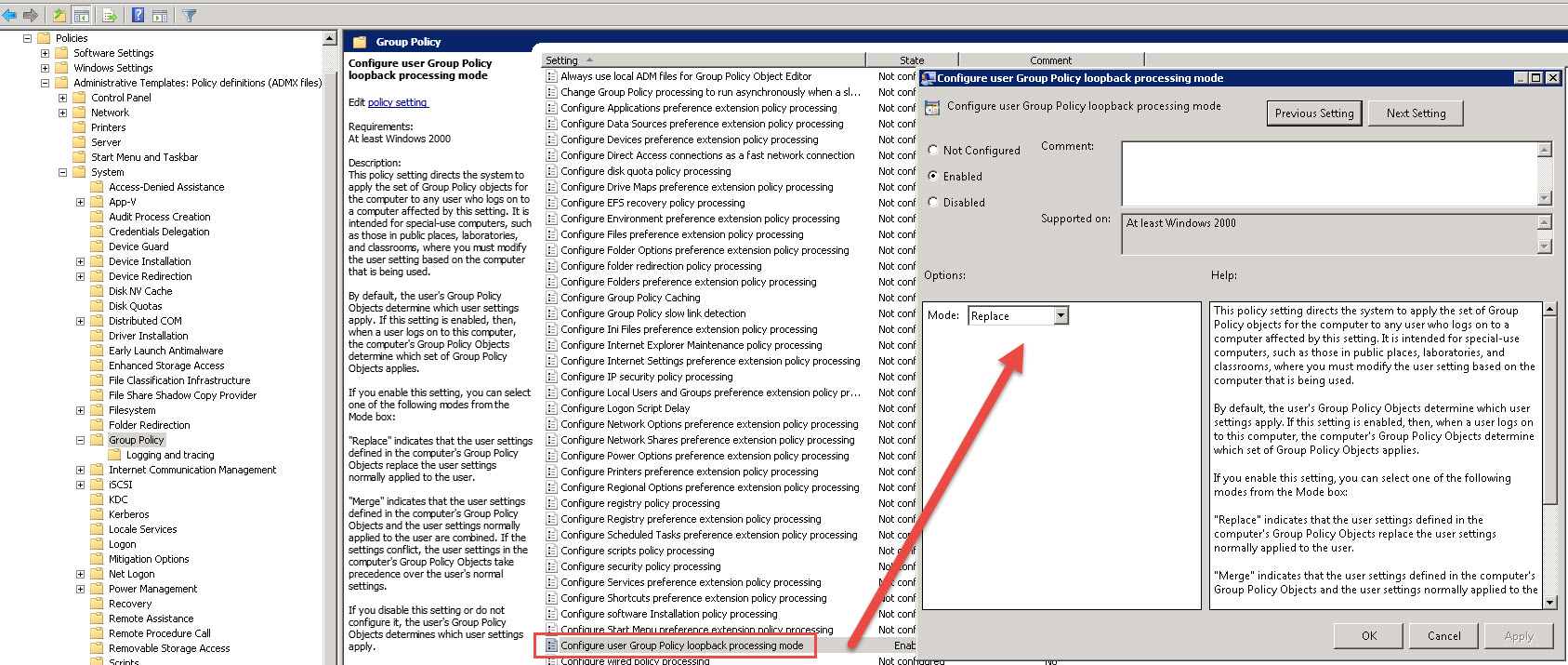

Binnen de Group Policy Microsoft Management Console (MMC) klik je op Computer Configuration en vouwt deze tree verder uit via: Administrative Templates > System > Group Policy. Hier vind je de instelling “Configure User Group Policy loopback processing mode”.

Door deze modus te activeren wordt de loopback functionaliteit ingeschakeld. Maar wat betekent dit precies?

De loopback policy zorgt ervoor dat gebruikersinstellingen (user configuration) worden toegepast op basis van de computer waarop een gebruiker inlogt, in plaats van (of naast) de OU waarin het gebruikersaccount zich bevindt. Dit is vooral handig in situaties waar je wilt dat gebruikers op specifieke computers uniforme instellingen krijgen, ongeacht hun eigen OU.

Deze functie is met name waardevol in grote organisaties. In een klein domein heb je gemakkelijk volledige controle over alle groepsbeleidsinstellingen, inclusief de mogelijkheid om een goed gescheiden computer- en gebruikersbeleid te maken. Maar in een grote Active Directory-omgeving met meerdere domeinen en sites kan het zijn dat je alleen de GPO’s van een enkele OU of domein kunt beheren. Het kan dan voorkomen dat je geen controle hebt over de rechten van gebruikersaccounts, maar wel over het beleid dat is toegewezen aan een computers OU.

Een loopback policy wordt vaak gebruikt bij terminal servers. Stel, een gebruiker logt in op een terminal server en heeft in de OU van zijn gebruikersaccount een policy die “folder redirection” activeert. Dit wil je misschien niet op de terminal server. Door een loopback policy in te schakelen op de GPO van de terminal server, kun je ervoor zorgen dat deze gebruikersinstelling niet wordt toegepast. Een ander voorbeeld is het toewijzen van een specifieke printer aan alle medewerkers op een bepaalde locatie, alleen beschikbaar op die locatie.

Ok, dan nu iets meer uitleg.

Een group policy heeft 2 onderdelen:

- User Configuration – Deze policies worden toegepast als de gebruiker waarmee wordt ingelogd deze policies toegewezen heeft gekregen. Dit is ongeacht op welke computer wordt ingelogd. Alleen gebruikersobjecten kunnen instellingen uit “user configuration” verwerken.

- Computer Configuration – Deze policies worden toegepast als wordt ingelogd op een computer waarop deze policy van toepassing is, ongeacht welke gebruiker inlogt. Alleen computerobjecten kunnen instellingen uit “computer configuration” verwerken.

Stel, je hebt twee policies: een policy “C” toegepast op de computer OU en een policy “U” toegepast op de user OU. Beide policies hebben regels in zowel de Computer- als de User Configuration.

Als een gebruiker inlogt met een account uit de user OU (U policy) op een computer in de computer OU (C policy), worden de policies als volgt toegepast:

- User Configuration – U Policy

- Computer Configuration – C policy

De gebruiker krijgt dus de gebruikersinstellingen van de user policy (U) en de computerinstellingen van de computer policy (C).

Als we de loopback policy activeren op de C group policy, verandert dit. De loopback policy kent twee opties: “Merge” en “Replace”. Laten we deze modi nader bekijken.

- User Configuration – C Policy

- Computer Configuration – C policy

De gebruiker krijgt dus de gebruikersinstellingen van de user policy (U) en de computerinstellingen van de computer policy (C).

Als we de loopback policy activeren op de C group policy, verandert dit. De loopback policy kent twee opties: “Merge” en “Replace”. Laten we deze modi nader bekijken.

Merge-modus

In “Merge”-modus worden de gebruikersinstellingen van de user OU (U policy) gecombineerd met de gebruikersinstellingen van de computer OU (C policy). Als er conflicten zijn tussen de instellingen, krijgen de gebruikersinstellingen van de C policy voorrang. De toegepaste configuraties zijn dan:

- User Configuration – U Policy

- User Configuration – C Policy (heeft voorrang bij conflicten)

- Computer Configuration – C Policy

Replace-modus

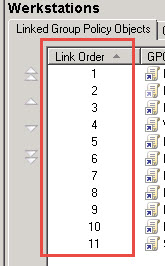

In “Replace”-modus worden de gebruikersinstellingen van de user OU volledig genegeerd. In plaats daarvan worden alle gebruikersinstellingen toegepast van de GPO’s die zijn gekoppeld aan de OU van de computer. Als meerdere GPO’s gebruikersinstellingen hebben in de computer’s OU, worden deze toegepast in de volgorde van hun prioriteit (link order), waarbij GPO’s met een hogere prioriteit conflicterende instellingen overschrijven. De computerinstellingen worden normaal toegepast vanuit de GPO’s in de computer’s OU. Dit zorgt ervoor dat gebruikers op die computer exact de instellingen krijgen die zijn gedefinieerd voor die computer.

GPO Normale volgorde van uitvoeren

Om de werking van Loopback Processing beter te begrijpen, is het belangrijk om de standaardvolgorde van GPO-toepassing te kennen. Group Policies worden toegepast in de volgende volgorde, van hoog naar laag, waarbij lagere niveaus voorrang hebben bij conflicten:

- Local Group Policy (op de computer)

- Site GPO

- Domain GPO

- Parent OU GPO

- Actual OU GPO

Als er meerdere GPO’s in een OU zijn, bepaalt de “link order” de volgorde. Een GPO met link order 1 wordt als laatste uitgevoerd en heeft dus voorrang bij conflicten.

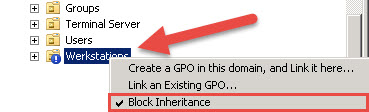

GPO’s worden standaard geërfd. Een policy op een hoger niveau (bijv. Domain) wordt toegepast op alle onderliggende OU’s, tenzij je “block inheritance” inschakelt:

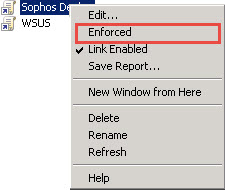

Je kunt een policy ook “enforcen”:

Een “enforced” policy wordt altijd toegepast, zelfs als “block inheritance” is ingesteld, en heeft voorrang bij conflicten.

Geavanceerd voorbeeld met Loopback

Laten we een complexer scenario bekijken om Loopback Processing te illustreren. Stel, we hebben de volgende structuur:

- Domain OU – Policy 1 (P1) met computer configuration en user configuration.

- Parent OU – Policy 2 (P2) met computer configuration en user configuration.

- User OU – Policy 3 (P3) + Policy 4 (P4) met user configuration (P3 heeft lagere link order dan P4).

- Computer OU – Policy 5 (P5) met computer configuration, user configuration, en LOOPBACK.

De User OU en Computer OU zijn directe sub-OU’s onder de Parent OU. Een gebruiker uit de User OU logt in op een computer in de Computer OU.

Zonder loopback worden deze in de volgende volgorde doorlopen:

- P1 – user configuration

- P2 – user configuration

- P3 – user configuration

- P4 – user configuration

- P1 – computer configuration

- P2 – computer configuration

- P5 – computer configuration

Bij conflicten heeft de policy die het laatst wordt uitgevoerd (bijv. P4 voor user configuration, P5 voor computer configuration) voorrang.

Met Loopback in Replace-modus

Als Loopback Processing is ingeschakeld op P5 in “Replace”-modus, worden de gebruikersinstellingen van de User OU (P3, P4) genegeerd. In plaats daarvan worden alle gebruikersinstellingen toegepast van de GPO’s die zijn gekoppeld aan de Computer OU en bovenliggende OU’s (P1, P2, P5). Stel dat de link order in de Computer OU P5 (hoogste prioriteit), P2, P1 (laagste prioriteit) is. De toegepaste policies zijn dan:

- P1 – user configuration

- P2 – user configuration

- P5 – user configuration (hoogste prioriteit, overschrijft conflicten)

- P1 – computer configuration

- P2 – computer configuration

- P5 – computer configuration

Met Loopback in Merge-modus

Als Loopback op “Merge” staat, worden de gebruikersinstellingen van de User OU gecombineerd met die van de Computer OU, met voorrang voor de Computer OU bij conflicten. De policies worden dan:

- P1 – user configuration

- P2 – user configuration

- P3 – user configuration

- P4 – user configuration

- P5 – user configuration (heeft voorrang bij conflicten)

- P1 – computer configuration

- P2 – computer configuration

- P5 – computer configuration

Praktische tip: Wil je controleren welke GPO’s daadwerkelijk worden toegepast? Gebruik het commando “gpresult /r” op de computer. Voor gebruikersinstellingen: “gpresult /r /scope user“. Voor computerinstellingen: “gpresult /r /scope computer“. Dit toont alle toegepaste GPO’s en helpt bij het verifiëren van de volgorde en inhoud.

Conclusie

De toepassing van een loopback policy is in essentie simpel, maar kan complex worden in grotere omgevingen.

Normaal worden gebruikersinstellingen (user configuration) toegepast op gebruikersobjecten, gebaseerd op de GPO’s in de OU van de gebruiker en bovenliggende OU’s. Computerinstellingen (computer configuration) worden toegepast op computerobjecten, gebaseerd op de GPO’s in de OU van de computer en bovenliggende OU’s.

Met “loopback processing” kun je gebruikersinstellingen toepassen op een computerobject. In “Replace”-modus worden de gebruikersinstellingen van de user OU genegeerd, en worden alleen de gebruikersinstellingen van de computer’s OU toegepast. In “Merge”-modus worden beide gecombineerd, met voorrang voor de computer’s OU.

GPO Best Practices

Als je bovenstaande in overweging neemt, spreekt het voor zich dat je voorzichtig moet omgaan met het inschakelen van “loopback processing”. Er zijn situaties waarin deze instelling ontzettend handig is, maar door loopback op meerdere locaties te activeren, ontstaat een onoverzichtelijk geheel. Wanneer wordt welke instelling toegepast, uit welke policy komt deze, en waarom worden sommige instellingen niet doorgevoerd?

Hier zijn mijn 12 regels voor een goede GPO-inrichting:

- 1. Gebruik de “Default Domain Policy” voor instellingen die altijd op elke gebruiker en computer van toepassing zijn. Verwerk alle afwijkende instellingen in separate policies.

- 2. Maak een OU-structuur schema. Begin aan de tekentafel en werk de OU-structuur goed uit. Een goede OU-structuur vereenvoudigt het toepassen van policies en brengt meer duidelijkheid over de opbouw van de organisatie en de verschillende objecten.

- 3. Geef de policy een duidelijke naam.

- 4. Gebruik user configuration en computer configuration instellingen niet door elkaar in één policy.

- 5. Probeer het aantal policies te beperken tot het minimum.

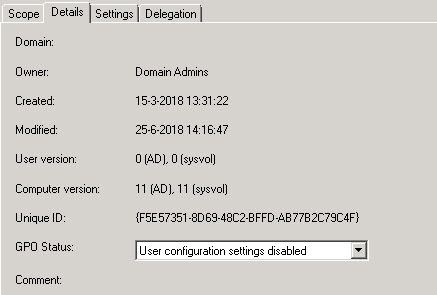

- 6. Disable het verwerken van user- of computer configuration wanneer deze niet wordt toegepast. Dit komt de verwerkingssnelheid ten goede.

- 7. Spring zuinig om met het toepassen van “loopback processing” en het gebruik van “block inheritance” of “enforced” opties. Documenteer de gevallen waarin dit wordt toegepast.

- 8. Documenteer de gevallen waarin policies worden toegepast of juist niet worden toegepast via de “Delegation” tab, dus op basis van specifieke gebruikers of groepen. Deze policies zijn niet van toepassing op alle objecten in onderliggende OU’s.

- 9. Gebruik de “Default Domain Policy” voor instellingen die altijd op elke gebruiker en computer van toepassing zijn. Verwerk alle afwijkende instellingen in separate policies.

- 10. Probeer zo min mogelijk “overkoepelende” policies, zoals de “Default Domain Policy”, te maken. Omdat “inheritance” standaard wordt toegepast, is het lastig om in kaart te brengen welke policies worden toegepast als er veel bovenliggende policies zijn.

- 11. Disable nooit een policy. Als een policy niet meer relevant is, verwijder deze. Als een policy bewaard moet blijven of actief moet blijven op andere OU’s, verwijder dan de link op de OU. Een disabled policy wordt niet duidelijk weergegeven, wat verwarring kan veroorzaken.

- 12. Implementeer “change management” op de policies. Breng in kaart wie wat mag wijzigen en wat de wijzigingen precies zijn geweest. Als er iets misgaat, is het dan eenvoudig om de laatste wijzigingen te achterhalen.

De loopback policy is een simpel concept, maar kan de structuur van GPO-toepassing ingrijpend veranderen. Pas loopback processing daarom alleen toe als je hier een goede reden voor hebt. In sommige situaties is het een lifesaver.

Hopelijk heb ik het begrip “loopback policy” met deze post verduidelijkt en heb je iets aan mijn 12 tips voor het inrichten van GPO’s. Bij interesse maak ik binnenkort een post over het maken van een “security” group policy. Ik hoor graag of hier belangstelling voor is. Group policies kunnen je namelijk enorm helpen om je computers en netwerk veiliger te maken.

Vond je deze post interessant, laat dan een reactie achter, geef een like of deel hem op je sociale netwerk. Leuke reacties houden me enthousiast om dit soort blogs te blijven schrijven 🙂 Tot de volgende post!